Projeto Foundry Security Spec da CISCO. A Cisco lançou nesta terça-feira o Foundry Security Spec, um projeto de código aberto, que se torna um guia (blueprint) gratuito e testado para construir sistemas de segurança baseados em Inteligência Artificial (IA) que realmente funcionam.

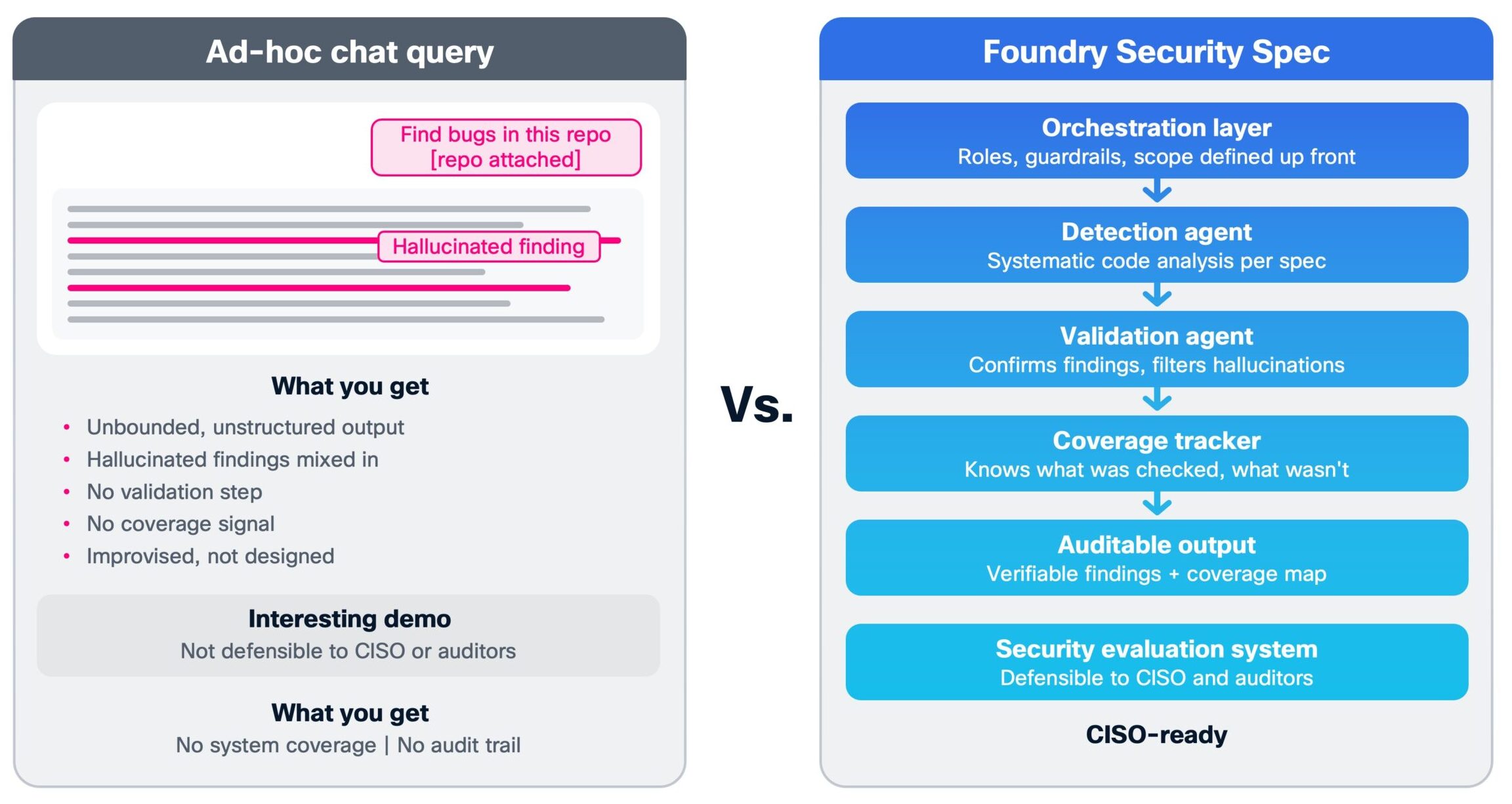

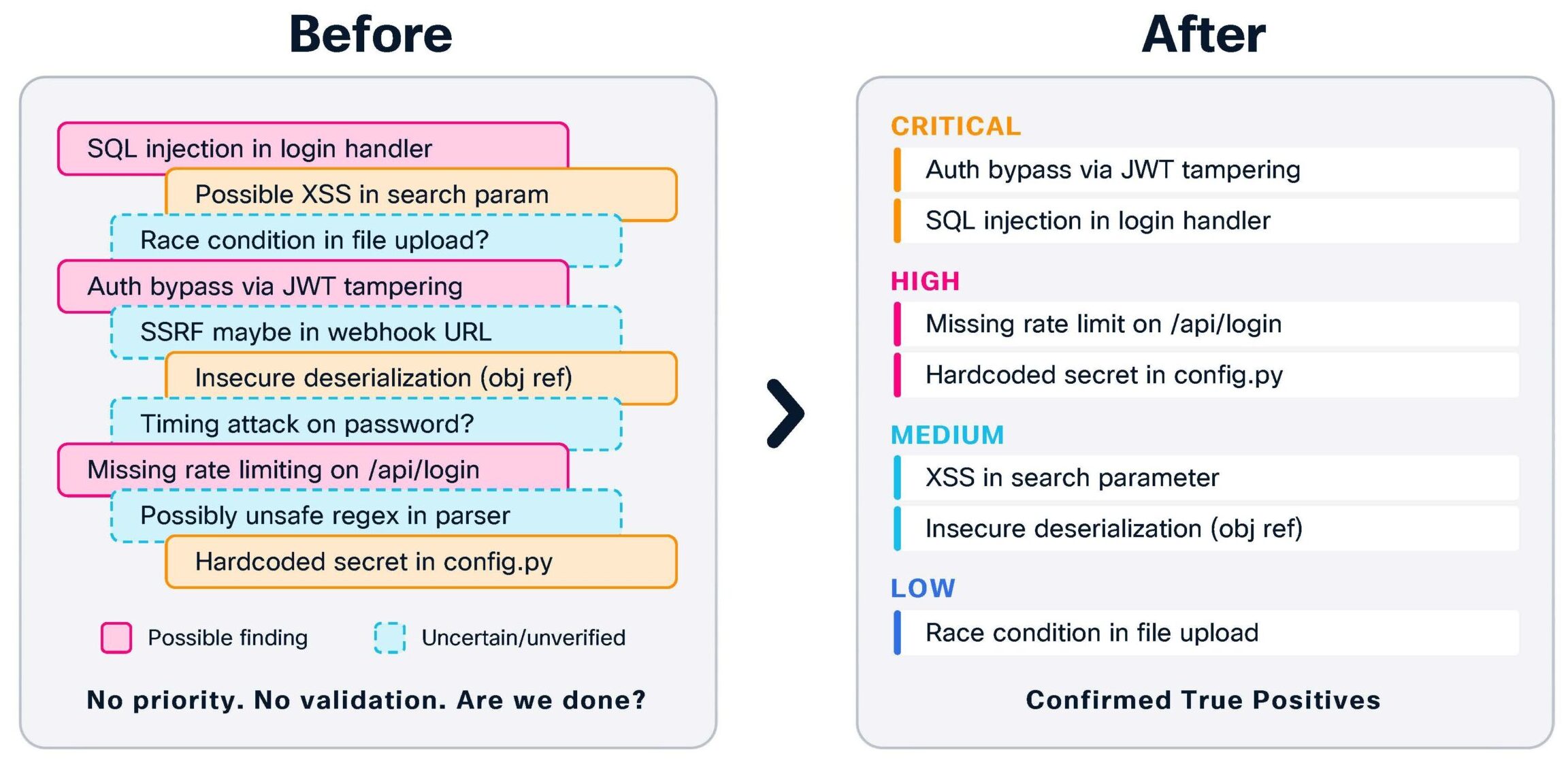

O objetivo é facilitar a vida das equipes de cibersegurança das empresas, pois muitas delas enfrentam dificuldades ao entregar códigos para uma IA e pedir para encontrar bugs no sistema. Com essa ação, a IA entrega de volta uma mistura de vulnerabilidades reais, alucinações confiantes, mas nenhuma maneira de distinguir uma da outra.

O Foundry Security Spec vai funcionar como um plano arquitetônico detalhado para ajudar a definir as funções dos agentes de IA especializados, as regras que devem seguir, como as descobertas fluem entre eles e como saber quando uma avaliação está de fato concluída.

Trata-se de uma estrutura que as próprias equipes de segurança da Cisco desenvolveram e refinaram em produção e, a partir de agora, a empresa compartilha para que qualquer organização possa construir sua própria estrutura (harness), adaptada ao seu ambiente.

A ideia é que funcione com qualquer modelo de IA e combiná-la com a ferramenta da Cisco de código aberto existente, o CodeGuard, para criar um sistema que se torna mais inteligente a cada uso.

Uma especificação aberta para avaliação de segurança agética (Agentic Security)

Na era da IA, o verdadeiro diferencial não está na mais recente tecnologia de gerenciamento de aprendizagem (LLM), mas sim em como você a utiliza. É por isso que a CISCO está disponibilizando o código aberto da Foundry Security Spec, um modelo testado e comprovado para a construção de um sistema de avaliação de segurança baseado em agentes. Como a estrutura é agnóstica em relação a modelos e pilhas de tecnologia, as organizações podem criar uma solução que se adapte ao seu ambiente específico. Ao compartilhar o que a CISCO aprendeu, o objetivo é ajudar a comunidade de profissionais de segurança a agir com mais rapidez e inteligência. Isso permite que as organizações passem de alertas ruidosos para descobertas de segurança verificáveis que geram impacto.

O modelo operacional da cibersegurança mudou fundamentalmente . À medida que os modelos de IA de ponta criam um novo desafio em duas frentes, os atacantes agora identificam vulnerabilidades na velocidade das máquinas, deixando as equipes de segurança lutando para acompanhar os processos manuais e legados. A Cisco reconhece que o antigo ciclo de “encontrar e corrigir” não é mais suficiente para lidar com essa nova velocidade de risco. No entanto, o verdadeiro potencial desses modelos só é alcançado quando combinamos a ferramenta certa – os agentes e a orquestração – com os profissionais qualificados que os operam. Ao ir além dos ganhos incrementais de produtividade para repensar como encontramos e corrigimos vulnerabilidades em escala, A CISCO esta apresentando a Foundry Security Spec como uma oportunidade crucial para capacitar as equipes e ajudar a inclinar a balança a favor dos defensores. Este trabalho da Cisco é baseado em lições aprendidas e capacidades desenvolvidas por meio de esforços avançados de engenharia de segurança dentro de nossa equipe interna de segurança.

A especificação de segurança Foundry foi concebida para ser usada com o spec-kit do GitHub , que é um conjunto de fluxos de trabalho de desenvolvimento orientados a especificações, amplamente utilizado no setor, que pode ser aplicado a diferentes agentes de IA.

O Foundry é publicado em dois artefatos principais e um conjunto de documentos de apoio:

- O artefato “especificação” — oito funções principais do agente, cinco funções de extensão, o ciclo de vida da descoberta, o substrato de coordenação e aproximadamente 130 requisitos funcionais, cada um com uma justificativa embutida explicando por que ele existe.

- O artefato da “constituição” — onze princípios invioláveis. Cada um deles codifica uma falha real de produção que enviamos, diagnosticamos e corrigimos.

O Problema que a Foundry Resolve

Toda equipe de segurança com acesso a um modelo de lógica de aprendizado de máquina (LLM) de ponta já tentou a mesma coisa pelo menos uma vez: jogar um repositório no modelo e pedir para ele “encontrar os bugs”. O resultado geralmente é uma avalanche de informações ilimitadas e não verificáveis, que misturam insights precisos com descobertas alucinatórias, sem nenhuma maneira de saber o que foi perdido ou quando o trabalho realmente terminou. Um sistema totalmente baseado em agentes, como o Foundry Security Spec, é o antídoto para esse caos: ele envolve o modelo em orquestração, funções e mecanismos de proteção, de modo que a detecção, a validação e a cobertura sejam projetadas antecipadamente, em vez de improvisadas em uma janela de bate-papo. A diferença é gritante — um é uma demonstração interessante; o outro é um sistema de avaliação de segurança que você pode defender perante seu CISO e seus auditores.

Organizações estão investindo em segurança assistida por IA e obtendo resultados enganosos, falsos positivos em larga escala e ausência total de cobertura. O Foundry Security Spec é a estrutura que transforma um LLM de vanguarda, de “uma demonstração interessante em seu código-fonte”, em um sistema de avaliação de segurança que produz:

- Um conjunto delimitado , priorizado e verificável de resultados.

- Um sinal claro de “concluído” e a combinação de um limite mínimo de cobertura definido pela operadora com um limiar de rendimento econômico.

- Uma cadeia de rastreabilidade auditável, desde a detecção até a triagem, validação e publicação.

- Mecanismos de segurança que partem do pressuposto de que o modelo, em algum momento, tentará fazer algo errado; e o restringem ao substrato, não ao comando.

Se você possui um LLM de ponta e um software que está autorizado a avaliar, o Foundry oferece a estrutura de sistema que você precisa para isso.

Como os defensores podem usar a especificação de segurança da Foundry para testar seus softwares

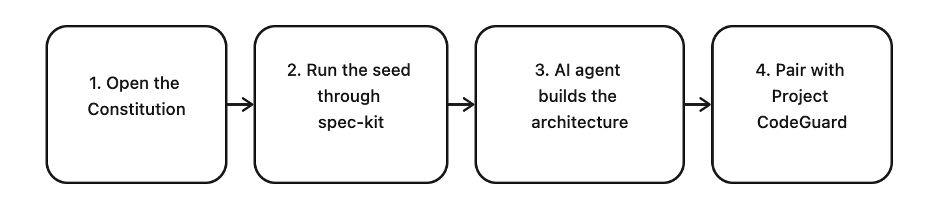

O Foundry foi projetado para ser adaptado e utilizado de forma personalizada, não como está. Ele é o ponto de partida da sua jornada de avaliação de segurança baseada em agentes. O fluxo é o seguinte:

- O arquivo constitution.md é lido pelo agente de IA (como Claude Code, Codex ou outros) para ser usado na construção da infraestrutura. No entanto, ele também é escrito deliberadamente em prosa, direcionado ao construtor e mantenedor humano, com o parágrafo “Por que isso é inviolável” de cada princípio explicando a falha de produção específica que aquela regra impede, de modo que, quando um engenheiro for tentado a enfraquecer um princípio por conveniência, ele se depare com o custo dessa decisão antes de tomá-la.

- Execute o arquivo seed através do spec-kit. A especificação foi escrita para ser consumida pelo spec-kit . O termo “seed” refere-se à configuração inicial mínima que coloca seu projeto orientado por especificações em um estado conhecido e pronto para uso, permitindo que agentes de IA (ou desenvolvedores) comecem a realizar tarefas úteis de forma consistente.

- O agente de IA constrói a arquitetura . Os oito papéis principais (Orquestrador, Indexador, Cartógrafo, Detector, Triador, Validador, Guia de Cobertura, Relator) têm cada um um propósito definido, entradas e saídas definidas e uma lista de requisitos funcionais com justificativa. Você pode implementá-los como loops de subprocessos, pipelines baseados em grafos, funções sem servidor ou uma estrutura personalizada. O que é transferido é o formato; a implementação é sua.

- Combine o Foundry Security Spec com o Project CodeGuard. A função Detector do Foundry Security Spec utiliza um conjunto de regras de detecção avaliadas pelo LLM. Essas regras são provenientes do Project CodeGuard , que a Cisco tornou de código aberto antes mesmo da existência do Foundry Security Spec e doou para a Coalition for Secure AI (CoSAI) . O objetivo original do Project CodeGuard é incorporar práticas de segurança por padrão nos fluxos de trabalho de agentes de codificação de IA. Ele fornece regras de segurança abrangentes e habilidades de agente que orientam os agentes de codificação de IA a gerar código mais seguro automaticamente. No entanto, também tem se mostrado muito útil para revisão de código e para avaliações e testes de segurança autônomos.

O ciclo virtuoso de detecção-prevenção com autoaperfeiçoamento :

- As regras do CodeGuard examinam todas as funções do seu alvo: de forma sistemática e repetível, encontrando o que já sabemos que devemos procurar.

- Os agentes exploratórios do Foundry Security Spec atuam em conjunto: criativos, focados no alvo e encontram o que nenhuma regra ainda descreve.

- Quando a investigação confirma algo que as regras não detectaram, o Foundry Security Spec registra uma lacuna nas regras.

- A lacuna é generalizada em uma nova (ou revisada) regra do CodeGuard e incorporada ao corpus.

- A próxima varredura (nesse alvo e em todos os alvos futuros) abrange toda a turma na primeira passagem.

- Como as regras do CodeGuard são portáteis, o mesmo corpus é carregado em um assistente de codificação LLM como seu conjunto de regras de codificação segura. A classe de bug que sua última avaliação ensinou o corpus a detectar agora é evitada no momento da digitação, em todos os editores de desenvolvedores, antes mesmo da próxima avaliação ser executada.

Cada volta do laço melhora a detecção aqui e a prevenção em todos os lugares.

Um ótimo ponto de partida

A CISCO quer ser bem claros sobre isso: a especificação de segurança da Foundry é um modelo e um esboço. Não é um scanner pronto para uso nem uma ferramenta única. É um exemplo de como um sistema robusto de avaliação de segurança baseado em IA deve ser. Seu ambiente, seu modelo de ameaças e seus objetivos irão remodelar partes dela. Isso é intencional. Em todos os casos em que o modelo poderia ditar uma escolha ou deixá-la em aberto, optamos por deixá-la em aberto e explicamos as vantagens e desvantagens.

A especificação de segurança da Foundry é de código aberto, não um serviço gerenciado. Como em qualquer ferramenta de segurança, a responsabilidade pela implementação, supervisão e tomada de decisão final permanece com o usuário. Fornecemos o modelo para as diretrizes, mas cabe a você garantir que o “humano no circuito” permaneça como o árbitro final das decisões de segurança. Encorajamos os usuários a tratarem isso como um componente fundamental de seu programa de governança de segurança existente.

Uma dúvida comum é se esta especificação se tornará obsoleta à medida que os Modelos de Aprendizagem Baseados em Lógica (LLMs) evoluem. A resposta é que ela foi projetada para não se tornar. A Especificação de Segurança da Foundry é construída com base em requisitos e funções, não em parâmetros específicos de modelos. Independentemente de você estar usando os modelos de ponta de hoje ou os agentes de raciocínio mais complexos do futuro, a necessidade de um orquestrador, um detector e um validador permanecerá constante. A especificação foi projetada para ser a base estável que mantém sua avaliação de segurança consistente, independentemente do “motor” subjacente.

Por que uma especificação e não o código-fonte?

As implementações internas estão fortemente vinculadas à infraestrutura da Cisco: nosso gateway LLM, nosso rastreador de problemas, nossa nuvem privada, etc. Abrir o código desse software daria aos defensores algo que funciona em apenas um ambiente. Não seria transferível.

O que é transferido é o design : quais funções você precisa e por quê, o que cada uma deve garantir, como as descobertas fluem da detecção à publicação, o que significa “concluído” para uma avaliação, onde os controles de qualidade se encaixam e quais atalhos podem prejudicá-lo em seis meses. Esse design é agnóstico em relação ao modelo e independente da infraestrutura.

Uma contribuição genuína para a comunidade.

A CISCO não diz isso levianamente: ela acredita que esta seja uma das especificações mais substanciais que podem ajudar os profissionais de segurança a testar seus ambientes e softwares. É o que as equipes de segurança que tentam usar um LLM de ponta de forma responsável estão tentando criar por conta própria.

Ele se integra ao CodeGuard para formar um ciclo virtuoso entre detecção ( Especificação de Segurança da Foundry ) e prevenção (CodeGuard contra habilidades no agente de codificação do seu desenvolvedor). Cada adoção fortalece o conjunto de ferramentas. Cada atualização do conjunto de ferramentas eleva o padrão para todos.

A segurança da infraestrutura digital global é um esforço coletivo. A CISCO convida você a explorar a especificação de segurança Foundry no GitHub, participar da conversa nos fóruns da comunidade e começar a construir seu próprio sistema de avaliação de segurança baseado em agentes. Visite o repositório em https://github.com/CiscoDevNet/foundry para começar hoje mesmo.

Aproveite isso. Adapte isso. Contribua com isso.

Clique e fale com representante oficial segura

Clique e fale com representante oficial segura

Be the first to comment