Dez grupos de ransomware concentram 71% dos ataques no mundo e ampliam risco para empresas no Brasil

Relatório da Check Point Research aponta consolidação de grupos digitais, avanço de ataques mais rápidos e presença do Brasil entre os dez países mais atingidos no primeiro trimestre de 2026

Os pesquisadores da Check Point Research (CPR), divisão de inteligência de ameaça da Check Point Software, divulgaram o Relatório sobre o Cenário de Ransomware no Primeiro Trimestre de 2026, que mostra uma mudança importante no cenário global de ransomware. Embora o volume de ataques continue próximo dos maiores níveis já registrados, o mercado passou por uma consolidação acelerada em torno de menos grupos criminosos, mais estruturados e com maior capacidade operacional.

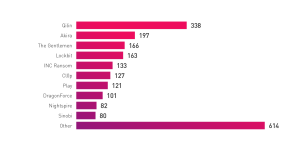

Segundo o levantamento, 2.122 organizações tiveram dados publicados em sites de vazamento operados por grupos de ransomware no primeiro trimestre de 2026, representando o segundo maior número para um primeiro trimestre já registrado para esse tipo de ameaça. Os dez principais grupos concentraram 71% de todas as vítimas globais de ransomware, revertendo a fragmentação observada ao longo de grande parte de 2025.

O relatório aponta que o ransomware deixou de ser um fenômeno marcado apenas por ondas pontuais de ataques. A atividade criminosa passou a operar em um patamar persistentemente elevado, com campanhas mais previsíveis, repetitivas e sustentadas por acessos previamente comprometidos.

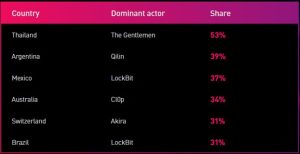

O grupo de ransomware Qilin liderou a atividade global pelo terceiro trimestre consecutivo, com 338 vítimas publicamente reivindicadas. Já o grupo The Gentlemen registrou o crescimento mais acelerado do período, saltando de 40 vítimas no quarto trimestre de 2025 para 166 no primeiro trimestre deste ano. O LockBit também voltou ao grupo das operações mais ativas após retomar sua capacidade operacional depois de ações internacionais conduzidas contra sua infraestrutura em 2024.

Os pesquisadores observaram ainda uma mudança relevante na lógica dos ataques. Em muitos casos, os grupos deixaram de priorizar apenas setores tradicionalmente considerados mais lucrativos e passaram a explorar ambientes onde já existiam acessos comprometidos, infraestrutura vulnerável ou credenciais previamente obtidas. O movimento amplia a exposição de empresas fora dos alvos historicamente mais visados.

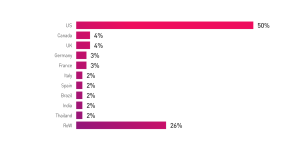

Em relação ao impacto geográfico, os Estados Unidos permaneceram como principal alvo global de ransomware, concentrando 49,6% das vítimas registradas no período. Ao mesmo tempo, houve expansão importante da atividade criminosa em países da América Latina e da Ásia-Pacífico.

Quanto aos setores, indústria, manufatura, saúde e serviços empresariais continuam entre os mais impactados devido à alta dependência operacional e ao potencial de interrupção das atividades. Segundo apontaram os pesquisadores, o custo da paralisação operacional se tornou um dos principais instrumentos de pressão utilizados pelos grupos de ransomware.

“Os ataques de ransomware estão mais concentrados em grupos com elevada capacidade operacional, o que amplia significativamente o impacto financeiro e a interrupção das operações para as empresas afetadas. Ao mesmo tempo, o uso crescente de inteligência artificial acelera etapas como acesso inicial, exploração de vulnerabilidades e movimentação dentro das redes corporativas, reduzindo o tempo de reação das organizações diante dos incidentes”, afirma Sergey Shykevich, gerente do grupo de inteligência de ameaças da Check Point Software.

O executivo acrescenta que as empresas precisam reduzir a dependência de respostas reativas e fortalecer estratégias preventivas focadas em controle de acesso, proteção de identidade, segmentação de rede e limitação de movimentação lateral dentro dos ambientes corporativos.

Brasil entra no radar dos grupos mais agressivos de ransomware

O Brasil apareceu entre os dez países mais atingidos por ransomware no primeiro trimestre de 2026, concentrando 2% de todos os casos publicados em sites de vazamento de dados operados por grupos de ransomware. O dado reforça que o país continua no radar de grupos especializados em ataques de extorsão e roubo de informações corporativas.

O relatório da Check Point Software mostra que o grupo LockBit teve participação relevante nos ataques ligados ao Brasil durante o período. A operação do grupo voltou a crescer globalmente em 2026 após sofrer forte pressão internacional nos últimos anos e passou a ampliar sua atuação fora dos Estados Unidos, direcionando ataques para países como Brasil, Itália e Turquia.

O relatório da Check Point Software mostra que o grupo LockBit teve participação relevante nos ataques ligados ao Brasil durante o período. A operação do grupo voltou a crescer globalmente em 2026 após sofrer forte pressão internacional nos últimos anos e passou a ampliar sua atuação fora dos Estados Unidos, direcionando ataques para países como Brasil, Itália e Turquia.

Os pesquisadores apontam ainda uma mudança importante no perfil do ransomware global. Em vez de campanhas amplas e pouco direcionadas, os grupos passaram a operar com ataques mais rápidos, especializados e sustentados por acessos previamente comprometidos. A consolidação de organizações criminosas mais sofisticadas aumentou a capacidade de execução e reduziu o tempo entre invasão, movimentação dentro da rede e interrupção das operações.

Esse movimento amplia os riscos para empresas brasileiras, principalmente em setores com operações críticas, grande circulação de dados e cadeias extensas de fornecedores. Segundo os pesquisadores, os ataques atuais no Brasil combinam roubo de credenciais, exploração de vulnerabilidades e extorsão baseada em vazamento de dados, elevando o impacto financeiro e reputacional dos incidentes.

O que muda para as empresas

O ransomware em 2026 passou a ser definido menos pelo volume de ataques e mais pela concentração operacional. Um número menor de grupos agora responde pela maior parte das invasões globais, com estruturas mais organizadas, maior capacidade técnica e operações mais difíceis de interromper.

Na prática, isso altera a lógica de risco para as empresas. Mesmo que o número de incidentes diminua, cada ataque tende a gerar impactos financeiros, operacionais e reputacionais mais severos. Os ataques também se tornaram mais rápidos, repetitivos e fortemente baseados em acessos previamente comprometidos.

Nesse cenário, estratégias focadas apenas em resposta a incidentes deixaram de ser suficientes. A prioridade passa a ser reduzir exposição, impedir acessos indevidos e limitar a movimentação dos invasores antes que o ataque consiga comprometer operações críticas.

De acordo com os pesquisadores, boa parte das operações de ransomware começa por ambientes expostos na internet, serviços em nuvem ou acessos remotos vulneráveis. Para reduzir esse risco, empresas precisam reforçar arquiteturas de segurança integradas entre redes, nuvem, data centers e usuários remotos, com prevenção integrada de ameaças baseada em inteligência artificial em toda a infraestrutura.

O relatório informa que controles de acesso com modelo Zero Trust (Confiança Zero) ajudam a limitar o alcance dos ataques ao restringir o acesso de usuários comprometidos apenas aos dados estritamente necessários para suas atividades.

Outra frente considerada crítica envolve o gerenciamento contínuo de exposição. Com ataques cada vez mais rápidos e direcionados, empresas precisam identificar vulnerabilidades e ativos exploráveis, erros de configuração e caminhos de acesso que possam ser utilizados por grupos criminosos antes que a invasão aconteça.

Por fim, muitos ataques de ransomware ainda começam a partir da interação dos próprios usuários, principalmente via phishing, links maliciosos e roubo de credenciais. Diante desse cenário, empresas passaram a reforçar mecanismos integrados de proteção para e-mail, navegadores, aplicações SaaS e endpoints, combinando inteligência global de ameaças e detecção baseada em inteligência artificial para bloquear tentativas de invasão antes que elas se espalhem pelas redes corporativas. A estratégia também busca impedir o uso indevido de credenciais comprometidas e interromper atividades de comando e controle usadas por grupos criminosos para ampliar ataques e comprometer sistemas críticos.

Clique e fale com representante oficial Sophos

Clique e fale com representante oficial Sophos

Veja também:

- Os conflitos invisíveis também são quânticos

- O Novo CISO: de “técnico da informática” à peça-chave no Conselho das empresas

- Uso de IA sem critério expõe dados sensíveis

- A senha não morreu. Mas o perímetro que ela protegia, sim

- 45,2% dos ataques hackers no Brasil começam por falhas básicas

- Seguro cibernético avança mais de 185%

- A senha mais difícil de criar é a do equilíbrio

- Firewall da Cisco de agência federal dos EUA infectado com backdoor ‘Firestarter’

- senhas deixam de ser confiáveis diante de ataques automatizados e uso de IA

- Senac abre portas para o mercado com mais de 50 mil vagas gratuitas

- A vulnerabilidade não está mais no código

- O estado atual do Pentest em 2026

Be the first to comment