Hackers verificam vulnerabilidades em até 15 minutos após a divulgação, em poucas horas, as primeiras tentativas de exploração ativas são observadas e administradores são desafiados a serem ainda mais rápidos.

Os administradores de sistema têm ainda menos tempo para corrigir as vulnerabilidades de segurança divulgadas do que se pensava anteriormente, pois um novo relatório mostra os agentes de ameaças verificando endpoints vulneráveis em até 15 minutos após a divulgação pública de um novo CVE.

De acordo com o Relatório de Resposta a Incidentes da Unidade 42 de Palo Alto em 2022 , os hackers estão constantemente monitorando os quadros de avisos dos fornecedores de software em busca de novos anúncios de vulnerabilidade que podem alavancar para acesso inicial a uma rede corporativa ou para executar a execução remota de código.

No entanto, a velocidade com que os agentes de ameaças começam a verificar vulnerabilidades coloca os administradores de sistema na mira enquanto correm para corrigir os bugs antes que sejam explorados.

“O Relatório de Ameaças de Gerenciamento de Superfície de Ataque de 2022 descobriu que os invasores normalmente começam a verificar vulnerabilidades dentro de 15 minutos após o anúncio de um CVE”, diz uma postagem de blog complementar .

Como a varredura não é particularmente exigente, mesmo invasores pouco qualificados podem varrer a Internet em busca de endpoints vulneráveis e vender suas descobertas em mercados da dark web, onde hackers mais capazes sabem como explorá-los.

Então, em poucas horas, as primeiras tentativas de exploração ativas são observadas, muitas vezes atingindo sistemas que nunca tiveram a chance de corrigir.

A Unidade 42 apresenta o CVE-2022-1388 como exemplo, uma vulnerabilidade crítica de execução de comando remoto não autenticado que afeta os produtos F5 BIG-IP.

A falha foi divulgada em 4 de maio de 2022 e, de acordo com a Unidade 42, dez horas se passaram desde o anúncio do CVE, eles registraram 2.552 tentativas de varredura e exploração.

Esta é uma corrida entre defensores e atores maliciosos, e as margens para atrasos de ambos os lados estão diminuindo a cada ano que passa.

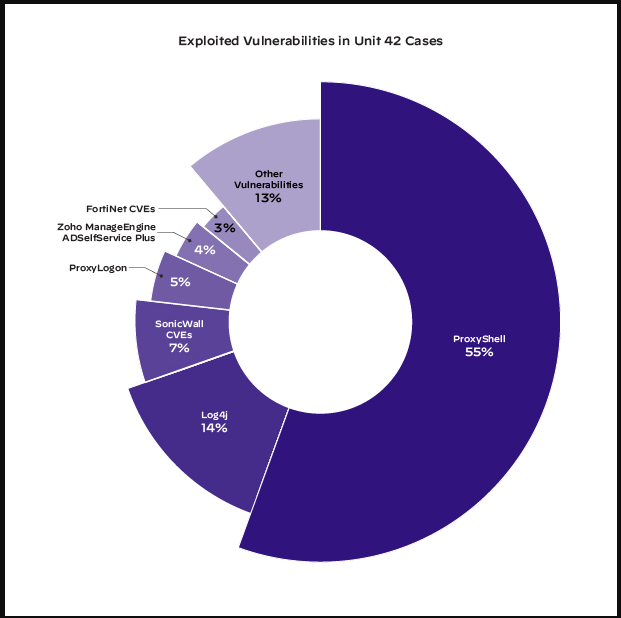

Falhas mais exploradas em 2022

Com base nos dados coletados por Palo Alto, as vulnerabilidades mais exploradas para acesso à rede no primeiro semestre de 2022 são a cadeia de exploração “ProxyShell” , representando 55% do total de incidentes de exploração registrados. O ProxyShell é um ataque explorado pelo encadeamento de três vulnerabilidades rastreadas como CVE-2021-34473, CVE-2021-34523 e CVE-2021-31207.

Log4Shell segue em segundo lugar com 14%, vários CVEs SonicWall responderam por 7%, ProxyLogon teve 5%, enquanto o RCE no Zoho ManageEngine ADSelfService Plus foi explorado em 3% dos casos.

Como fica evidente a partir dessas estatísticas, a maior parte do volume de exploração é capturada por falhas semi-antigas e não pelas mais recentes.

Isso acontece por vários motivos, incluindo o tamanho da superfície de ataque, a complexidade da exploração e o impacto prático.

Sistemas mais valiosos e mais protegidos, cujos administradores são rápidos em aplicar atualizações de segurança, são alvos de dias zero ou ataques que ocorrem imediatamente após a divulgação de falhas.

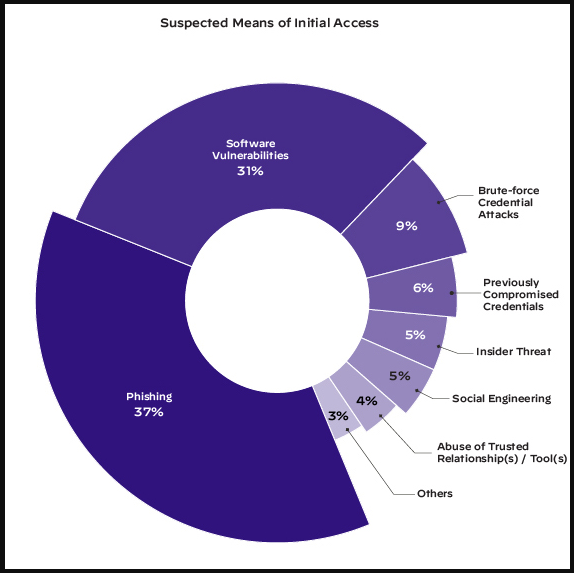

Também vale a pena notar que, de acordo com a Unidade 42, a exploração de vulnerabilidades de software para violações iniciais de rede representa cerca de um terço do método usado.

Em 37% dos casos, o phishing foi o meio preferencial para obter o acesso inicial. A força bruta ou o uso de credenciais comprometidas é como os hackers penetraram nas redes em 15% dos casos.

Por fim, usar truques de engenharia social contra funcionários privilegiados ou subornar um desonesto para ajudar no acesso à rede corresponde a 10% dos incidentes.

Uma corrida contra o relógio

Com administradores de sistema, administradores de rede e profissionais de segurança já sob estresse significativo enquanto tentam acompanhar as ameaças de segurança e problemas de sistema operacional mais recentes, a velocidade com que os agentes de ameaças direcionam seus dispositivos apenas aumenta a pressão.

Portanto, é extremamente importante manter os dispositivos fora da Internet, se possível, e expô-los apenas por meio de VPNs ou outros gateways de segurança. Ao restringir o acesso aos servidores, os administradores não apenas reduzem o risco de explorações, mas também fornecem tempo adicional para aplicar atualizações de segurança antes que as vulnerabilidades possam ser direcionadas internamente.

Infelizmente, alguns serviços devem ser expostos publicamente, exigindo que os administradores reforcem a segurança o máximo possível por meio de listas de acesso, expondo apenas as portas e serviços necessários e aplicando atualizações o mais rápido possível.

Embora a aplicação rápida de uma atualização crítica possa levar ao tempo de inatividade, isso é muito melhor do que as ramificações de um ataque cibernético completo.

Fonte: BleepingComputer

Veja também:

- As 5 principais ameaças internas à segurança de dados e como lidar com elas

- Onda de calor na Europa derruba data centers do Google

- Falhas em GPS populares permitem que hackers interrompam e rastreiem veículos

- AIOPS são a melhor forma de prevenção e detecção de ataques virtuais

- Pesquisa global da Fortinet revela desafios críticos de segurança de OT

- Hackers russos usam DropBox e Google Drive para descarregar cargas maliciosas

- 10 principais ataques de segurança cibernética da última década

- Novo ransomware Luna e Black Basta criptografa sistemas Windows, Linux e ESXi

- Rússia multa Google em US$ 358 milhões por violar restrição à informações

- Dinamarca bane Google Workspace por não conformidade com GDPR

- 5 principais maneiras como o DLP ajuda na conformidade com a LGPD

- Como o DLP ajuda a proteger as informações financeiras

1 Trackback / Pingback