O estado atual do Pentest em 2026: entre maturidade e riscos persistentes

O cenário de segurança ofensiva em 2026 revela um paradoxo importante: nunca se investiu tanto em testes de invasão, mas os riscos críticos continuam presentes por tempo demais nos ambientes corporativos.

O relatório State of Pentesting 2026 da Cobalt, baseado em milhares de testes reais e na percepção de mais de 450 líderes de segurança, mostra que o problema não está mais na descoberta de vulnerabilidades — e sim na capacidade das organizações de tratá-las com eficiência.

Pentest deixou de ser auditoria e virou estratégia

Hoje, o pentest é praticamente unânime como pilar da segurança: 97% das empresas o consideram essencial. Mais do que isso, ele deixou de ser apenas uma exigência de compliance e passou a atuar como um diferencial competitivo, aumentando a confiança do cliente e a qualidade dos produtos.

Essa mudança impulsionou uma evolução importante: o modelo programático. Empresas mais maduras não realizam pentest de forma pontual, mas contínua, integrada ao ciclo de desenvolvimento e gestão de riscos.

O verdadeiro problema: remediação

Apesar da maturidade crescente, o relatório evidencia um gap crítico na remediação.

Enquanto empresas de alta performance resolvem vulnerabilidades críticas em cerca de 10 dias, organizações menos maduras levam até 249 dias — uma diferença de oito meses de exposição ao risco.

Além disso, embora muitas empresas afirmem cumprir seus SLAs, apenas 15% dos profissionais técnicos concordam com essa visão, evidenciando um desalinhamento entre gestão e operação.

Na prática, isso mostra que:

- Segurança não falha por falta de ferramentas

- Falha por falta de execução operacional eficiente

“Pentest sem remediação é apenas diagnóstico. Segurança real começa quando o finding vira ação.”

Apesar da ansiedade, as organizações não estão paradas. A pesquisa mostra avanços significativos tanto no monitoramento defensivo quanto nos testes de segurança ofensiva voltados para sistemas de IA.

• 83% das empresas agora monitoram o comportamento da IA em busca de uso malicioso ou abuso — um aumento de 21 pontos percentuais em relação ao ano passado.

• 77% realizam avaliações de segurança regulares e testes de penetração em produtos de IA de geração — um aumento de 11 pontos percentuais.

• Mais da metade utiliza testes de intrusão ou testes adversários focados especificamente na segurança do LLM.

Esses números são encorajadores, mas precisam ser analisados em conjunto com os dados de incidentes: apesar do monitoramento mais amplo do comportamento da IA, quase uma em cada cinco organizações ainda sofreu um incidente relacionado à IA no ano passado.

O monitoramento é necessário, mas não suficiente. E a diferença entre as organizações que realizam avaliações (77%) e aquelas confiantes em sua postura de segurança de IA (~50%) indica que os testes estão revelando problemas mais rapidamente do que as organizações conseguem corrigi-los.

Inteligência Artificial: o novo campo de risco

A adoção acelerada de IA trouxe um novo vetor de exposição. Impressionantes 93% dos profissionais de cibersegurança entrevistados relatam ter observado um aumento nas ameaças relacionadas à IA de geração de dados provenientes de agentes externos — um aumento de 12 pontos percentuais em relação ao ano passado. E não se tratam apenas de iscas de phishing mais sofisticadas que acabam na pasta de spam. As ameaças estão se traduzindo em incidentes reais.

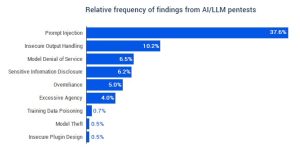

O lado positivo é que a taxa de resolução para descobertas de IA/LLM de alto risco aumentou de 21% para 38% no último ano. Isso representa um progresso real e merece ser reconhecido. Mesmo com 38%, no entanto, o cenário é preocupante. Para cada vulnerabilidade de IA de risco resolvida, duas permanecem abertas e exploráveis.

Três fatores ajudam a explicar essa lacuna, e é improvável que desapareçam tão cedo:

- Déficit de conhecimento. Corrigir vulnerabilidades de IA/LLM exige uma combinação de conhecimento em segurança e experiência em IA/ML que poucas equipes possuem internamente.

- Dependência do fornecedor. Algumas descobertas de IA não podem ser corrigidas pela organização que as descobriu. Quando a vulnerabilidade reside no modelo subjacente, em vez do aplicativo construído sobre ele, o caminho para a resolução passa pelo fornecedor de LLM.

- Novidade organizacional. Os aplicativos de IA geralmente são iniciativas mais recentes com processos de segurança menos maduros, menos integração com sistemas de gerenciamento de vulnerabilidades e menos experiência organizacional sobre o que fazer quando um teste de penetração revela uma descoberta.

Quando incidentes ocorrem, as causas abrangem uma gama de vetores. IA paralela encabeça a lista — ferramentas de IA não autorizadas adotadas fora de qualquer processo de revisão de segurança — citadas por 44% daqueles que relataram incidentes. Envenenamento de dados e modelos (41%) e tratamento inadequado de resultados (41%) vêm logo em seguida, com vulnerabilidades na cadeia de suprimentos de software (35%) e injeção imediata (34%) completando os cinco principais.

A abrangência desta lista é importante: não há um único ponto crítico a ser defendido.

O risco da IA é distribuído.

Além disso, cerca de 1 em cada 5 organizações já sofreu incidentes relacionados à IA, com causas que vão desde:

- Shadow AI (uso não autorizado)

- Prompt injection

- Vazamento de dados

- Falhas de controle de acesso

O ponto crítico é claro: a inovação está avançando mais rápido que a segurança.

Nem todas as descobertas de testes de penetração têm o mesmo peso. Ao longo do relatório, a Cobalt focou atenção especial nas descobertas de alto risco, pois são as que têm maior probabilidade de causar danos aos negócios. Em todos os tipos de testes de penetração do conjunto de dados, aproximadamente 12% das descobertas atingem esse limite.

Para testes de penetração de IA e LLM, essa proporção é mais que o dobro: aproximadamente uma em cada três descobertas (32%) é classificada como de alto risco. Os motivos para isso são estruturais. Vulnerabilidades em aplicativos de IA não são um problema que a ativação de aplicações automáticas possa resolver. As superfícies de ataque são novas, os modos de falha não são totalmente caracterizados e muitas equipes de desenvolvimento

que trabalham com LLMs não possuem o treinamento em segurança necessário para antecipar o que os adversários tentarão.

O que as organizações devem concluir dessa alta taxa de descobertas de alto risco?

A resposta intuitiva — evitar IA — não é prática nem útil, dado o ritmo de adoção. A abordagem mais produtiva: se você está implementando IA, quase certamente estará aumentando a exposição, a menos que esteja ativamente encontrando e resolvendo vulnerabilidades. Infelizmente, muitos estão tendo dificuldades na resolução dessas vulnerabilidades.

A ilusão da velocidade: MTTR vs. risco real

Muitas organizações focam em métricas como MTTR (tempo médio de correção), mas o relatório introduz um indicador mais relevante: o half-life das vulnerabilidades.

Esse conceito mede quanto tempo leva para corrigir metade das falhas — combinando velocidade e efetividade.

Os dados mostram:

- Empresas líderes: ~10 dias

- Média de mercado: ~45 dias

- Piores casos: até 249 dias

Ou seja, não basta corrigir rápido — é preciso corrigir de forma consistente.

Principais vulnerabilidades continuam as mesmas

Apesar de novas tecnologias, os vetores clássicos seguem dominando:

- Cross-Site Scripting (XSS)

- Falhas de controle de acesso (IDOR)

- Injeções server-side (SQL/Command Injection)

- Falhas de lógica de negócio

- CSRF

Isso reforça um ponto crítico: o problema não é desconhecimento técnico, mas falha na disciplina de desenvolvimento seguro.

Conclusão: o diferencial não é testar, é operar

O relatório deixa claro que o verdadeiro divisor de maturidade não é realizar pentests, mas sim operacionalizar os resultados.

Organizações mais maduras compartilham características claras:

- Pentest contínuo (não pontual)

- Integração com DevSecOps

- Responsabilidade clara sobre vulnerabilidades

- SLAs reais e monitorados

- Cultura orientada a risco

Em resumo, segurança eficaz não está na geração de relatórios — está na capacidade de transformar findings em redução real de risco.

Na prática, é exatamente aqui que a maioria das empresas falha.

Elas até realizam testes de invasão, mas não conseguem transformar os resultados em melhoria contínua de segurança.

A Mindsec atua justamente nesse ponto crítico:

- Execução de pentests avançados (web, mobile, rede e API)

- Apoio na priorização e remediação de vulnerabilidades críticas

- Implementação de programas contínuos de segurança ofensiva

- Integração com práticas de ISO 27001, NIST e LGPD

- Apoio estratégico para evoluir a maturidade de segurança da informação

Mais do que identificar falhas, o foco é reduzir risco real de negócio.

Se você quer entender como está o nível de exposição da sua empresa — e principalmente como melhorar — vale iniciar uma conversa.

👉 Fale com a Mindsec e faça um diagnóstico do seu ambiente

Fonte: Report State of Pentesting 2026 da Cobalt Por: Kleber Melo - CEO da Mindsec e redator chefe do Blog Minuto da Segurança

Veja também:

- Riscos mais perigosos das empresas hoje não estão nos sistemas,

- Pequenas empresas são as principais vítimas de vazamento de dados

- 5 tendências que estão redefinindo a agenda da Cibersegurança

- Ransomware impede recuperação de dados

- 900 contas de colaboradores da Starbucks

- Crimes cibernéticos crescem 28%

- CLI do Gerenciador de senhas Bitwarden foi comprometida

- Funcionários alimentam o ChatGPT com dados sigilosos, e proibir não vai resolver

- IA cresce 300% e cria desafios para publishers em tráfego e receita

- Colaboração Internacioal de Cibersegurança

- Segurança de malha híbrida avança em 2026

- Quando o risco cibernético nasce na sala de reuniões

Be the first to comment