Empresas latino-americanas de ataques com CVs infectados por malware. Golpes em processos seletivos acontecem via phishing por email; formato do arquivo pode indicar a fraude.

Cibercriminosos estão tentando infectar empresas por toda a América Latina com malware, enviando currículos falsos que contêm um Trojan de acesso remoto. A ESET, empresa líder em detecção proativa de ameaças, compartilha exemplos dessa prática e meios de identificação de golpes para proteção de sistemas.

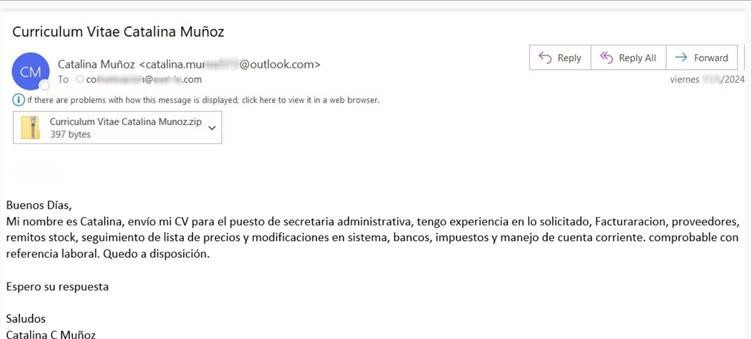

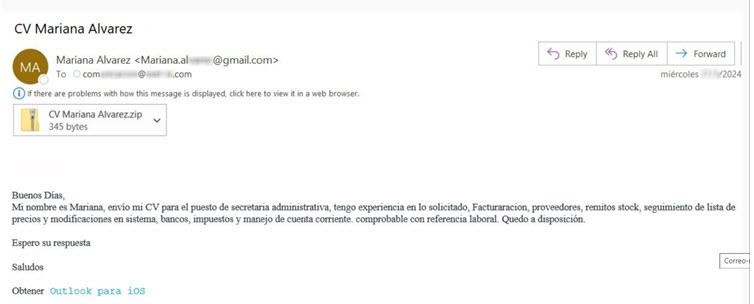

Alguns exemplos de currículos com malware que são enviados para diversas empresas da região:

À primeira vista, estes e-mails soam legítimos. O endereço de e-mail em ambos os casos não parece falso e a escrita não apresenta erros ortográficos ou gramaticais que possam causar alarme. Ainda assim, segundo a ESET, existem sempre pequenos detalhes que permitem detectar o conteúdo potencialmente malicioso.

“No caso do e-mail supostamente enviado pelo nome Mariana, chama a atenção que o e-mail não seja dirigido a nenhuma pessoa em particular, o que se repete no exemplo da mensagem de nome de Catalina. E, além disso, o nome do destinatário não consta da saudação. Mas o mais impressionante, em ambos os exemplos, é que o arquivo anexado está no formato .zip e o peso, de menos de 400 bytes”, comenta Camilo Gutiérrez Amaya, Chefe do Laboratório de Pesquisa da ESET América Latina.

No recebimento de um e-mail – principalmente se inesperado,- vários detalhes e sinais podem indicar tentativa de phishing. Antes de clicar, recomenda-se verificar a escrita e ortografia do assunto e o conteúdo da mensagem. Embora os ciberataques estejam veiculando mensagens cada vez mais coerentes e elaboradas graças à inteligência artificial, é sempre bom lê-las atentamente e verificar se não existem erros que levantem suspeitas. Além disso, deve-se observar a extensão do arquivo – .jpg, pdf ou similar–, que deve, pelo menos, corresponder ao documento que o e-mail diz ter anexado. Como se observa nos exemplos abordados, os supostos currículos são, na verdade, do tipo .zip (um arquivo compactado).

Caso o currículo falso seja baixado, o usuário é infectado por malware e possibilita ao cibercriminoso o acesso a informações confidenciais da empresa e a dados sensíveis de credenciais de e-mail, home banking e cartões de crédito. Além disso, pode-se instalar software não autorizado para cometer outros tipos de crimes, como criptografar arquivos ou bloquear o acesso a sistemas em toda a organização.

“Para mitigar o risco de ser vítima deste tipo de ataque, é importante sistematizar boas práticas e, como organização ou empresa, também é relevante agir preventivamente, protegendo os sistemas, bem como ministrando formação aos seus colaboradores para detectar tentativas de phishing”, acrescenta Gutiérrez, pesquisador da ESET América Latina.

Quanto à proteção extra, é essencial uma solução de segurança robusta e confiável, que pode fazer frente a este e outros tipos de ataques de malware.

“Enviar currículo para uma organização para se candidatar a um emprego é uma prática cotidiana, mas também se tornou outra prática muito comum entre os cibercriminosos para infectar empresas com malware. Tomar consciência de que isso está acontecendo atualmente e treinar suas equipes para detectar e-mails maliciosos é o primeiro passo que as empresas devem dar para estarem protegidas”, concluí Gutiérrez Amaya da ESET.

Veja também:

- Cibersegurança: Brasil precisa desenvolver mais profissionais especializados

- A ameaça dos dados pessoais no setor público

- ANPD determina suspensão cautelar do tratamento de dados da IA da Meta

- CISOs precisam alinhar melhor os riscos com a diretoria

- Por que o setor financeiro é um dos principais alvos de ataques cibernéticos?

- O que é Zero Trust?

- Segurança digital: VPN para internet banking vale a pena?

- Google irá excluir o histórico de localização dos usuários

- CISA – bug critico do Windows é explorado em ataques de ransomware.

- Sleepy Pickle Exploit permite que invasores explorem modelos de ML

- Leis de proteção de dados e privacidade precisam ser fortalecidas

- Ataques de Malware se concentram em aplicativos de nuvem no setor de telecomunicações

9 Trackbacks / Pingbacks