SonicWall alerta sobre falha crítica de controle de acesso no SonicOS.

O SonicOS da SonicWall é vulnerável a uma falha crítica de controle de acesso que pode permitir que invasores obtenham acesso não autorizado a recursos ou causar falha no firewall.

A falha recebeu o identificador CVE-2024-40766 e uma pontuação de gravidade de 9,3 de acordo com o padrão CVSS v3, com base em seu vetor de ataque baseado em rede, baixa complexidade, sem autenticação e sem requisitos de interação do usuário.

“Uma vulnerabilidade de controle de acesso impróprio foi identificada no acesso de gerenciamento do SonicWall SonicOS, potencialmente levando ao acesso não autorizado a recursos e, em condições específicas, causando a falha do firewall”, diz o boletim da SonicWall .

“Esse problema afeta dispositivos SonicWall Firewall Gen 5 e Gen 6, bem como dispositivos Gen 7 executando SonicOS 7.0.1-5035 e versões anteriores.”

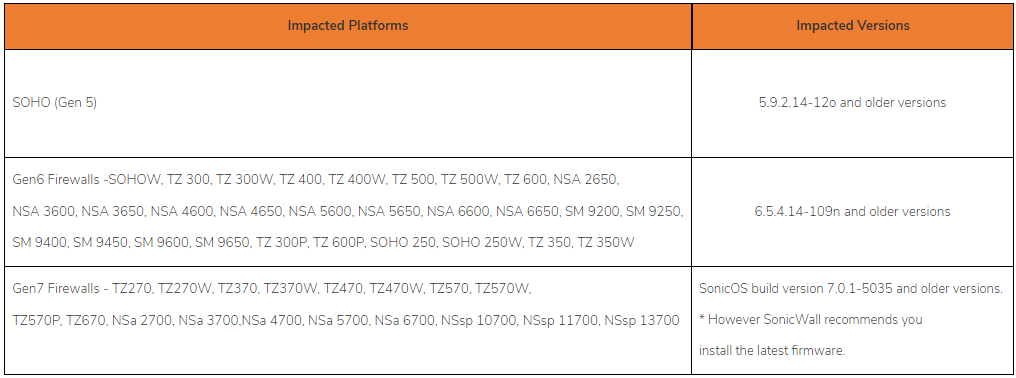

Os modelos específicos impactados são:

- Gen 5: dispositivos SOHO executando a versão 5.9.2.14-12o e anteriores

- Gen 6: Vários modelos TZ, NSA e SM executando versões 6.5.4.14-109n e anteriores

- Gen 7: modelos TZ e NSA executando SonicOS versão de compilação 7.0.1-5035 e anteriores

Fonte: SonicWall

É recomendável que os administradores de sistema migrem para as versões abaixo, que abordam CVE-2024-40766:

- Para Gen 5: Versão 5.9.2.14-13o

- Para Gen 6: Versão 6.5.4.15.116n

- Para SM9800, NSsp 12400 e NSsp 12800, a versão 6.5.2.8-2n é segura

- Para Gen 7: qualquer versão de firmware do SonicOS superior a 7.0.1-5035

As atualizações de segurança foram disponibilizadas para download em mysonicwall.com.

Aqueles que não puderem aplicar as correções imediatamente são recomendados a restringir o acesso de gerenciamento de firewall a fontes confiáveis ou desabilitar o acesso de gerenciamento de WAN da internet. Mais informações sobre como fazer isso podem ser encontradas na página de ajuda da SonicWall .

Os firewalls SonicWall são amplamente utilizados em uma ampla gama de setores de missão crítica e ambientes corporativos e são comumente alvos de agentes de ameaças para obter acesso inicial às redes corporativas.

Em março de 2023, supostos hackers chineses rastreados como UNC4540 atacaram dispositivos SonicWall Secure Mobile Access (SMA) com malware personalizado que poderia persistir por meio de atualizações de firmware .

A Agência de Segurança Cibernética e de Infraestrutura dos EUA (CISA) alertou sobre a exploração ativa de falhas que afetam os dispositivos SonicWall desde 2022.

fonte: BleepingComputer

Veja também:

- Exchange Online marca e-mails erroneamente como malware

- Polícia francesa prende CEO e proprietário do Telegram

- CrowdStrike déjà vu, ‘problema de desempenho’ deixa os sistemas lentos

- A evolução da segurança digital no ambiente industrial

- Setor de tecnologia foi o mais afetado por ataques cibernéticos

- O papel do hacktivismo no conflito político

- Aumenta o índice de impacto do malware que mais rouba dados e senhas no Brasil

- Cibercrime usa IA para ampliar ameaças

- IEEE ensina como detectar vídeos falsos e preservar privacidade

- 15% das empresas brasileiras negligenciam treinamento em cibersegurança

- Segurança Cibernética em Smart Cities

- Grande backdoor em milhões de cartões RFID permite clonagem instantânea

1 Trackback / Pingback