Novo ataque permite que aplicativos Android ouçam o seu alto-falante sem permissão. Pesquisadores dizem que usando recurso chamado de acelerômetro o atacante pode ouvir o som do auto falante da vítima.

No início deste mês, o The Hacker News publicou uma reportagem sobre pesquisas revelando como mais de 1300 aplicativos Android estão coletando dados confidenciais, mesmo quando os usuários negaram explicitamente as permissões necessárias.

A pesquisa foi focada principalmente em como os desenvolvedores de aplicativos abusam de várias maneiras para coletar dados de localização, identificadores de telefone e endereços MAC de seus usuários, explorando canais ocultos e secundários.

Agora, uma equipe separada de pesquisadores de segurança cibernética demonstrou com sucesso um novo ataque de canal lateral que pode permitir que aplicativos mal-intencionados escutem a voz que sai dos alto-falantes de seu smartphone sem precisar de permissão do dispositivo.

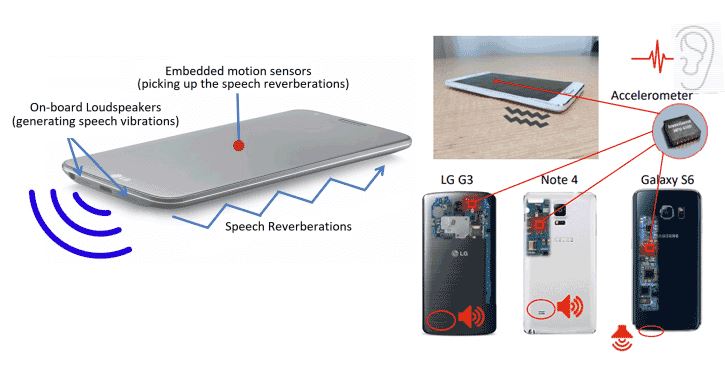

Apelidado de Spearphone, o ataque recém-demonstrado aproveita um sensor de movimento baseado em hardware, chamado acelerômetro, que vem embutido na maioria dos dispositivos Android e pode ser acessado irrestritamente por qualquer aplicativo instalado em um dispositivo, mesmo com permissões zero.

Um acelerômetro é um sensor de movimento que permite que os aplicativos monitorem o movimento de um dispositivo, como inclinação, oscilação, rotação ou oscilação, medindo a taxa de tempo da mudança de velocidade em relação à magnitude ou à direção.

Como o alto-falante embutido de um smartphone é colocado na mesma superfície dos sensores de movimento incorporados, ele produz reverberações de voz aéreas e de superfície no corpo do smartphone quando o modo de alto-falante é ativado.

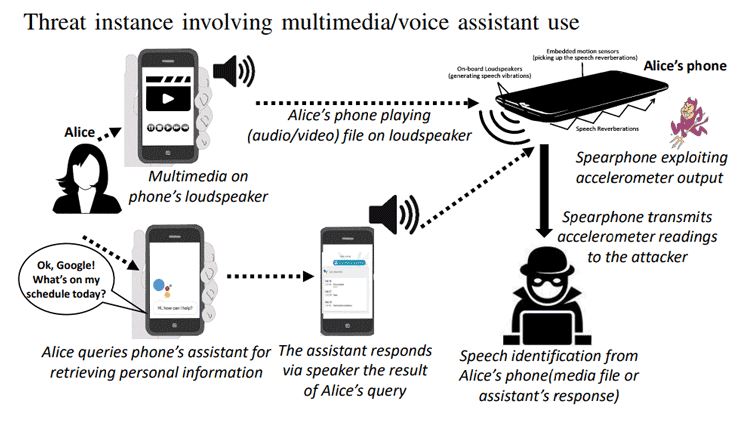

Segundo o The Hacker News, o novo ataque permite que aplicativos Android ouçam o seu alto-falante, através do acelerômetro, foi descoberto por uma equipe de pesquisadores de segurança – Abhishek Anand, Chen Wang, Jian Liu, Nitesh Saxena e Yingying Chen – o ataque pode ser acionado quando a vítima coloca um telefone ou uma chamada de vídeo no modo de alto-falante, ou tenta ouvir um arquivo de mídia ou interage com o assistente do smartphone.

Como prova de conceito, os pesquisadores criaram um aplicativo para Android, que imita o comportamento de um invasor mal-intencionado, projetado para gravar reverberações de fala usando o acelerômetro e enviar dados capturados de volta para um servidor controlado por invasores.

Pesquisadores dizem que o atacante remoto poderia examinar as leituras capturadas, de maneira offline, usando o processamento de sinais, juntamente com técnicas de aprendizado de máquina “prontas” para reconstruir palavras faladas e extrair informações relevantes sobre a vítima.

De acordo com os pesquisadores, o ataque com Spearphone pode ser usado para aprender sobre o conteúdo do áudio reproduzido pela vítima – selecionado na galeria de dispositivos pela Internet, ou notas de voz recebidas através dos aplicativos de mensagens instantâneas como o WhatsApp.

“O ataque proposto pode espionar as chamadas de voz para comprometer a privacidade da fala de um usuário final remoto na chamada“, explicam os pesquisadores.

“Informações pessoais como número do seguro social, aniversário, idade, detalhes do cartão de crédito, detalhes da conta bancária etc. consistem principalmente em dígitos numéricos. Portanto, acreditamos que a limitação do tamanho do nosso conjunto de dados não deve minimizar o nível de ameaça percebido de nosso ataque “, complementaram.

Os pesquisadores também testaram seu ataque contra os assistentes de voz inteligentes do telefone, incluindo o Assistente do Google e a Samsung Bixby, e capturaram com êxito a resposta (resultados de saída) a uma consulta do usuário pelo alto-falante do telefone.

Os pesquisadores acreditam que, usando técnicas e ferramentas conhecidas, o ataque de Spearphone tem “um valor significativo, pois pode ser criado por invasores de baixo perfil“.

Além disso, o ataque de Spearphone também pode ser usado para determinar as características de fala de outros usuários, incluindo a classificação de gênero, com mais de 90% de precisão e identificação de falante, com mais de 80% de precisão.

“Por exemplo, um invasor pode saber se um indivíduo em particular (uma pessoa de interesse sob vigilância da lei) estava em contato com o proprietário do telefone em um determinado momento“, dizem os pesquisadores.

Fonte: The Hacker News

Veja também:

- CrowdStrike aterriza no Brasil com o melhor Next Generation AV do mercado!

- CrowdStrike expande presença internacional para atender à crescente demanda do cliente

- Você pode confiar seu rosto ao FaceApp ?

- Pesquisadores divulgam novo ataque que explora função Power Query do Excel

- Facebook é multado em US$5 Bi e Rede Marriott em US$125 Mi

- Ataque explora respostas do HTTP 301 para redirecionar usuários

- British Airways pode ter que pagar US $ 230 Mi em multa devido a GDPR

- TOP 25 piores Senhas que você poderia usar

- Quais são os tipos de arquivo mais perigosos?

- Outro vazamento do Amazon S3 expõe dados da Attunity

- Cisco lança patches para duas vulnerabilidades críticas no DCNM – Data Center Network Manager

- Broadcom em negociações para comprar Symantec

- O debate sobre o uso Backdoors em criptografias está de Volta

- Sistema de “Alerta Presidencial” dos EUA via 4G pode ser falsificado

4 Trackbacks / Pingbacks