CISA divulga lista de 300 vulnerabilidades que precisam ser corrigidas, pois possuem exploits conhecidos e estão sendo ativamente exploradas na Internet.

A U.S. Cybersecurity and Infrastructure Security Agency (CISA) divulgou lista de cerca de 300 vulnerabilidades que foram exploradas e emitiu uma diretiva operacional obrigatória (BOD) instruindo organizações governamentais a corrigir essas falhas de segurança.

O catálogo atualmente inclui vulnerabilidades encontradas em produtos da Accellion, Adobe, Apple, Apache, Android, Arcadyan, Arm, Atlassian, BQE, Cisco, Citrix, D-Link, DNN, Docker, DrayTek, Drupal, ExifTool, Exim, EyesOfNetwork, F5 , ForgeRock, Fortinet, Google, IBM, ImageMagick, Ivanti, Kaseya, LifeRay, McAfee, Micro Focus, Microsoft, Mozilla, Nagios, Netgear, Netis, Oracle, PlaySMS, Progress, Pulse Secure, Qualcomm, rConfig, Realtek, Roundcube, SaltStack , SAP, SIMalliance, SolarWinds, Sonatype, SonicWall, Sophos, Sumavision, Symantec, TeamViewer, Telerik, Tenda, ThinkPHP, Trend Micro, TVT, Unraid, vBulletin, VMware, WordPress, Yealink, Zoho (ManageEngine) e ZyXEL.

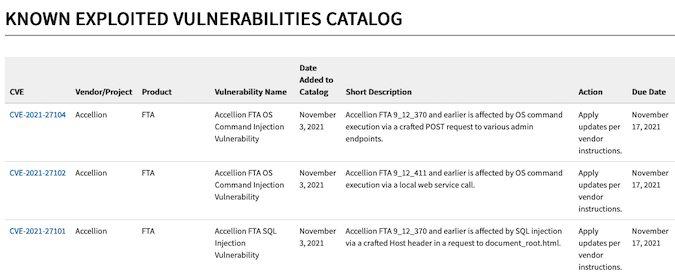

Clique na imagem e veja a lista completa da CISA

A lista de vulnerabilidades exploradas conhecidas da CISA será continuamente atualizada. Os critérios para uma falha a ser adicionada à lista incluem evidências confiáveis de exploração na natureza, a disponibilidade de patches ou atenuações e a existência de um identificador CVE.

A CISA emitiu o BOD 22-01 , denominado “Reduzindo o risco significativo de vulnerabilidades exploradas conhecidas”, que instrui as agências civis federais a revisar e atualizar seus procedimentos internos de gestão de vulnerabilidade de acordo com a diretriz dentro de 60 dias.

Ele também instrui as agências a corrigir cada vulnerabilidade e relatar seu status. Falhas com um identificador CVE atribuído antes de 2021 precisarão ser corrigidas dentro de 6 meses, enquanto os problemas com 2021 CVEs precisarão ser resolvidos dentro de duas semanas.

A lista da CISA especifica o prazo de patching para cada vulnerabilidade – especificamente, 17 de novembro de 2021, para bugs de segurança identificados este ano, e 3 de maio de 2022, para outras vulnerabilidades. Algumas questões já devem ser tratadas, conforme exigido pelas diretivas de emergência anteriores do CISA.

Embora apenas as agências civis federais sejam forçadas pelo BOD a agir, a CISA “recomenda fortemente” que as empresas privadas e outras organizações governamentais tomem medidas para lidar com as vulnerabilidades.

“Em vez de se concentrar apenas em vulnerabilidades que carregam uma pontuação CVSS específica, o CISA está direcionando vulnerabilidades para remediação que têm exploits conhecidos e estão sendo ativamente explorados por ciberatores maliciosos”, disse a CISA.

Ele acrescentou, “BOD 22-01 leva as agências federais a mitigar as vulnerabilidades em suas redes que são mais prováveis de resultar em uma intrusão prejudicial, envia uma mensagem clara a todas as organizações em todo o país para concentrar os esforços de remediação no subconjunto de vulnerabilidades que são causando danos agora e permite que a CISA forneça priorização contínua de vulnerabilidades com base em nosso entendimento da atividade adversária. ”

Adicionais à lista

Adicionalmente nesta semana a CISA adicionou 13 novas vulnerabilidades à sua lista de erros de segurança conhecidos por serem explorados, incluindo os bugs do Apache Log4j e do Fortinet FortiOS que foram divulgados na semana passada.

Rastreado como CVE-2021-44228 e apelidado de Log4Shell , a falha do Log4j pode ser explorada para atingir a execução remota de código e afeta muitos aplicativos. Milhares de organizações em todo o mundo estão potencialmente expostas a ataques e as tentativas de exploração estão aumentando.

A Fortinet publicou na semana passada um comunicado para alertar sobre uma vulnerabilidade de download de arquivo arbitrário no FortiOS, que um invasor local autenticado pode explorar usando pacotes de atualização especialmente criados. O bug é rastreado como CVE-2021-44168.

A Fortinet alertou em seu comunicado que a vulnerabilidade já estava sendo explorada em ataques, pedindo aos clientes que atualizem suas implantações imediatamente e verifiquem seus ambientes para possíveis comprometimentos.

Na sexta-feira, a CISA anunciou que expandiu seu Catálogo de Vulnerabilidades Exploradas Conhecidas adicionando essas duas vulnerabilidades e 11 outras, incluindo um bug no ManageEngine Desktop Central da Zoho que foi divulgado no início deste mês.

Rastreado como CVE-2021-44515 , o defeito de segurança Zoho ManageEngine afeta as edições Professional e Enterprise do ServiceDesk Plus e pode ser explorado para obter a execução remota de código. Dezenas de milhares de organizações são potencialmente afetadas.

Outros problemas de segurança que a CISA adicionou à sua lista incluem CVE-2021-35394 ( Realtek Jungle SDK ), CVE-2020-17463 (Fuel CMS), CVE-2020-8816 (Pi-Hole AdminLTE), bem como vulnerabilidades mais antigas no Sonatype Nexus, Linux Kernel, MongoDB, Apache Solr, Embedthis GoAhead e Red Hat Jboss.

De acordo com a CISA, há “evidências de que os atores da ameaça estão explorando ativamente as vulnerabilidades” no catálogo. As organizações são aconselhadas a aplicar os patches disponíveis para esses bugs o mais rápido possível. Onde a correção não é possível, as organizações devem implementar todas as mitigações disponíveis.

“Esses tipos de vulnerabilidades são um vetor de ataque frequente para ciberatores mal-intencionados de todos os tipos e representam um risco significativo para a empresa federal”, observa a CISA.

De acordo com a Diretiva Operacional Vinculante (BOD) 22-01, as organizações federais são obrigadas a aplicar patches para os CVEs na lista de explorados conhecidos o mais rápido possível.

Veja lista completa da CISA em KNOWN EXPLOITED VULNERABILITIES CATALOG

Fonte: CISA & Security Week

Veja também:

- Como desenvolver uma plataforma de “cybersecurity mesh” de alto desempenho

- Vulnerabilidade crítica CVSS 10 na biblioteca Apache Log4j

- Ministério da Saúde é atacado e site sai do ar

- Fortinet anuncia novas ofertas de serviços na AWS Marketplace

- União é condenada por se omitir em caso de coleta de dados via Windows

- Amazon AWS fica fora do ar e derruba iFood, Disney+, LoL e outros

- Quase $ 200 milhões roubados em BitMart Crypto Exchange Hack

- Como a descriptografia do tráfego de rede pode melhorar a segurança

- Plataforma de ERP anônima vazou centenas de milhares de registros

- Primeiro NG Firewall e SD-WAN segura integrados à Microsoft Azure Virtual WAN

- Impressora HP permite execução de código privilegiado por invasores

- Microsoft Defender assusta administradores com falsos positivos da Emotet

4 Trackbacks / Pingbacks