Microsoft alerta para cuidados com os ataques BlueKeep. Gigante do software diz que Exploits poderia expandir para além Cryptomining.

Os pesquisadores de segurança localizaram as primeiras explorações que tiram vantagem da vulnerabilidade BlueKeep no Windows e a Microsoft está alertando os usuários a aplicar as correções que a empresa emitiu para essa falha antes que explorações mais perigosas se fundam.

Em 2 de novembro de 2019, o pesquisador de segurança Kevin Beaumont relatou que seu honeypot BlueKeep sofreu falhas e provavelmente estava sendo explorado. Os pesquisadores de segurança da Microsoft colaboraram com Beaumont e outro pesquisador, Marcus Hutchins , para investigar e analisar as falhas e confirmar que elas foram causadas por um módulo de exploração BlueKeep para a estrutura de teste de penetração Metasploit.

BlueKeep é o que os pesquisadores e a mídia chamam de CVE-2019-0708 , uma vulnerabilidade de execução remota de código não autenticada nos Serviços de Área de Trabalho Remota no Windows 7, Windows Server 2008 e Windows Server 2008 R2. A Microsoft lançou uma correção de segurança para a vulnerabilidade em 14 de maio de 2019.

A Microsoft emitiu o aviso sobre o BlueKeep na sequência de um relatório de que os invasores usaram a vulnerabilidade para plantar malware com criptografia em alguns dispositivos.

Embora o malware com criptografia não seja considerado uma grande ameaça para as empresas, a Microsoft observa que, com tantos dispositivos Windows sem patch para a vulnerabilidade BlueKeep – segundo o Bank Info Security,um analista estima o número de sistemas sem patch em mais de 700.000 em todo o mundo – é apenas uma questão de tempo até uma exploração mais perigosa é desenvolvida por atores de ameaças.

“Os novos ataques de exploração mostram que o BlueKeep será uma ameaça enquanto os sistemas permanecerem sem patches, a higiene das credenciais não for alcançada e a postura geral de segurança não for controlada“, observa a Microsoft. “Os clientes são incentivados a identificar e atualizar sistemas vulneráveis imediatamente“.

Vulnerabilidades de RDP

O BlueKeep, também conhecido como CVE-2019-0708 , é uma vulnerabilidade potencialmente detectável encontrada no recurso de protocolo de área de trabalho remota em versões mais antigas do sistema operacional Windows.

As versões mais antigas do Windows afetadas pela vulnerabilidade BlueKeep incluem XP, Windows 7, Windows 2003 e Windows Server 2008, de acordo com a Microsoft. O Windows 8 e o Windows 10, no entanto, são imunes, diz a empresa.

Primeiras explorações descritas

A Microsoft já havia implantado uma detecção comportamental para o módulo BlueKeep Metasploit no início de setembro, para que os clientes do Microsoft Defender ATP tivessem proteção contra esse módulo Metasploit quando ele foi usado contra o honeypot de Beaumont. O módulo, que parece instável, como evidenciado por várias falhas relacionadas ao RDP observadas no honeypot, acionou a detecção comportamental no Microsoft Defender ATP, resultando na coleta de sinais críticos usados durante a investigação.

Os sinais de segurança da Microsoft mostraram um aumento nas falhas relacionadas ao RDP que provavelmente estão associadas ao uso do módulo instável BlueKeep Metasploit em determinados conjuntos de máquinas vulneráveis. Nós vimos:

- Um aumento no serviço RDP falha de 10 para 100 diariamente a partir de 6 de setembro de 2019, quando o módulo Metasploit foi lançado

- Um aumento semelhante na corrupção de memória falha a partir de 9 de outubro de 2019

- Falhas nos honeypots de pesquisadores externos a partir de 23 de outubro de 2019

Campanha de minerador de moedas usando a exploração BlueKeep

Depois de extrair indicadores de comprometimento e girar para várias informações de sinal relacionadas, os pesquisadores de segurança da Microsoft descobriram que uma campanha anterior de mineração de moedas em setembro usou um implante principal que contatou a mesma infraestrutura de comando e controle usada durante a campanha BlueKeep Metasploit de outubro, que, em Nos casos em que a exploração não causou o travamento do sistema, também foi observado a instalação de um mineiro de moedas. Isso indicava que os mesmos atacantes provavelmente eram responsáveis pelas duas campanhas de mineração de moedas –

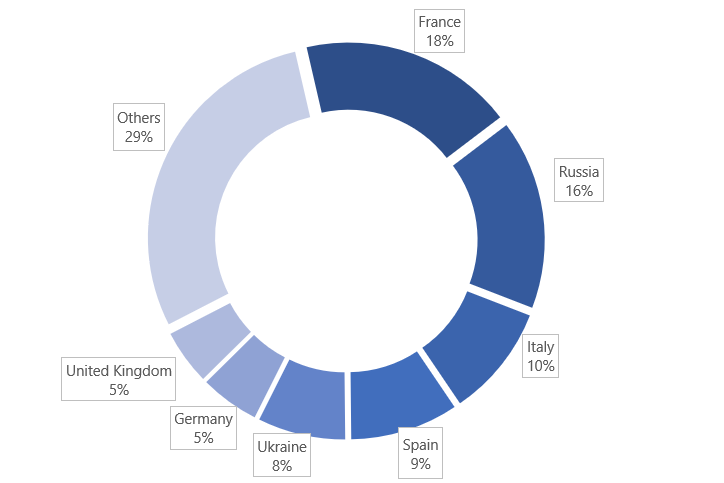

Os modelos de aprendizado de máquina sinalizaram a presença da carga útil do minerador de moedas usada nesses ataques a máquinas na França, Rússia, Itália, Espanha, Ucrânia, Alemanha, Reino Unido e muitos outros países.

Figura 2. Distribuição geográfica dos encontros do mineiro de moedas

Esses ataques provavelmente foram iniciados como varreduras de portas em máquinas com serviços RDP vulneráveis à Internet. Depois que os invasores encontraram essas máquinas, eles usaram o módulo BlueKeep Metasploit para executar um script do PowerShell que finalmente baixou e lançou vários outros scripts do PowerShell codificados.

Defendendo empresas contra o BlueKeep

Sinais de segurança e análises forenses mostram que o módulo BlueKeep Metasploit causou falhas em alguns casos, mas não se pode igonorar aprimoramentos que provavelmente resultarão em ataques mais eficazes. Além disso, embora não tenha havido outros ataques verificados envolvendo ransomware ou outros tipos de malware até o momento, a exploração do BlueKeep provavelmente será usada para fornecer cargas úteis mais impactantes e prejudiciais do que os mineradores de moedas.

Os novos ataques de exploração mostram que o BlueKeep será uma ameaça enquanto os sistemas permanecerem sem patches, a higiene das credenciais não for alcançada e a postura geral de segurança não for mantida sob controle. Os clientes da Microsoft são incentivados a identificar e atualizar sistemas vulneráveis imediatamente. Muitos desses dispositivos não corrigidos podem ser dispositivos RDP não monitorados colocados por fornecedores e terceiros para gerenciar ocasionalmente os sistemas do cliente. Como o BlueKeep pode ser explorado sem deixar rastros óbvios, a Microsoft recomenda inspecionar minuciosamente os sistemas que já podem estar infectados ou comprometidos.

Para isso, segundo a Microsoft, os clientes podem usar os recursos avançados da Proteção Avançada contra Ameaças do Microsoft Defender (Microsoft Defender ATP) para obter visibilidade das atividades de exploração e defender as redes contra ataques. Além das detecções de antivírus e EDR (Endpoint Detection and Response), a Microsoft lançou um relatório de análise de ameaças para ajudar as equipes de operações de segurança a conduzir investigações específicas para essa ameaça e também escreveu consultas de busca avançadas que os clientes podem usar para procurar vários componentes do ataque.

Fonte: Bank Info Security & Microsoft

Veja também:

- Hackers do Titanium APT injetam novo backdoor fileless oculto no Windows

- Antivírus Gratuitos são ameaças para usuários

- Funcionário da Trend Micro vendeu dados de consumidores à scammers

- Plataforma Meu Vivo expõe dados de milhões de clientes

- Malware Android ‘irremovível’ infectou 45 mil telefones

- Everis e outras empresas espanholas sofrem ataque de ransomware

- Cartórios de SP expõe dados de 1 milhão de pais, mães e filhos

- Samsung corrige a falha do leitor de impressão digital Galaxy S10

- AWS sofre ataque DDoS por 8 horas

- Violação do UniCredit afeta três milhões de clientes

- Senacom abre investigação por vazamento de dados pessoais na TIM

- Aviso do Windows 10 para 800 milhões de usuários: Instale esta atualização primeiro

1 Trackback / Pingback