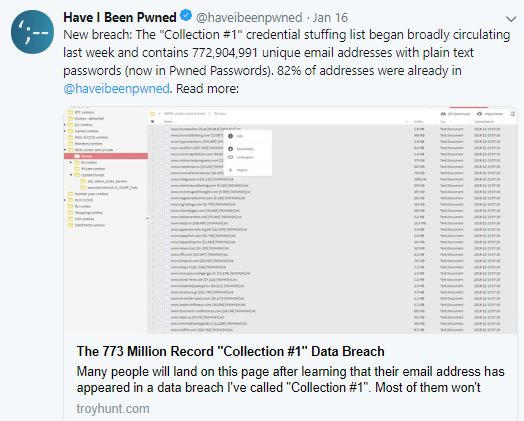

Collection#1 773M de emails e 21M senhas compartilhadas na Dark Web. Uma grande coleção de arquivos no serviço de nuvem da MEGA, que expôs cerca de 773 milhões de e-mails únicos e 21 milhões de senhas únicas, foi publicada em um fórum de hackers, de acordo com o pesquisador de segurança Troy Hunt, que apelidou a violação. “Colecção 1.”

O nome da coleção vem do nome da pasta raiz que armazena todos os dados, que estão contidos em mais de 12.000 arquivos e totalizam 87 GB de dados. Hunt diz que foi alertado sobre a existência da coleção, que estava disponível através do serviço de compartilhamento de arquivos MEGA – que foi removido – e que já foi compartilhada em pelo menos um fórum de hackers.

“Mais uma vez, estamos vendo uma quebra de proporções que eram inimagináveis há apenas alguns anos“, disse Stan Lowe, CISO Global da Zscaler. “Estamos nos tornando imunes a tais incidentes, aceitando que esse tipo de coisa agora faz parte de nossas vidas diárias, e é aí que está o perigo.“

Referenciando Joseph Stalin, que disse “Uma única morte é uma tragédia; um milhão de mortes é uma estatística ”, disse Lowe,“ não podemos e não devemos nos tornar complacentes no caso de tais violações, aceitando que esta é apenas mais uma estatística de segurança a ser adicionada aos relatórios de fim de ano com a manchete ‘O pior ano sempre.’“

A violação da Coleção # 1 é composta por “um conjunto de endereços de email e senhas totalizando 2.692.818.238 linhas”, escreveu Hunt em um post no blog, explicando que o número total de combinações exclusivas de e-mails e senhas é superior a 1,16 bilhão.

“Isso também inclui alguns lixo, porque os hackers são hackers, eles nem sempre formatam nitidamente seus dados em uma forma facilmente consumível“, disse ele.

Os dados incluem senhas “dehashed” que Hunt disse que “foram decifradas e convertidas novamente em texto simples”, confirmando que ele encontrou suas próprias informações – expondo senhas antigas – dentro do conjunto de dados.

Depois de receber uma dica de um de seus contatos, Hunt descobriu que “os dados estavam sendo compartilhados” em um fórum popular de hackers.

Chamando a Coleção 1 de “violação colossal”, Will LaSala, diretor de soluções de segurança, divulgador de segurança da OneSpan, disse que “os criminosos trocam ativos em fóruns clandestinos, dados dessa violação poderiam ser facilmente cruzados com informações de outros lugares para ignorar a autenticação. Para as contas de maior risco, como contas bancárias, isso representa uma ameaça de fraude muito real ”.

Os dados da Coleção # 1 foram originalmente colocados à venda em outubro de 2018 por cerca de US $ 60, diz Alex Holden, CISO da Hold Security, uma consultoria de Wisconsin. Ele estava sendo oferecido juntamente com mais quatro coleções, que combinadas com a Coleção # 1 englobavam 993 GB de dados, diz ele.

Holden diz que sua empresa analisou todos os cinco conjuntos e concluiu que a maior parte é antiga. Por exemplo, mais de 99% das credenciais da Coleção 1 foram vistas antes, diz ele, o que a torna menos útil para ataques devido à sua idade.

Grandes empresas, como Facebook e LinkedIn, terão seus sistemas de prevenção de intrusões sintonizados para detectar tentativas de login com base nas credenciais das listas, diz Holden. Hackers menos habilidosos podem adotar as credenciais da Coleção 1, mas isso é uma jogada arriscada.

“Usar dados ruins é basicamente uma boa maneira de ser pego“, diz ele. “Os amadores podem usá-lo, mas os profissionais estão longe disso“.

Infelizmente, as centenas de milhões de endereços de e-mail exclusivos ainda são muito úteis para executar campanhas de spam, ataques de phishing ou até mesmo as chamadas campanhas de “sextortion“.

“Este é um paraíso de phishing“, diz Holden.

A brecha deve “destacar a necessidade de segurança além da senha”, disse LaSala, instando os afetados a “agir rapidamente para mudar qualquer senha reutilizada, já que as credenciais expostas podem ser usadas por criminosos em ataques de preenchimento de credenciais para causar danos máximos em múltiplos outras contas. ”

Lowe, da Zscaler, afirmou que é hora de “começar a pensar em segurança cibernética de maneira diferente. Nosso futuro econômico depende disso. ”

“Se você está nessa brecha e não está usando um gerenciador de senhas dedicado, a melhor coisa que você pode fazer agora é sair e comprar um”, diz Hunt

Solução: gerenciadores de senhas

Hunt diz que o óbvio argumento da violação de dados da Coleção 1 é que todos devem usar uma senha diferente para cada site ou serviço diferente que usam. Dessa forma, se for violado – e eles receberem uma notificação de que seu nome de usuário / senha foi combinado – eles precisarão apenas alterar essa senha.

“Se você está nessa brecha e não está usando um gerenciador de senhas dedicado, a melhor coisa que você pode fazer agora é sair e comprar um“, diz Hunt. “Um gerenciador de senhas fornece a você um cofre seguro para armazenar todos os seus segredos – não apenas senhas; eu também armazena coisas como informações de cartão de crédito e bancárias – e seu único objetivo é focar em mantê-los seguros e protegidos. “

Ele não está sozinho em recomendar que todos usem um gerenciador de senhas para criar e armazenar senhas exclusivas para cada serviço diferente.

“Eu pessoalmente também recomendo usar um gerenciador de senhas – significa que você pode ter senhas realmente fortes que você nunca vai se lembrar, que são sempre as melhores senhas“, disse o especialista em cibercrime Alan Woodward, professor de ciência da computação da Universidade de Surrey. semana passada. “Sim, os gerenciadores de senhas podem ser um ponto único de falha, mas escolha uma senha realmente forte para isso e você deve se lembrar somente dela.”

Fonte: Bank Info Security & SC Media

Veja também:

- Arquivo de filme falso infecta computador para roubar Criptomoedas

- Hackers vazam centenas de dados pessoais de políticos alemães

- Especialistas escapam dos Contêineres e executam comandos no PWD

- GoDaddy injeta JavaScript que pode afetar o desempenho de sites

- Terrorismo e a Continuidade de Negócios no Brasil

- Decreto nº 9.637/2018 – Política Nacional de Segurança da Informação

- Os celulares da mira da Anatel

- CERTISIGN divulga nota sobre vazamento de dados

- PASTEBIN – Certisign Pwned by sup3rm4n – fatal error crew

- Por que você deve ocultar seu endereço IP?

- POSICIONAMENTO da TIVIT sobre novo vazamento de dados

- Novo Vazamento de Dados na TIVIT

Be the first to comment