QNAP alerta sobre ransomware direcionado a dispositivos NAS expostos à Internet. Ataques de ransomware e de força bruta têm almejado amplamente todos os dispositivos de rede.

A QNAP alertou os clientes para proteger os dispositivos de armazenamento conectado à rede (NAS) expostos à Internet imediatamente contra ransomware em andamento e ataques de força bruta.

Ataques de ransomware e de força bruta têm almejado amplamente todos os dispositivos de rede, e as vítimas mais vulneráveis serão os dispositivos expostos à Internet sem qualquer proteção.

“QNAP insta todos os utilizadores QNAP NAS seguir as instruções de configuração de segurança a seguir para garantir a segurança da QNAP dispositivos de rede“, a fabricante taiwanesa NAS disse em um comunicado de imprensa emitido hoje.

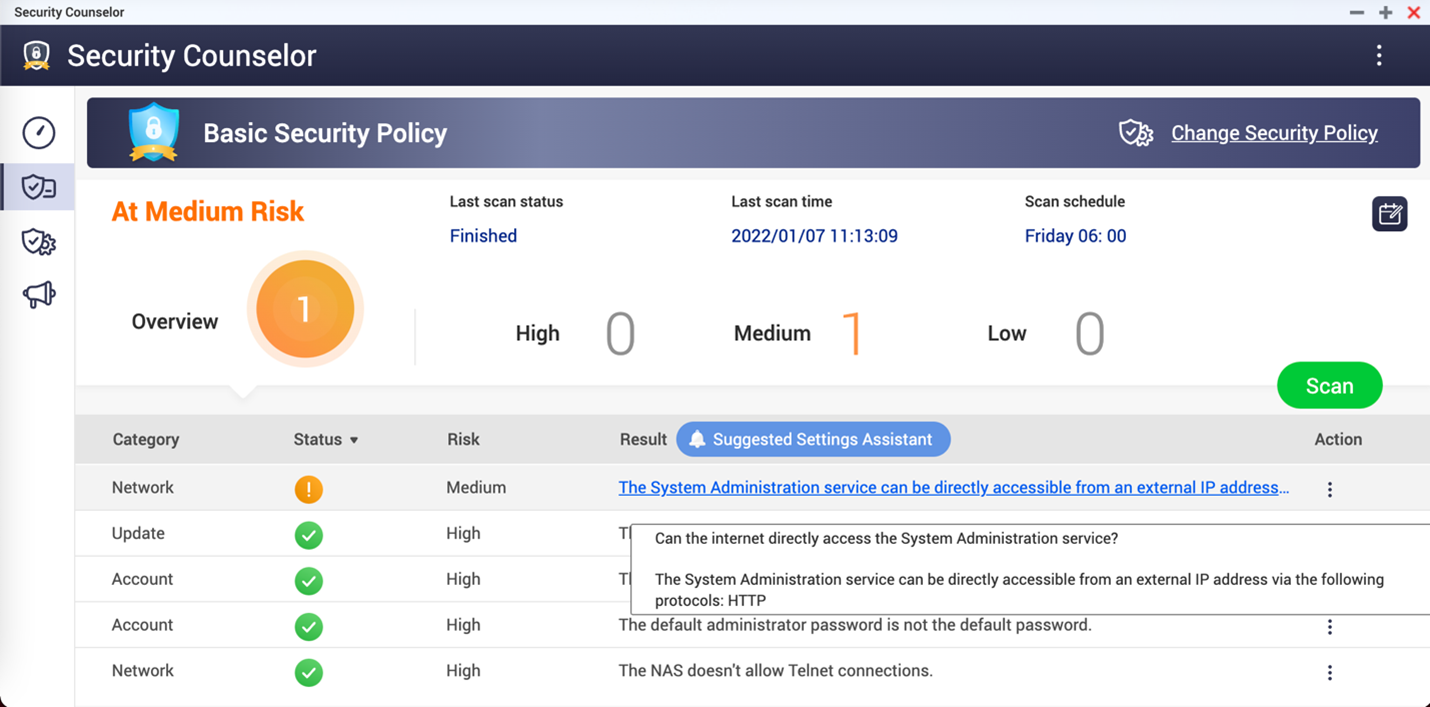

A empresa avisou os usuários para verificar se seu NAS está acessível pela Internet abrindo o Security Counselor, um portal de segurança integrado para dispositivos QNAP NAS.

“Seu NAS está exposto à Internet e em alto risco ‘O serviço de administração do sistema pode ser diretamente acessível de um endereço IP externo por meio dos seguintes protocolos: HTTP’ no painel.“

A QNAP aconselha os clientes que têm dispositivos NAS expostos ao acesso à Internet a tomar as seguintes ações para defendê-los de ataques:

- Desative a função de encaminhamento de porta do roteador: Vá para a interface de gerenciamento do seu roteador, verifique as configurações do servidor virtual, NAT ou encaminhamento de porta e desative a configuração de encaminhamento de porta da porta de serviço de gerenciamento NAS (portas 8080 e 433 por padrão).

- Desative a função UPnP do NAS QNAP: Vá para myQNAPcloud no menu QTS, clique em “Configuração do roteador automático” e desmarque “Ativar encaminhamento de porta UPnP“.

O fabricante do NAS também fornece procedimentos detalhados passo a passo sobre como desativar as conexões SSH e Telnet e alterar o número da porta do sistema, alterar as senhas do dispositivo e ativar a proteção de acesso IP e conta.

O aviso vem após uma onda de ataques de ransomware

Embora a empresa não compartilhe nenhum outro detalhe sobre esses ataques ativos, o BleepingComputer relatou sobre os clientes da QNAP dizendo que seus sistemas foram direcionados com o ransomware eCh0raix (também conhecido como QNAPCrypt).

Esses incidentes seguem um aumento na atividade logo antes do Natal e estão usando um vetor de ataque desconhecido.

No entanto, alguns dos relatórios de usuários vistos por BleepingComputers vinculam ataques de ransomware bem-sucedidos a dispositivos expostos à Internet protegidos de maneira inadequada . Outros também alegaram que os invasores exploraram uma vulnerabilidade não especificada do QNAP Photo Station.

A BleepingComputer viu demandas de resgate de ech0raix variando de US $ 1.200 a US $ 3.000 em bitcoins durante esses ataques recentes. Alguns deles foram pagos porque as vítimas não tinham um backup dos arquivos criptografados

Os dispositivos QNAP eram anteriormente alvos de ameaças usando o ransomware eCh0raix em junho de 2019 e junho de 2020 , com o fabricante do NAS também alertando os usuários sobre outra série de outro surto de ataques eCh0raix visando dispositivos com senhas fracas em maio de 2021 .

Fonte: BleepingComputerVeja também:

- Microsoft reedita Bug do Milênio na virada para 2022

- Crime cibernético – seus funcionários são uma ameaça à segurança operacional?

- Crie uma Persona convincente e esconda sua Identidade Online

- 5 Cybersecurity Trends para observar em 2022

- LastPass Master Passwords pode ter sido comprometida

- Log4j nova versão 2.17.1 do Apache corrige nova falha de RCE

- Com foco em privacidade o DuckDuckGo cresce 46%

- Cibercrime está cada vez mais frequente em empresas: é hora de falar de AIOps

- VMware é fortemente afetado pelo Log4j e apresenta falha crítica no UEM

- Novo vetor de ataque Log4j descoberto

- Dridex trolla funcionários com falsos e-mails de rescisão de empregos

2 Trackbacks / Pingbacks