Hackers visam VPNs da Check Point para violar redes corporativas. Os atores da ameaça têm como alvo os dispositivos VPN de acesso remoto da Check Point em uma campanha contínua para violar redes corporativas, alertou a empresa em um comunicado na segunda-feira.

O Acesso Remoto está integrado em todos os firewalls de rede da Check Point. Ele pode ser configurado como uma VPN cliente-site para acesso a redes corporativas por meio de clientes VPN ou como um Portal VPN SSL para acesso baseado na web.

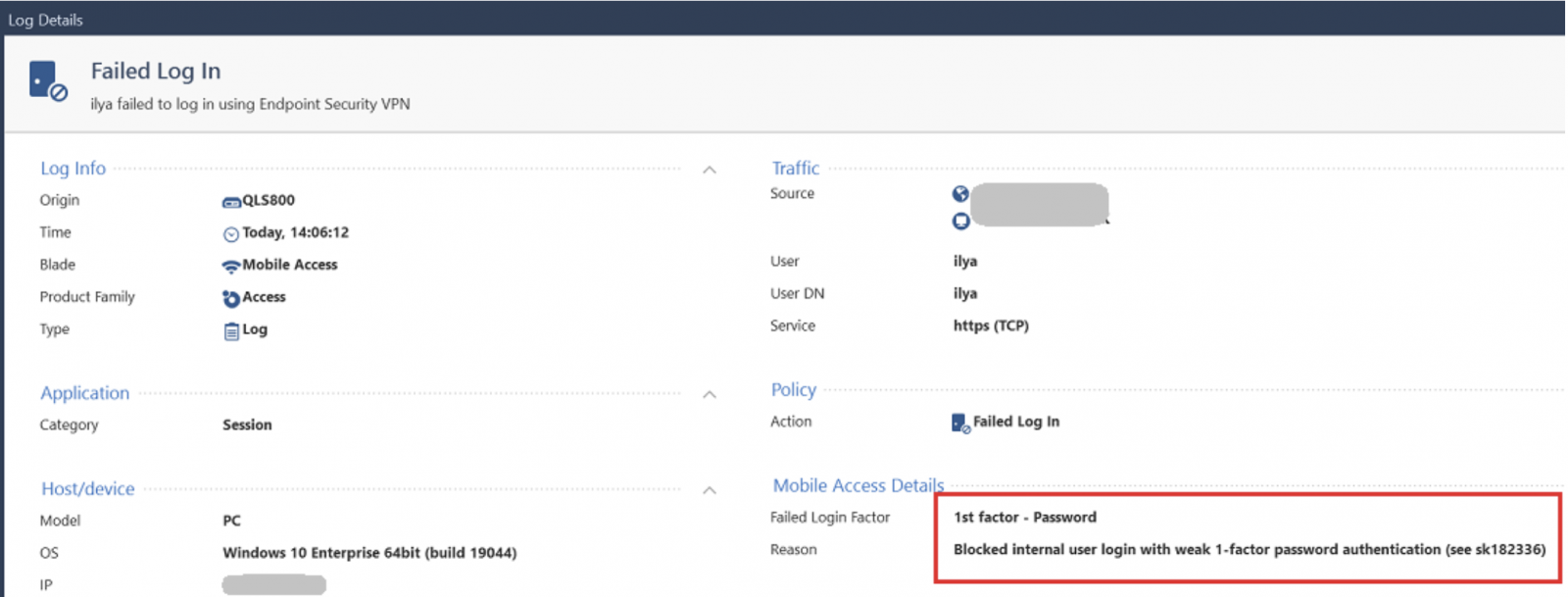

A Check Point diz que os invasores têm como alvo gateways de segurança com contas locais antigas usando autenticação insegura somente por senha, que deve ser usada com autenticação de certificado para evitar violações.

“Testemunhamos recentemente soluções VPN comprometidas, incluindo vários fornecedores de segurança cibernética. À luz destes eventos, temos monitorizado tentativas de obter acesso não autorizado a VPNs de clientes da Check Point. Até 24 de maio de 2024, identificámos um pequeno número de tentativas de login usando contas locais VPN antigas que dependem de um método de autenticação somente por senha não recomendado“, disse a empresa .

“Vimos três dessas tentativas e, mais tarde, quando analisamos mais detalhadamente com as equipes especiais que montamos, vimos o que acreditamos ser potencialmente o mesmo padrão (em torno do mesmo número). o suficiente para entender uma tendência e, especialmente, uma maneira bastante direta de garantir que ela não terá sucesso“, disse um porta-voz da Check Point ao BleepingComputer.

Para se defender contra esses ataques contínuos, a Check Point alertou os clientes para verificarem essas contas vulneráveis nos produtos Quantum Security Gateway e CloudGuard Network Security e em blades de software VPN de acesso móvel e acesso remoto.

Os clientes são aconselhados a alterar o método de autenticação do usuário para opções mais seguras (usando as instruções neste documento de suporte ) ou excluir contas locais vulneráveis do banco de dados do Security Management Server.

A empresa também lançou um hotfix do Security Gateway que bloqueará a autenticação de todas as contas locais com uma senha. Após a instalação, as contas locais com autenticação fraca somente por senha serão impedidas de fazer login na VPN de acesso remoto.

Os clientes podem encontrar mais informações sobre como melhorar a segurança de suas VPNs neste artigo de suporte , que também compartilha orientações sobre como responder a tentativas de acesso não autorizado.

Dispositivos Cisco VPN também são fortemente direcionados

A Check Point é a segunda empresa a alertar que seus dispositivos VPN estão sendo alvo de ataques contínuos nos últimos meses.

Em abril, a Cisco também alertou sobre ataques generalizados de força bruta de credenciais direcionados a serviços VPN e SSH em dispositivos Cisco, Check Point, SonicWall, Fortinet e Ubiquiti.

Essa campanha começou por volta de 18 de março de 2024, com os ataques originados de nós de saída TOR e usando várias outras ferramentas de anonimato e proxies para evitar bloqueios.

Um mês antes, a Cisco alertou sobre uma onda de ataques de pulverização de senhas direcionados a dispositivos Cisco Secure Firewall que executam serviços VPN de acesso remoto (RAVPN), provavelmente parte da atividade de reconhecimento de primeiro estágio.

O pesquisador de segurança Aaron Martin vinculou esta atividade a um botnet de malware não documentado que ele apelidou de “Brutus”, que controlava pelo menos 20.000 endereços IP em serviços de nuvem e redes residenciais.

No mês passado, a empresa também revelou que o grupo de hackers apoiado pelo estado UAT4356 (também conhecido como STORM-1849) tem usado bugs de dia zero nos firewalls Cisco Adaptive Security Appliance (ASA) e Firepower Threat Defense (FTD) para violar redes governamentais em todo o mundo desde então. pelo menos novembro de 2023 em uma campanha de espionagem cibernética rastreada como ArcaneDoor .

Atualização de 27 de maio, 14h28: EDT: Adicionada declaração de Check Point.

Fonte: Bleeping ComputerVeja também:

- Segurança digital no 1º trimestre de 2024

- 10 maneiras de proteger aplicativos e APIs

- Ciberataques: 71% de aumento anual usando usuários e senhas legítimos

- 82% Ataques com USB causam interrupções nas operações

- Novo backdoor do Linux

- Treinamento cibernético não precisa ser chato

- Ataques de DDoS: como identificá-los e o que fazer se for vítima

- 4 em cada 10 ciberincidentes graves são ransomware

- Investimentos em cybersecurity: os 5 erros que impedem que o CISO seja bem-sucedido

- Dell confirma ataque cibernético, nega impacto material

- Criminosos usam campanhas de doações para aplicar golpes no RS

- Redbelt alerta para vulnerabilidades Palo Alto, Windows e Cisco

2 Trackbacks / Pingbacks