Equipe de TI e DevOps é mais propensa a clicar em links de phishing. A equipe de TI é mais propensa a clicar em links de phishing e geralmente é pior em relatar ameaças do que seus colegas em outras partes da organização, de acordo com uma nova pesquisa da F-Secure.

O fornecedor de segurança testou mais de 82.000 participantes de quatro organizações para compilar seu estudo “Clicar ou não clicar: o que aprendemos com o phishing de 80.000 pessoas.” Eles foram expostos a várias táticas comumente usadas por criminosos cibernéticos para roubar dados, implantar malware e conduzir o comprometimento de e-mail comercial (BEC).

Preocupantemente, nas duas organizações estudadas onde os técnicos foram testados, eles mostraram maior propensão a clicar.

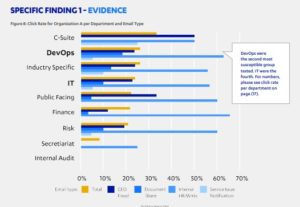

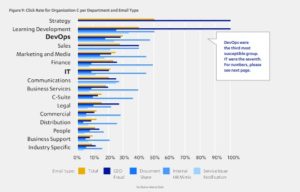

Em uma das empresas, 30% dos DevOps e 21% da equipe de TI clicaram em e-mails de teste de phishing, em comparação com uma média de apenas 11% para todos os departamentos. Na outra organização, a taxa de DevOps foi de 26%, ligeiramente superior à média geral de 25%.

Isso apesar de mais pessoal técnico do que a média alegar estar alerta para o problema de phishing. Em uma organização, 17% dos entrevistados disseram ter notado um e-mail de phishing em sua caixa de entrada no passado, contra 27% dos entrevistados de TI e 29% de DevOps.

No outro, a média de detecção de phishing foi de 44%, mas subiu para 60% para aqueles que trabalham em DevOps.

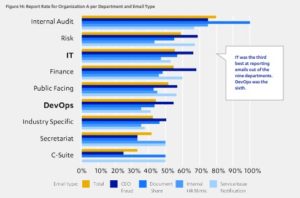

Os membros da equipe técnica também são ruins em sinalizar ataques de phishing. Em uma organização, TI e DevOps ficaram em terceiro e sexto, em nove departamentos analisados nos relatórios. No outro, DevOps foi o décimo segundo melhor em relatórios de 17 departamentos, enquanto TI caiu em décimo quinto lugar.

Matthew Connor, gerente de entrega de serviços da F-Secure e principal autor do relatório, afirmou que o excesso de confiança pode ser parcialmente culpado pelos resultados.

“Não acredito que você reduza a suscetibilidade ensinando as pessoas sobre phishing. Acredito que você reduz a suscetibilidade garantindo que a equipe conheça o básico e motivando-os a querer gastar tempo e esforço identificando e relatando ataques de phishing”, disse ele à Infosecurity.

“É possível que a equipe técnica saiba o que é phishing, mas tenha muita confiança nas medidas técnicas de proteção em vigor e em sua própria capacidade de detectar ataques. Isso os leva a ficarem relaxados e suscetíveis, em vez de alertas e seguros.”

Connor argumentou que os relatórios são um elo crucial na cadeia de segurança corporativa para ajudar a detectar e prevenir ataques e aumentar a resiliência.

“Ou a equipe técnica dessas organizações não detectou genuinamente as tentativas de phishing e não são tão adeptos quanto podem pensar, ou não estão seguindo as melhores práticas para apoiar os negócios”, concluiu.

“Em última análise, para mim, este estudo mostra que a equipe técnica precisa de tanto apoio quanto o resto da organização no combate ao phishing.”

Fonte: Infosecurity magazine & F-SecureVeja também:

- Vulnerabilidade de 12 anos permite escalonar privilégios de root

- HTTP Wormable do Windows – o que você precisa saber

- Kali Linux Cheat Sheet, saiba mais sobre os utilitários do pacote

- Livro infantil promove a cibersegurança dos pequenos exploradores virtuais

- Bug do Safari vaza informações da sua conta do Google

- Principais ferramentas de segurança cibernética de código aberto

- Inteligência artificial e cibersegurança se tornam diferenciais também para o agronegócio

- Informações da ômicron são usadas como isca para roubar dados digitais em 12 países

- Organizações enfrenta desafios na implementação de estratégias Zero Trust

- Ransomware continua sendo a maior ameaça virtual em 2022

- Estrutura de segurança cibernética do NIST

- França multa Google e Facebook em € 210 milhões

Be the first to comment