DeepSeek expõe banco de dados com mais de 1 milhão de registros de bate-papo.

A DeepSeek, startup chinesa de IA conhecida por seu modelo DeepSeek-R1 LLM, expôs publicamente dois bancos de dados contendo informações confidenciais de usuários e operacionais.

As instâncias não seguras do ClickHouse supostamente continham mais de um milhão de entradas de log contendo o histórico de bate-papo do usuário em formato de texto simples, chaves de API, detalhes de back-end e metadados operacionais.

A Wiz Research descobriu essa exposição durante uma avaliação de segurança da infraestrutura externa da DeepSeek.

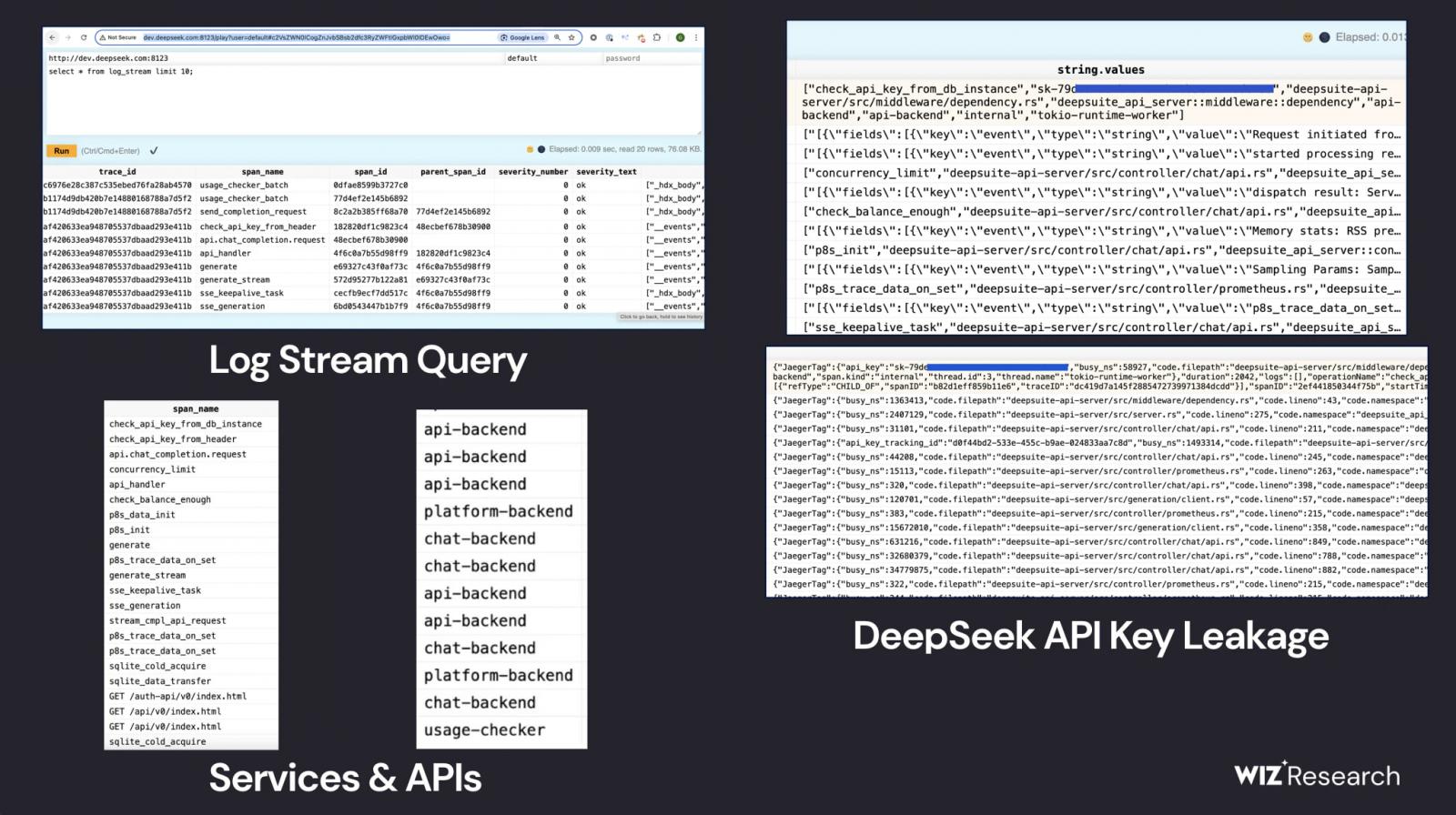

A empresa de segurança encontrou duas instâncias de banco de dados acessíveis ao público em oauth2callback.deepseek.com:9000 e dev.deepseek.com:9000 que permitiam consultas SQL arbitrárias por meio de uma interface da web sem exigir autenticação.

O que Wiz descobriu é que o DeepSeek – que não apenas desenvolve e distribui modelos treinados disponíveis abertamente, mas também fornece acesso online a essas redes neurais na nuvem – não protegia a infraestrutura de banco de dados desses serviços.

Isso significa que as conversas com o chatbot online DeepSeek e mais dados além disso eram acessíveis a partir da Internet pública sem necessidade de senha.

“Em poucos minutos, encontramos um banco de dados ClickHouse acessível ao público vinculado ao DeepSeek, completamente aberto e não autenticado, expondo dados confidenciais”, disse a empresa em um comunicado na quarta-feira. “Foi hospedado no oauth2callback.deepseek.com:9000 e dev.deepseek.com:9000.

“Esse banco de dados continha um volume significativo de histórico de bate-papo, dados de back-end e informações confidenciais, incluindo fluxos de logs, segredos de API e detalhes operacionais.”

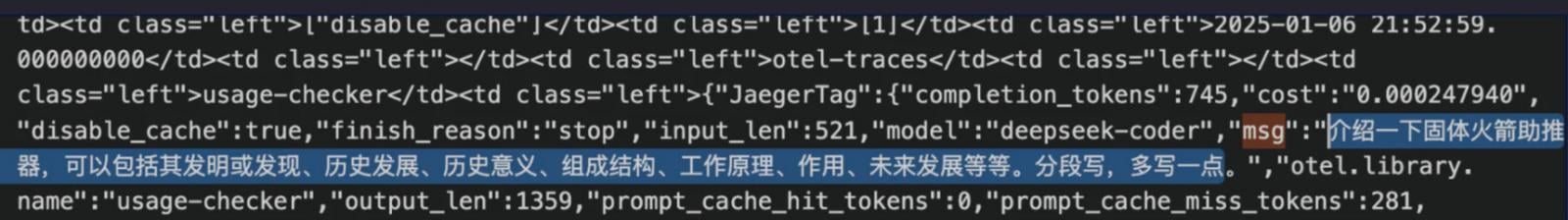

Os bancos de dados continham uma tabela ‘log_stream’ que armazenava logs internos confidenciais datados de 6 de janeiro de 2025, contendo:

- consultas de usuários ao chatbot da DeepSeek,

- chaves usadas por sistemas de back-end para autenticar chamadas de API,

- informações internas sobre infra-estruturas e serviços,

- e vários metadados operacionais.

simples Fonte: Wiz

“Esse nível de acesso representou um risco crítico para a própria segurança da DeepSeek e para seus usuários finais”, comenta Wiz.

“Um invasor não apenas pode recuperar logs confidenciais e mensagens de bate-papo em texto simples, mas também pode exfiltrar senhas de texto simples e arquivos locais junto com informações de propriedade diretamente do servidor usando consultas como: SELECT * FROM file(‘filename’), dependendo da configuração do ClickHouse.”

exposta: Wiz

A Wiz diz que poderia executar consultas mais intrusivas, mas limitou sua exploração à enumeração para manter sua pesquisa dentro de certas restrições éticas.

Não se sabe se os pesquisadores da Wiz foram os primeiros a descobrir essa exposição ou se agentes mal-intencionados já se aproveitaram da configuração incorreta.

De qualquer forma, Wiz informou a DeepSeek sobre o assunto, e a empresa prontamente abordou a exposição, de modo que os bancos de dados não são mais públicos.

Problemas de segurança do DeepSeek

Além de todas as preocupações que surgem por a DeepSeek ser uma empresa de tecnologia com sede na China, o que significa que ela precisa cumprir solicitações agressivas de acesso a dados do governo do país, a empresa não parece ter estabelecido uma postura de segurança sólida, colocando dados confidenciais em risco.

Os pesquisadores especulam que, dependendo da configuração do ClickHouse do DeepSeek, um invasor poderia ter recuperado senhas de texto simples, arquivos locais e dados proprietários simplesmente com o comando SQL apropriado – embora eles não tenham tentado tais ações.

“A rápida adoção de serviços de IA sem segurança correspondente é inerentemente arriscada”, disse Gal Nagli, pesquisador de segurança em nuvem da Wiz, ao El Reg.

“Embora grande parte da atenção em torno da segurança da IA esteja focada em ameaças futuristas, os perigos reais geralmente vêm de riscos básicos – como a exposição externa acidental de bancos de dados. Proteger os dados do cliente deve continuar sendo a principal prioridade das equipes de segurança, e é crucial que as equipes de segurança trabalhem em estreita colaboração com os engenheiros de IA para proteger os dados e evitar a exposição.”

De acordo com Wiz, o DeepSeek corrigiu prontamente o problema quando informado sobre isso.

A DeepSeek, que oferece web e aplicativos gratuitos e acesso pago à API para seus modelos censurados pelo PCC, não respondeu imediatamente a um pedido de comentário.

A exposição de prompts do usuário é uma violação de privacidade que deve ser muito preocupante para as organizações que usam o modelo de IA para operações comerciais confidenciais.

Além disso, a exposição de detalhes de back-end e chaves de API pode dar aos invasores uma maneira de entrar nas redes internas do DeepSeek, escalonamento de privilégios e violações em escala potencialmente maior.

A política de privacidade do DeepSeek para seus serviços online deixa claro que registra e armazena informações completas de uso em seus servidores na China. O aplicativo para Android e iOS não está disponível na Itália depois que o órgão de proteção de dados do país europeu começou a fazer perguntas pontuais sobre o uso de dados pessoais das pessoas. A Irlanda também está investigando.

No início desta semana de 27 de janeiro, a plataforma chinesa foi alvo de ataques cibernéticos persistentes, que parecia incapaz de impedir, forçando-a a suspender novos registros de usuários por quase 24 horas.

Fonte: BleepingComputer & The Register

Veja também:

- Rosto Fantasma: alerta de vulnerabilidade crítica

- Prompt de chatbot de IA cria uma lista de exclusão de senha

- Fortinet Zero-Day dá Privilégios de Superadministrador

- Evolução dos Métodos de Resfriamento a Água Gelada

- Relatório de Phishing de Marca: Microsoft mantém a primeira posição no ranking

- 64% dos consumidores globais temem violações de dados

- Violações de dados afetam 35% das empresas no Brasil

- Empresas sofrem em média 2 ataques cibernéticos por dia

- Como proteger o setor da Educação de ciberataques

- Dia Internacional de Proteção de Dados: tendências de privacidade e segurança

- BC realiza 1º Exercício Cibernético junto as instituições financeiras

- Tendências para a LGPD em 2025

Be the first to comment