Ciberataque à plataforma X, o que significa para o futuro da segurança digital?

A plataforma de mídia social X de Elon Musk sofreu várias interrupções na segunda-feira, 10 de março, com mais de 41.000 usuários relatando problemas para acessar o aplicativo e o site no DownDetector no pico da interrupção por volta das 10h EDT, já que Musk disse que a plataforma foi alvo de um “ataque cibernético massivo”. A maioria dos relatórios para o DownDetector – 58% – era sobre o aplicativo não funcionar, enquanto 31% eram sobre o site não funcionar. Apenas 11% dos repórteres estavam tendo problemas com a conexão do servidor.

“Somos atacados todos os dias, mas isso foi feito com muitos recursos”, afirmou Musk em um post. “Ou um grande grupo coordenado e/ou um país está envolvido.”

Mais tarde na segunda-feira, Musk disse no programa Kudlow, da Fox Business Network, que os invasores tinham “endereços IP originários da área da Ucrânia”, sem entrar em detalhes sobre o que isso poderia significar.

Especialistas em segurança cibernética rapidamente apontaram, no entanto, que isso não significa necessariamente que um ataque se originou na Ucrânia.

O pesquisador de segurança Kevin Beaumont disse na plataforma de mídia social Bluesky que a alegação de Musk “está faltando um fato importante – na verdade, eram IPs de todo o mundo, não apenas da Ucrânia”.

De acordo com a Associated Press, Beaumont disse que era uma botnet variante Mirai, feita de câmeras comprometidas.

Allan Liska, da empresa de segurança cibernética Recorded Future, apontou no Bluesky que, mesmo que “todos os endereços IP que atingiram o Twitter hoje tenham se originado da Ucrânia (duvidoso), eles provavelmente eram máquinas comprometidas controladas por um botnet executado por terceiros que poderiam estar localizados em qualquer lugar do mundo”.

Teoria do ator estatal ‘não faz muito sentido’, diz especialista

Não é possível verificar definitivamente as alegações de Musk sem ver os dados técnicos de X, e a probabilidade de essas informações serem divulgadas é “muito baixa”, disse Nicholas Reese, especialista em operações cibernéticas e instrutor adjunto do Centro de Assuntos Globais da Escola de Estudos Profissionais da Universidade de Nova York.

Reese disse que a probabilidade de um ator estatal estar por trás das interrupções “não faz muito sentido”, dada sua curta duração – a menos que seja um aviso de algo maior por vir.

Ele observou que normalmente existem dois tipos de ataques cibernéticos: aqueles que são projetados para serem muito barulhentos e aqueles que são projetados para serem muito silenciosos.

“Os que geralmente são os mais valiosos são os que são muito silenciosos”, disse ele. “Algo assim foi projetado para ser descoberto. Então, para mim, isso quase certamente elimina os atores estatais. E o valor que eles teriam ganho com isso é muito baixo.”

Reese diz que é possível que um grupo estivesse tentando fazer uma declaração causando X interrupções, mas observou que essa interrupção temporária não é uma grande declaração.

“Só é realmente uma declaração se houver algum tipo de ação de acompanhamento, o que eu não descartaria neste momento”, disse ele.

Em março de 2023, a plataforma de mídia social então conhecida como Twitter experimentou uma série de falhas por mais de uma hora, pois os links pararam de funcionar, alguns usuários não conseguiram fazer login e as imagens não estavam carregando para outros.

Musk, que também é CEO da Tesla e da SpaceX, comprou o site em 2022. Ele também tem atuado como consultor do governo Trump no Departamento de Eficiência Governamental, onde tem acesso aos sistemas de dados do governo dos EUA. Ele é frequentemente visto vestindo uma camiseta que diz “suporte técnico”.

Quem são os hackers ‘por trás do ataque cibernético ?

A Dark Storm Team alegou que estava por trás do ataque e já tinha como alvo hospitais israelenses e aeroportos dos EUA, de acordo com especialistas em segurança cibernética.

Com as plataformas online desempenhando um papel cada vez mais crucial na comunicação global, o ataque ao X faz parte de uma campanha maior de agressão cibernética direcionada a infraestrutura crítica, agências governamentais e grandes corporações. Mas quem é a equipe Dark Storm e por que as organizações em todo o mundo devem prestar atenção?

Quem é a equipe Dark Storm?

A Check Point Research (CPR) tem acompanhado de perto a Dark Storm Team, um grupo pró-ataque cibernético palestino especializado em ataques distribuídos de negação de serviço (DDoS). Seu recente ressurgimento destaca uma ameaça crescente à infraestrutura crítica em várias regiões, sinalizando uma necessidade urgente de defesas aprimoradas de segurança cibernética.

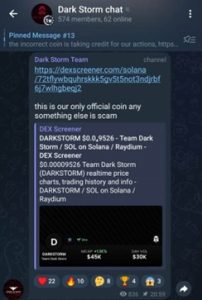

Dark Storm é mais do que apenas um grupo hacktivista ideologicamente motivado. Embora seus ataques estejam alinhados com motivações políticas, eles também se posicionaram como um provedor de serviços de ataque cibernético com fins lucrativos. Eles oferecem serviços de DDoS de aluguel e bancos de dados de violação, monetizando ativamente as ameaças cibernéticas.

A CPR observou um aumento significativo em sua atividade após a remoção de seu canal no Telegram. Desde então, o Dark Storm ressurgiu com força total, visando organizações ocidentais e infraestrutura crítica nos EUA, Israel, Ucrânia e Emirados Árabes Unidos. Esses alvos estratégicos indicam um esforço deliberado para interromper serviços essenciais, enfraquecer as estruturas de segurança nacional e enviar uma mensagem geopolítica.

Como funciona o Dark Storm?

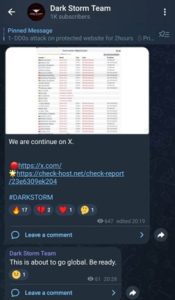

Um dos aspectos mais distintivos da metodologia da Dark Storm é o uso de “links de prova” por meio de serviços de terceiros, como o check-host.net. Isso permite que eles verifiquem publicamente seus ataques, documentando a disponibilidade de sites direcionados em horários e datas específicos. Essa abordagem aumenta sua credibilidade entre apoiadores e clientes em potencial que procuram seus serviços.

Este é o link de prova que eles deram no Twitter / x.com: https://check-host.net/check-report/23e27469k58a

A atribuição dos ataques da Tempestade Negra, no entanto, permanece altamente complexa. Como muitos criminosos cibernéticos sofisticados, eles contam com táticas de ofuscação:

- Aluguel de endereços IP de várias regiões

- Utilizando grandes botnets compostos por milhares (ou mesmo centenas de milhares) de dispositivos comprometidos em todo o mundo

- Mascarar suas localizações reais por meio de vários proxies e serviços VPN

De acordo com Oded Vanunu, tecnólogo chefe da Web 3.0 e chefe de vulnerabilidade de produto da Check Point Research:

“Em ataques cibernéticos dessa natureza, muitas vezes é difícil atribuir responsabilidade definitivamente, pois vários atores – potencialmente incluindo grupos patrocinados pelo Estado – podem colaborar para atingir seus objetivos. Os ataques distribuídos de negação de serviço (DDoS), em particular, frequentemente envolvem grandes botnets que compreendem dispositivos infectados de todo o mundo, tornando difícil determinar uma origem geográfica precisa.

Embora a Dark Storm tenha reivindicado a responsabilidade pelo ataque ao X/Twitter, apenas a própria plataforma tem visibilidade total da natureza do incidente e suas origens. Nossa avaliação é baseada em inteligência de código aberto e nas declarações publicamente disponíveis do grupo no Telegram.”

Impacto do ataque do Dark Storm Team

Especialistas da Check Point Software detalham o impacto dos ataques do grupo Dark Storm e a importância da prevenção em cibersegurança

Em um alerta claro sobre a crescente ameaça representada por grupos hacktivistas, a equipe pró-palestina Dark Storm Team assumiu a autoria de um grande ataque de negação de serviço distribuída (DDoS) contra a rede social X (antigo Twitter). De acordo com os especialistas da Check Point Software, esse ataque evidencia a vulnerabilidade até mesmo das plataformas digitais mais consolidadas diante de ameaças cibernéticas sofisticadas e com motivações políticas.

Com as plataformas online desempenhando um papel cada vez mais relevante na comunicação global, o ataque ao X faz parte de uma campanha maior de agressão cibernética voltada para infraestruturas críticas, órgãos governamentais e grandes corporações.

Mas quem é o Dark Storm Team e por que organizações do mundo todo devem prestar atenção nele? A equipe da Check Point Research (CPR), divisão de inteligência de ameaças da Check Point Software, tem monitorado de perto o Dark Storm Team, um grupo hacktivista pró-palestino especializado em ataques DDoS. Seu ressurgimento recente destaca uma ameaça em expansão às infraestruturas críticas em diversas regiões, evidenciando a necessidade urgente de fortalecer as defesas cibernéticas.

O Dark Storm vai além de um grupo hacktivista impulsionado por ideologia. Embora seus ataques tenham motivações políticas, eles também se posicionam como um “fornecedor de serviços” de ataque cibernético com fins lucrativos. Eles oferecem serviços de DDoS sob demanda, violam bancos de dados e comercializam ferramentas de invasão—monetizando ativamente as ameaças cibernéticas.

A equipe da CPR observou um aumento significativo na atividade do grupo após a derrubada de seu canal no Telegram. Desde então, o Dark Storm reapareceu com força, mirando organizações ocidentais e infraestruturas críticas nos Estados Unidos, Israel, Ucrânia e Emirados Árabes Unidos. Esses alvos estratégicos indicam um esforço deliberado para desestabilizar serviços essenciais, enfraquecer estruturas de segurança nacional e indica uma mensagem geopolítica por trás disso.

Um dos aspectos mais distintos da metodologia do Dark Storm é o uso de “proof links” por meio de serviços de terceiros, como check-host[.]net. Isso permite que eles verifiquem publicamente seus ataques, documentando a disponibilidade dos sites-alvo em horários e datas específicas. Essa abordagem fortalece sua credibilidade entre apoiadores e possíveis clientes interessados em seus serviços. Aqui está indicado o “proof link” compartilhado por eles no X.

A atribuição dos ataques do Dark Storm, no entanto, é altamente complexa. Como muitos criminosos cibernéticos sofisticados, eles utilizam diversas táticas de camuflagem, incluindo:

✔ Aluguel de endereços IP em diferentes regiões

✔ Uso de botnets massivos, compostos por milhares (ou até centenas de milhares) de dispositivos comprometidos globalmente

✔ Ocultação de localização real por meio de múltiplos proxies e serviços de VPN

“Em ataques cibernéticos dessa natureza, muitas vezes é difícil atribuir a responsabilidade de forma definitiva, pois múltiplos atores—potencialmente incluindo grupos patrocinados por Estados—podem colaborar para atingir seus objetivos. Os ataques DDoS, em particular, frequentemente envolvem botnets massivos, compostos por dispositivos infectados em todo o mundo, tornando desafiador determinar uma origem geográfica precisa”, explica Oded Vanunu, Chief Technologist para Web 3.0 & líder de vulnerabilidade de produto da Check Point Research (CPR).

Vanunu reforça que, embora o Dark Storm tenha assumido a autoria do ataque contra a rede social X/Twitter, apenas a própria plataforma tem visibilidade completa sobre a natureza do incidente e sua origem. “Nossa avaliação é baseada em inteligência de código aberto e nas declarações públicas do grupo no Telegram.”

Seguem capturas de tela do Telegram:

Imagem 1- Primeira postagem de ataque no canal Telegram do grupo

Imagem 2- Eles alegam continuar o ataque (em 10 de março de 2025 ao meio-dia no horário do Pacífico)

Imagem 3- Tentando monetizar o ataque

Segundo Oded Vanunu, o significado do ressurgimento do Dark Storm para a segurança cibernética é que esse ataque levanta preocupações críticas sobre a resiliência da infraestrutura digital. O foco contínuo deste grupo em setores governamentais, aviação, defesa e logística exige uma reavaliação urgente das estratégias de segurança cibernética.

“A equipe Dark Storm assumiu a responsabilidade pelo ataque à X, alinhando-se com seu objetivo maior de desestabilizar plataformas digitais e infraestruturas importantes. Este evento reforça a necessidade essencial de protocolos robustos de segurança cibernética para plataformas de mídia social, que desempenham um papel chave na comunicação global. Notavelmente, em fevereiro, organizações nos Estados Unidos enfrentaram, em média, 1.323 ataques cibernéticos por semana, com o setor de mídia & entretenimento figurando como o quarto setor mais visado.”

Com plataformas de mídia social, órgãos governamentais e empresas tornando-se alvos prioritários, as equipes de segurança devem adotar uma abordagem de prevenção em primeiro lugar, integrando:

🔹Soluções avançadas de detecção de ameaças

🔹Mecanismos de resposta em tempo real

🔹Sistemas robustos de mitigação de ataques DDoS

O cenário das ameaças cibernéticas está evoluindo rapidamente, e o Dark Storm Team é um exemplo claro da crescente sofisticação dos sindicatos do crime cibernético. As organizações precisam priorizar defesas proativas para resistir a esses ataques implacáveis em um mundo digital cada vez mais volátil.

Fonte: Check Point & CBC News & Sky News

Veja também:

- Troca de rosto e identidade sintética são usados para cometer fraudes

- Microsoft está com inscrições abertas para cursos gratuitos

- Malvertising infecta mais de 1 milhão de dispositivos em todo o mundo

- Hackers implantam táticas avançadas de engenharia social em ataques de phishing

- YouTube alerta criadores sobre e-mails de phishing

- Gang de Ransomware criptografa rede usando uma webcam para contornar o EDR.

- Brasil integra novo Conselho do Futuro Global de Cibersegurança do Fórum Econômico Mundial

- Fundação Estudar oferece bolsas de universidades do Brasil e exterior

- Mulheres impulsionam inovação e sustentabilidade na tecnologia

- Cycognito – você já conhece?

- Roubo de credenciais triplica em 2024

- Resiliência cibernética em foco

Be the first to comment