Carregador de malware lidera ranking do Brasil com impacto de 9% às organizações. Os pesquisadores da Check Point Research relataram uma nova campanha do AsyncRAT em que arquivos HTML maliciosos eram usados para disseminar malware oculto; enquanto Fakeupdates saltou direto para o segundo lugar no ranking global e em primeiro na lista do Brasil

A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point Software, publicou o Índice Global de Ameaças referente ao mês de novembro de 2023. Os pesquisadores da CPR descobriram uma nova campanha AsyncRAT na qual arquivos HTML maliciosos foram usados para disseminar malware oculto.

Enquanto isso, o downloader ou carregador de JavaScript, o Fakeupdates, saltou direto para o segundo lugar no ranking global após uma pausa de dois meses na lista entre os dez primeiros; e a Educação/Pesquisa continuou sendo o setor mais impactado por ataques em todo o mundo.

O malware AsyncRAT é um trojan de acesso remoto (RAT) conhecido por sua capacidade de monitorar e controlar remotamente sistemas de computador sem detecção. O malware utiliza vários formatos de arquivo, como PowerShell e BAT, para realizar a injeção de processos.

Na campanha do AsyncRAT durante o mês de novembro, os destinatários receberam um e-mail contendo um link incorporado. Uma vez clicado, o link acionava o download de um arquivo HTML malicioso, o que gerava uma sequência de eventos que significava que o malware poderia se camuflar como um aplicativo confiável para evitar sua detecção.

Além disso, o downloader Fakeupdates retornou à lista dos principais malwares após um intervalo de dois meses e é um dos carregadores de malware mais populares entre os cibercriminosos. Escrito em JavaScript, a estrutura de distribuição de malware implanta sites comprometidos para induzir os usuários a executar atualizações falsas do navegador. Isso levou a novos comprometimentos por meio de muitos outros malwares, incluindo GootLoader, Dridex, NetSupport, DoppelPaymer e AZORult.

No Brasil, o Fakeupdates assumiu a liderança do ranking local de Top Malware em novembro com um índice quase três vezes maior que o global, com 9,06% de impacto. O Fakeupdates (também conhecido por AKA SocGholish) é um downloader escrito em JavaScript que se comunica via HTTP. Os tipos de carga suportados incluem executáveis e JavaScript, ele grava as cargas no disco antes de iniciá-las e usando uma ampla rede de sites comprometidos que oferecem atualizações falsas.

“As ameaças cibernéticas de novembro demonstram como os atacantes utilizam métodos aparentemente inócuos para se infiltrarem nas redes. A ascensão da campanha AsyncRAT e o ressurgimento do Fakeupdates destacam uma tendência em que os atacantes usam simplicidade enganosa para contornar as defesas tradicionais”, alerta Maya Horowitz, vice-presidente de pesquisa da Check Point Software.

“Isto sublinha a necessidade de as organizações adotarem uma abordagem de segurança em camadas e que não se baseie apenas no reconhecimento de ameaças conhecidas, mas que também tenha a capacidade de identificar, prevenir e responder a novos vetores de ataque antes que estes causem danos.”

A equipe da CPR também revelou que a “Command Injection Over HTTP” foi a vulnerabilidade global mais explorada em novembro, impactando 45% das organizações em todo o mundo, seguida pela “Web Servers Malicious URL Directory Traversal” com iguais 42% e pela “Zyxel ZyWALL Command Injection (CVE-2023-28771)” em terceiro lugar com impacto global de 41% nas organizações.

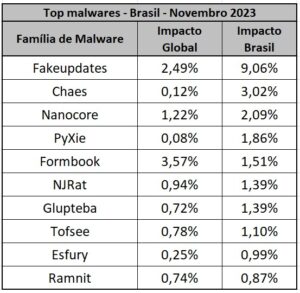

Principais famílias de malware

* As setas referem-se à mudança na classificação em comparação com o mês anterior.

Em novembro, o Formbook foi o malware mais difundido no mês com um impacto de 3% das organizações em todo o mundo, seguido pelo FakeUpdates com impacto global de 2% e o Remcos também com 1%.

↔ Formbook – É um InfoStealer direcionado ao sistema operacional Windows e foi detectado pela primeira vez em 2016. É comercializado como Malware-as-a-Service (MaaS) em fóruns de hackers ilegais por suas fortes técnicas de evasão e preço relativamente baixo. O FormBook coleta credenciais de vários navegadores da Web, captura telas, monitora e registra digitações de teclas e pode baixar e executar arquivos de acordo com as ordens de seu C&C (Comando & Controle).

↑ Fakeupdates – Fakeupdates (também conhecido como SocGholish) é um downloader escrito em JavaScript. Ele grava as cargas no disco antes de iniciá-las. FakeUpdates levou a comprometimentos adicionais por meio de muitos malwares adicionais, incluindo GootLoader, Dridex, NetSupport, DoppelPaymer e AZORult.

↔ Remcos – É um cavalo de Troia de acesso remoto (RAT) que apareceu pela primeira vez em 2016. Remcos se distribui por meio de documentos maliciosos do Microsoft Office, anexados a e-mails de SPAM, e foi projetado para contornar a segurança UAC do Microsoft Windows e executar malware com privilégios de alto nível.

A lista global completa das dez principais famílias de malware em novembro de 2023 pode ser encontrada no blog da Check Point Software.

Principais setores atacados no mundo e no Brasil

Quanto aos setores, em novembro, Educação/Pesquisa permaneceu na liderança da lista como o setor mais atacado globalmente, seguido por Comunicações e Governo/Militar.

- Educação/Pesquisa

- Comunicações

- Governo/Militar

No Brasil, os três setores no ranking nacional mais visados por ciberataques durante o mês de novembro foram:

- Utilities (média de 1.993 ataques semanais por organização nos últimos seis meses – junho a novembro)

- Governo/Militar (média de 2.006 ataques semanais por organização nos últimos seis meses – junho a novembro)

- Comunicações (média de 1.983 ataques semanais por organização nos últimos seis meses – junho a novembro)

Principais vulnerabilidades exploradas

Em novembro, a equipe da CPR também revelou que a “Command Injection Over HTTP” foi a vulnerabilidade mais explorada, impactando 45% das organizações no mundo, seguida pela “Web Servers Malicious URL Directory Traversal”, ocupando o segundo lugar com impacto global de 42% das organizações. A “Zyxel ZyWALL Command Injection (CVE-2023-28771)” ocupou o terceiro lugar das vulnerabilidades com um impacto global de 41%.

↑ Command Injection Over HTTP (CVE-2021-43936, CVE-2022-24086) – Uma vulnerabilidade de injeção de comando sobre HTTP foi relatada. Um atacante remoto pode explorar esse problema enviando uma solicitação especialmente criada para a vítima. A exploração bem-sucedida permitiria que um atacante executasse código arbitrário na máquina alvo.

↑ Web Servers Malicious URL Directory Traversal (CVE-2010-4598,CVE-2011-2474,CVE-2014-0130,CVE-2014-0780,CVE-2015-0666,CVE-2015-4068,CVE-2015-7254,CVE-2016-4523,CVE-2016-8530,CVE-2017-11512,CVE-2018-3948,CVE-2018-3949,CVE-2019-18952,CVE-2020-5410,CVE-2020-8260) – Existe uma vulnerabilidade de passagem de diretório em diferentes servidores web. A vulnerabilidade se deve a um erro de validação de entrada em um servidor web que não limpa adequadamente o URI para os padrões de passagem de diretório. A exploração bem-sucedida permite que atacantes remotos não autenticados divulguem ou acessem arquivos arbitrários no servidor vulnerável.

↓ Zyxel ZyWALL Command Injection (CVE-2023-28771) – Existe uma vulnerabilidade de injeção de comando no Zyxel ZyWALL. A exploração bem-sucedida desta vulnerabilidade permitiria que atacantes remotos executassem comandos arbitrários do sistema operacional no sistema afetado.

Principais malwares móveis

Em novembro, o Anubis permaneceu em primeiro lugar como o malware móvel mais difundido, seguido por AhMyth e SpinOk.

1.Anubis é um cavalo de Troia bancário projetado para smartphones Android. Desde que foi detectado inicialmente, ele ganhou funções adicionais, incluindo a funcionalidade Remote Access Trojan (RAT), keylogger, recursos de gravação de áudio e vários recursos de ransomware. Foi detectado em centenas de aplicativos diferentes disponíveis na Google Store.

2.AhMyth é um Trojan de acesso remoto (RAT) descoberto em 2017. Ele é distribuído por meio de aplicativos Android que podem ser encontrados em lojas de aplicativos e vários sites. Quando um usuário instala um desses aplicativos infectados, o malware pode coletar informações confidenciais do dispositivo e executar ações como keylogging, captura de tela, envio de mensagens SMS e ativação da câmera, que geralmente é usada para roubar informações confidenciais.

3.SpinOk é um módulo de software Android que funciona como spyware. Ele coleta informações sobre arquivos armazenados em dispositivos e pode transferi-los para agentes de ameaças mal-intencionados. O módulo malicioso foi encontrado presente em mais de 100 aplicativos Android e baixado mais de 421 milhões de vezes até maio de 2023.

Os principais malwares de novembro no Brasil

Em novembro, o ranking de ameaças do Brasil contou com o Fakeupdates na primeira posição com impacto de 9,06% (contra 2,49% de impacto global); em segundo lugar, o Chaes cujo impacto foi de 3,02%; enquanto o Nanocore permaneceu em terceiro lugar com impacto de 2,09%.

O Índice de impacto de ameaças globais da Check Point Software e seu mapa ThreatCloud são alimentados pela inteligência ThreatCloud da Check Point, a maior rede colaborativa que fornece inteligência de ameaças em tempo real derivada de centenas de milhões de sensores em todo o mundo, em redes, endpoints e dispositivos móveis. A inteligência é enriquecida com mecanismos baseados em IA e dados de pesquisa exclusivos da divisão Check Point Research (CPR).

Veja também:

- Retrospectiva LGPD. Penalidades Aplicadas em 2023

- Marco Legal da IA e LGPD: novos desafios na privacidade e enriquecimento de dados

- O papel da segurança cibernética no processo de inovação das empresas

- De 2024 a 2030: o futuro do combate à fraude no Brasil

- Hackers exploram o AWS STS para se infiltrar em contas na nuvem

- O que esperar da cibersegurança em 2024?

- O diferencial dos profissionais de tecnologia no combate às ameaças cibernéticas

- Segurança da informação em TVs de setores públicos e privados?

- Educação é o setor com mais credenciais vazadas em 2023

- Explorando as profundezas da internet: Diferenciando Deep Web e Dark Web

- Você estuda ou trabalha? Novas campanhas de phishing agora usam e-mails de estudantes

- Em tempos de AIoT, opte por soluções desenvolvidas com segurança

4 Trackbacks / Pingbacks