Verizon aponta Ransomware como responsável por 56% dos ataques de malware. De acordo com o recém lançado Relatório de Investigações de Dados da Verizon em 2018. ponta que o ransomware foi o malware mais comumente detectado em violações de dados e incidentes de segurança relacionados ao ano passado, subindo da quarta posição em 2016 e do 22º lugar há cinco anos para o primeiro lugar entre os malwares.

Vamos aqui relacionar os principais pontos destacados pela pesquisa, mas se o leitor quiser pode acessar e baixar o relatório completo em 2018 Data Breach Investigations Report

Ransomware

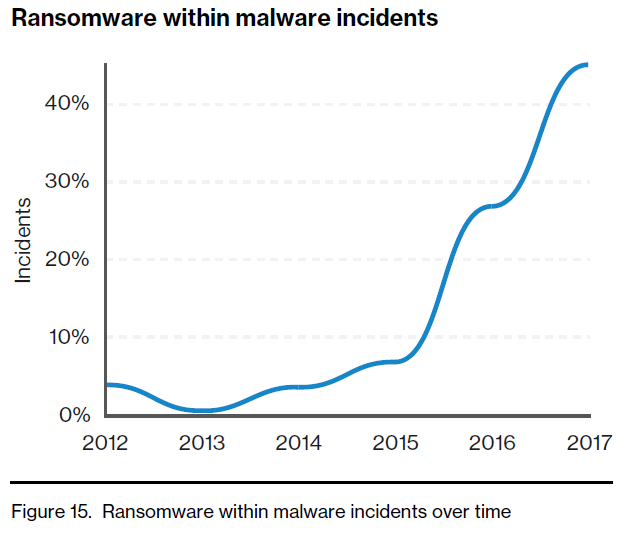

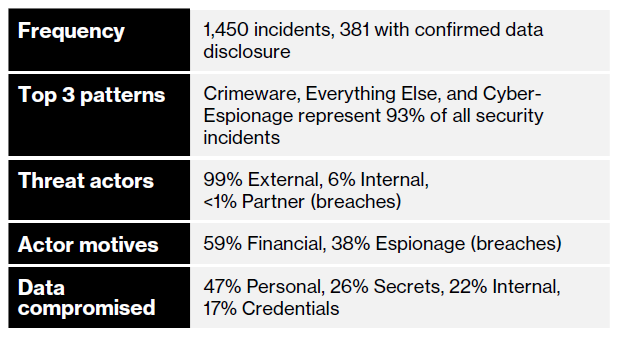

Nos 1.379 incidentes em que um malware foi registrada, ransomware (56%) ainda é o principal variedade de malware encontrado. C&C – Command & Control (36%) é o próximo. Noventa por centos dos motivos dos atores dos ataques têm sido impulsionados pelo ganho financeiro e por vantagem estratégica ou espionagem. O efeito de montanha russa nos gráficos, comparando a evolução nos anos pesquisados, quando comparando motivações financeiras e espionagem não é certamente indicativo de que atores afiliados ao Estado tiram anos de folga. O motivo da aparente queda na espionagem pode resultar de alguns grandes incidentes criminalmente motivados que foram investigados pelos agentes da lei ou outros picos fáceis,

ataques repetíveis e lucrativos.

Ransomware foi mencionado pela primeira vez na pesquisa de DBIR 2013 e agora este estilo de malware ultrapassa todos os outros para ser a variedade mais predominante de código malicioso. O Ransomware é um fenômeno interessante que, quando visto através da mente de um atacante, faz todo o sentido.

Segundo a pesquisa o Ransomware pode ser:

- Usado em ataques completamente oportunistas que afetam computadores domésticos de indivíduos, bem como ataques direcionados contra organizações

- é uma tentativa com pouco risco ou custo para o adversário envolvido

- Sucesso sem depender de ter que monetizar dados roubados

- Pode ser implantado em vários dispositivos nas organizações para causar maiores impactos e, assim, comandar resgates maiores

Phishing

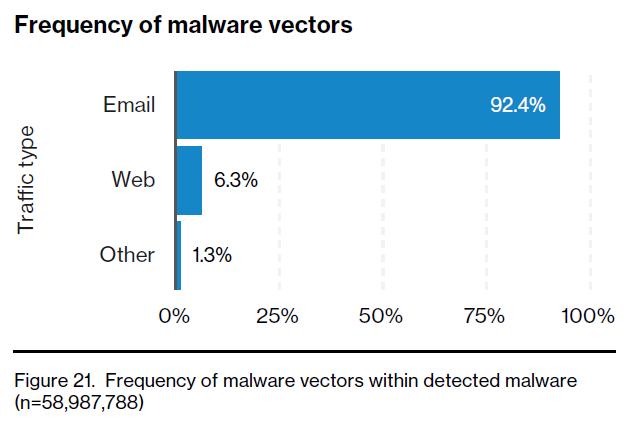

Phishing e pretextos representam 98% dos incidentes e 93% de violações. E-mail continua a ser o vetor mais comum (96%).

Existem duas variedades principais de ataque social e eles compartilham um monte de semelhanças. Phishing (1.192 incidentes, 236 dados confirmados violações) é a criação de uma mensagem que é enviada tipicamente via e-mail e é projetado para influenciar o destinatário a “pegar a isca” através de um simples clique do mouse. Essa isca é mais frequentemente anexo malicioso, mas também pode ser um link para uma página que irá solicitar credenciais ou baixar o malware e Pretexting (170 incidentes,114 violações de dados confirmadas) é a criação de uma narrativa para obter informações ou influenciar o comportamento.

Ao contrário do Pretexting, que é financeiramente motivado mais de 95% do tempo, os motivos para phishing são divididos entre financeira (59%) e espionagem (41%). Phishing é frequentemente usado como a ação principal de um ataque e é seguida por instalação de malware e outras ações que acabam levando à exfiltração de dados. A boa notícia é que os dados mostraram que em média 78% das pessoas não clicam em um único phish durante todo o ano.

Mobile

Com relação aos dispositivos móveis, a pesquisa aponta que, obviamente, malware móvel é uma preocupação legítima. Como o malware móvel existe, e dispositivos móveis são usados para acesso de dados corporativos e comunicação, em parceria com a Lookout Mobile Security, foi identificado cinco tipos principais de malware:

- Adware: exibe anúncios por cima de outras aplicações

- Chargeware: Aplicativos que cobram usuários por serviços sem notificação adequada

- Riskware: Aplicativos com código e bibliotecas que reduzir a postura geral de segurança de um dispositivo

- Spyware ou Surveillanceware: reúne silenciosamente informações confidenciais para terceiros

- Trojans: aplicativos que se mascaram como legítimos

Embora algumas das categorias acima possam ser entendida como “incômodo” ou simplesmente um problema do consumidor, aplicativos com recursos de captura e exfiltrating dados existem e as organizações precisam esteja atento ao possível impacto de um comprometimento em dispositivo móvel corporativo. Como os dispositivos móveis costumam fornecer acesso privilegiado ao ambiente corporativo e mantenha credenciais de autenticação de dois fatores, estas classes de ataques baseados em malware e dispositivo podem resultar em mais danos do que adware ou clique em fraude.

O potencial para estas infecções existe, e um vector é o uso de phishing / SMiShing e outros ataques sociais que motivam o usuário móvel a baixar aplicações fora dos mercados de plataformas oficiais. Há evidências de que alguns atores estão se expandindo em dispositivos de usuário tradicionais e começando a segmentar dispositivos móveis.

Vítimas

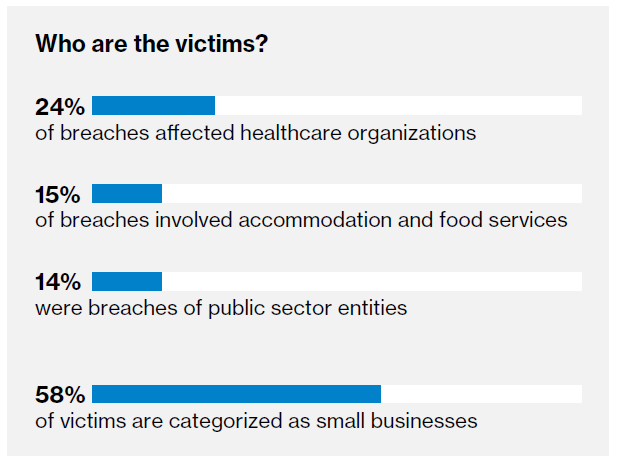

Segundo o relatórios o principal setor afetado tem sido o segmento de Small Business e o setor de Saúde – Healtcare, talvez puxados pelos repetidos incidentes de Ransonware que já noticiamos aqui no blog algumas vezes, onde observamos uma falta de maior falta de recursos ou baixa prioridade para segurança devido a pouca regulamentação destes setores em alguns países.

fonte: 2018 Data Breach Investigations Report

Veja também:

- Equipamentos CISCO sob ataque

- Novo parceiro do Blog, a Jooble, facilita sua busca profissional !

- Falha crítica no CyberArk permite execução de código remoto

- Terceiro compromete dados de clientes da Sears, Best Buy e Delta Airlines

- Microsoft lança o “Patch do Patch”

- WEBINAR – PROTEJA SEM DEPENDER DO USUÁRIO

- Pesquisa aponta que Cloud Security preocupa 91% das organizações!

Be the first to comment