Rússia invadiu roteadores para roubar tokens do Microsoft Office.

Especialistas em segurança alertaram hoje que hackers ligados às unidades de inteligência militar da Rússia estão explorando falhas conhecidas em roteadores de internet antigos para coletar em massa tokens de autenticação de usuários do Microsoft Office . A campanha de espionagem permitiu que hackers russos, apoiados pelo Estado, obtivessem silenciosamente tokens de autenticação de usuários em mais de 18.000 redes sem implantar qualquer software ou código malicioso.

A Microsoft afirmou hoje, em uma postagem em seu blog, que identificou mais de 200 organizações e 5.000 dispositivos de consumidores que foram afetados por uma rede de espionagem furtiva, porém surpreendentemente simples, construída por um grupo de ameaças cibernéticas apoiado pela Rússia, conhecido como ” Forest Blizzard “.

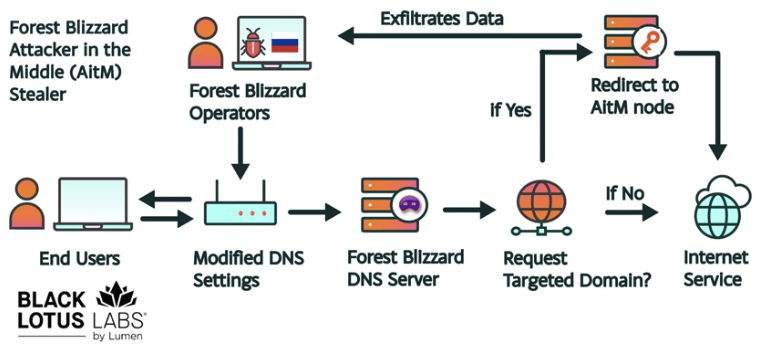

Como as solicitações de DNS direcionadas foram redirecionadas no roteador. Imagem: Black Lotus Labs.

Também conhecido como APT28 e Fancy Bear, o grupo Forest Blizzard é atribuído às unidades de inteligência militar da Diretoria Principal de Inteligência do Estado-Maior das Forças Armadas da Rússia (GRU). O APT28 ficou famoso por comprometer a campanha de Hillary Clinton, o Comitê Nacional Democrata e o Comitê de Campanha Democrata para o Congresso em 2016, numa tentativa de interferir nas eleições presidenciais dos EUA.

Pesquisadores da Black Lotus Labs , uma divisão de segurança da Lumen , provedora de infraestrutura de internet , descobriram que, no auge de sua atividade em dezembro de 2025, a rede de vigilância da Forest Blizzard atingiu mais de 18.000 roteadores de internet, a maioria sem suporte, obsoletos ou com atualizações de segurança muito desatualizadas. Um novo relatório da Lumen afirma que os hackers visaram principalmente agências governamentais — incluindo ministérios das relações exteriores, forças policiais e provedores de e-mail terceirizados.

Ryan English, engenheiro de segurança da Black Lotus, afirmou que os hackers do GRU não precisaram instalar malware nos roteadores visados, que eram principalmente dispositivos Mikrotik e TP-Link mais antigos , comercializados para o mercado de pequenos escritórios/escritórios domésticos (SOHO). Em vez disso, eles usaram vulnerabilidades conhecidas para modificar as configurações do Sistema de Nomes de Domínio (DNS) dos roteadores, incluindo servidores DNS controlados pelos hackers.

Como observa o Centro Nacional de Segurança Cibernética (NCSC) do Reino Unido em um novo alerta detalhando como agentes cibernéticos russos têm comprometido roteadores, o DNS é o que permite que os usuários acessem sites digitando endereços familiares, em vez de endereços IP associados. Em um ataque de sequestro de DNS, os criminosos interferem nesse processo para enviar usuários secretamente a sites maliciosos projetados para roubar dados de login ou outras informações confidenciais.

Segundo informações, os roteadores atacados pela Forest Blizzard foram reconfigurados para usar servidores DNS que apontavam para um conjunto de servidores virtuais privados controlados pelos atacantes. O mais importante é que os atacantes conseguiram propagar suas configurações maliciosas de DNS para todos os usuários da rede local e, a partir daí, interceptar quaisquer tokens de autenticação OAuth transmitidos por esses usuários.

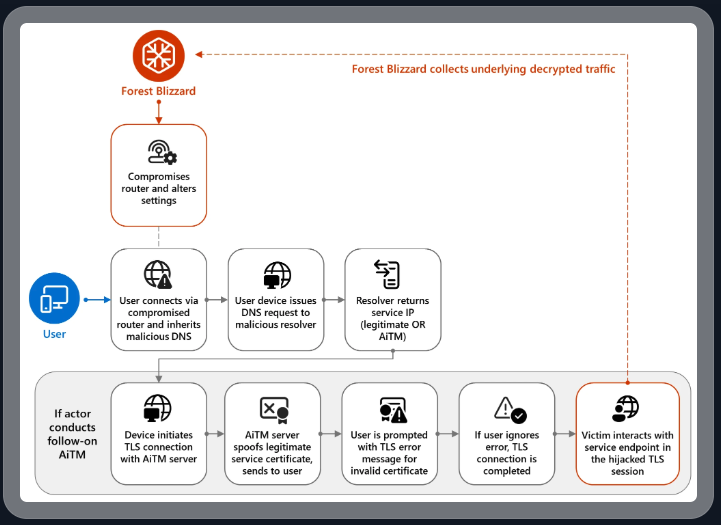

Sequestro de DNS por meio de comprometimento de roteador. Imagem: Microsoft.

Como esses tokens geralmente são transmitidos somente depois que o usuário faz login com sucesso e passa pela autenticação multifatorial, os invasores podem obter acesso direto às contas das vítimas sem precisar obter as credenciais e/ou códigos de uso único de cada usuário por meio de phishing.

“Todo mundo está procurando algum malware sofisticado para instalar alguma coisa nos seus dispositivos móveis”, disse English. “Esses caras não usaram malware. Eles fizeram isso à moda antiga, do jeito tradicional, que não é lá muito chamativo, mas funciona.”

A Microsoft se refere à atividade do grupo Forest Blizzard como o uso de sequestro de DNS “para dar suporte a ataques de adversário no meio (AiTM) pós-comprometimento em conexões Transport Layer Security (TLS) contra o Microsoft Outlook em domínios da web”. A gigante do software afirmou que, embora atacar dispositivos de pequenos escritórios e home offices (SOHO) não seja uma tática nova, esta é a primeira vez que a Microsoft observa o Forest Blizzard usando “sequestro de DNS em larga escala para dar suporte a ataques AiTM em conexões TLS após explorar dispositivos de borda”.

Danny Adamitis, engenheiro da Black Lotus Labs, afirmou que será interessante observar como a Forest Blizzard reagirá à atenção repentina voltada para sua operação de espionagem, lembrando que o grupo mudou imediatamente suas táticas em resposta a um relatório semelhante do NCSC (PDF) em agosto de 2025. Na época, a Forest Blizzard utilizava malware para controlar um grupo muito menor e mais específico de roteadores comprometidos. Mas Adamitis disse que, no dia seguinte ao relatório do NCSC, o grupo abandonou rapidamente a abordagem com malware em favor da alteração em massa das configurações de DNS em milhares de roteadores vulneráveis.

“Antes da publicação do último relatório do NCSC, eles usavam essa capacidade em casos muito limitados”, disse Adamitis ao KrebsOnSecurity. “Após a publicação do relatório, eles implementaram a capacidade de forma mais sistêmica e a usaram para atacar tudo o que era vulnerável.”

Fonte: KrebsonSecurity

Clique e fale com representante oficial Sophos

Clique e fale com representante oficial Sophos

Veja também:

- Falha inédita transforma atualização de software governamental em canal silencioso de malware

- Falha em robôs aspiradores permite acesso remoto

- ROI da segurança: quanto custa não investir?

- Trojan de acesso remoto BTMOB avança no Brasil

- Golpe do “link de viagem”

- O risco silencioso dos arquivos esquecidos

- CERT.br lança novos fascículos da Cartilha de Segurança

- Apenas 5% das organizações confiam totalmente em fornecedores de cibersegurança

- Mentiras mais contadas por cibercriminosos em ligações telefônicas

- O código-fonte de Claude Code parece ter vazado

- Falha expõe limites da segurança padrão do ChatGPT, mesmo após correção

- Ataques com IA estão transformando a estratégia de backup nas empresas

Be the first to comment