Campanha de phishing com código de dispositivo habilitado por IA explora o fluxo OAuth para assumir o controle de contas.

A equipe de Pesquisa de Segurança do Microsoft Defender observou uma campanha de phishing que burla o período de expiração padrão de 15 minutos por meio de automação e geração dinâmica de código, explorando o fluxo de autenticação de código de dispositivo OAuth para comprometer contas organizacionais em larga escala. A campanha utiliza infraestrutura assistida por IA e automação de ponta a ponta.

Visão geral do ataque

A autenticação por código de dispositivo é um fluxo OAuth legítimo projetado para dispositivos que não suportam um login interativo padrão. Nesse modelo, um código é apresentado em um dispositivo e o usuário é instruído a inseri-lo em um navegador em outro dispositivo para concluir a autenticação.

Os atacantes exploram esse fluxo para burlar a autenticação multifator (MFA) ao desvincular a autenticação da sessão original. Quando um usuário insere o código, ele autoriza, sem saber, a sessão do atacante, concedendo acesso à conta sem expor suas credenciais.

Fluxo de ataque

A fase de reconhecimento começa de 10 a 15 dias antes do lançamento da tentativa de phishing, quando os agentes maliciosos confirmam se uma conta de e-mail alvo existe e está ativa no ambiente do cliente. A campanha utiliza um pipeline de entrega em várias etapas que ignora gateways de e-mail e a segurança de endpoints. O ataque começa quando o usuário interage com uma URL ou anexo malicioso.

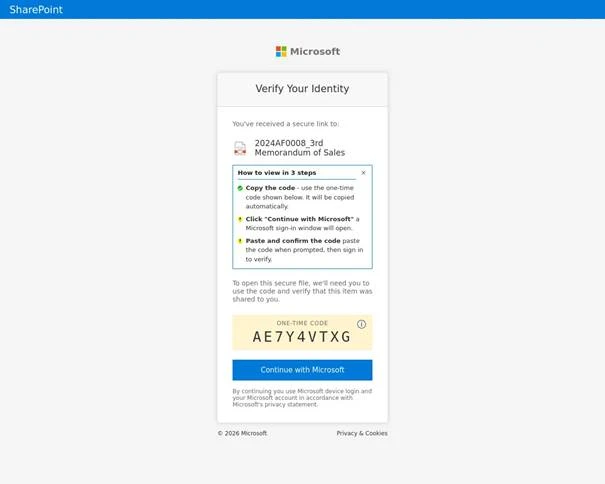

Captura de tela de uma campanha em que os códigos foram copiados do navegador para a área de transferência do usuário (Fonte: Microsoft)

Os agentes maliciosos burlam os scanners de URL automatizados e os ambientes de teste (sandboxes) utilizando domínios legítimos comprometidos e plataformas sem servidor. A interface para roubo de credenciais é hospedada como um navegador dentro de outro navegador, simulando uma janela legítima do navegador em uma página da web, ou é exibida em uma pré-visualização de documento hospedada na web com uma visualização desfocada. Um botão “Verificar identidade” e um código de dispositivo são exibidos.

A campanha utiliza iscas como solicitações de acesso a documentos, avisos de assinatura eletrônica e notificações de mensagens de voz. Os usuários também podem ser induzidos a inserir seus endereços de e-mail para facilitar a geração de um código malicioso para dispositivos. A página é pré-carregada com automação oculta. Para burlar os filtros baseados em reputação, os agentes de ameaças utilizam uma combinação de sombreamento de domínio e subdomínios que se fazem passar pela marca.

Os agentes maliciosos distribuem e-mails enganosos com conteúdos variados para induzir os usuários a interagirem com um link que leva a uma interface de aparência legítima, mas controlada pelo agente malicioso.

Quando um usuário clica no link, ele é direcionado para uma página da web que executa um script de automação em segundo plano, o qual interage com a plataforma de identidade da Microsoft para gerar um código de dispositivo ativo. O código é exibido na tela do usuário juntamente com um botão que o redireciona para o portal de login oficial.

O script do invasor pode copiar automaticamente o código do dispositivo gerado para a área de transferência, que o usuário cola na página de login oficial. Se não houver nenhuma sessão ativa, o usuário será solicitado a fornecer suas credenciais e concluir a autenticação multifator. Se já houver uma sessão ativa, colar o código e confirmar a solicitação autentica a sessão do invasor em segundo plano.

Após a abertura da URL de login legítima, o script entra em estado de sondagem para monitorar o processo de autenticação em tempo real. Ele verifica repetidamente se o usuário concluiu a autenticação. Assim que o login com autenticação multifator (MFA) é concluído, a próxima sondagem retorna um status de sucesso e o invasor obtém um token de acesso válido associado à conta do usuário.

Atividade pós-acordo

“A etapa final varia dependendo dos objetivos específicos do agente da ameaça. Em alguns casos, em até 10 minutos após a violação, o agente da ameaça registra novos dispositivos para gerar um Token de Atualização Primário (PRT) para persistência a longo prazo. Em outros cenários, ele espera várias horas antes de criar regras maliciosas na caixa de entrada ou exfiltrar dados confidenciais de e-mail para evitar a detecção imediata”, explicou a Equipe de Pesquisa de Segurança do Microsoft Defender .

Após a invasão, a atividade avança para o registro de dispositivos e reconhecimento do Microsoft Graph, incluindo a filtragem de usuários comprometidos e a seleção de alvos.

Fonte: HelpNetSecurity

Clique e fale com representante oficial Sophos

Clique e fale com representante oficial Sophos

Veja também:

- Falha inédita transforma atualização de software governamental em canal silencioso de malware

- Falha em robôs aspiradores permite acesso remoto

- ROI da segurança: quanto custa não investir?

- Trojan de acesso remoto BTMOB avança no Brasil

- Golpe do “link de viagem”

- O risco silencioso dos arquivos esquecidos

- CERT.br lança novos fascículos da Cartilha de Segurança

- Apenas 5% das organizações confiam totalmente em fornecedores de cibersegurança

- Mentiras mais contadas por cibercriminosos em ligações telefônicas

- O código-fonte de Claude Code parece ter vazado

- Falha expõe limites da segurança padrão do ChatGPT, mesmo após correção

- Ataques com IA estão transformando a estratégia de backup nas empresas

Be the first to comment