Falha inédita transforma atualização de software governamental em canal silencioso de malware

Pesquisadores da Check Point Software identificam vulnerabilidade de dia zero em ferramenta de videoconferência que permitiu ataques sem phishing e sem acesso externo, atingindo órgãos públicos na Ásia

A equipe da Check Point Research (CPR), divisão de inteligência de ameaças da Check Point Software, identificou uma vulnerabilidade Zero Day até então desconhecida que possibilitou a cibercriminosos transformar atualizações legítimas de software governamental em um canal dedicado para distribuição de malware. A falha foi explorada no software de videoconferência TrueConf, permitindo a infecção silenciosa de múltiplas agências públicas sem o uso de phishing, roubo de credenciais ou exploração de sistemas expostos à internet.

A vulnerabilidade, identificada como CVE 2026 3502 e classificada com nível de gravidade 7,8, foi explorada em ataques reais. O vetor inicial foi o mecanismo confiável de atualização de software de uma plataforma de colaboração instalada localmente. Entidades governamentais no Sudeste Asiático foram alvos da campanha, que utilizou a ferramenta de pós exploração Havoc, frequentemente associada a atores avançados de ameaça. A falha foi comunicada ao fornecedor, que lançou correção em março de 2026, na versão 8.5.3 do TrueConf.

Criado para ambientes seguros, soberanos e até isolados da internet, o TrueConf é amplamente utilizado por governos, organizações de defesa e operadores de infraestrutura crítica. Essas características, tradicionalmente vistas como vantagem de segurança, foram exploradas como porta de entrada no ataque, batizado de Operation TrueChaos.

O diferencial da campanha está no ponto de exploração. Em vez de atacar servidores expostos, usuários ou endpoints a partir do exterior, os atacantes exploraram uma relação de confiança interna em ambientes governamentais e corporativos: o mecanismo de atualização de software de uma plataforma amplamente confiável.

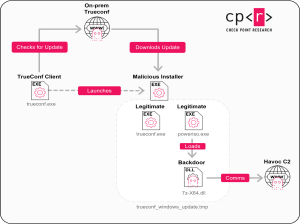

A exploração da falha ocorreu no processo de validação de atualizações do cliente Windows do TrueConf. Ao iniciar, o sistema verifica automaticamente se há versões mais recentes disponíveis no servidor interno conectado. Caso exista atualização, o usuário é orientado a fazer o download diretamente desse servidor. A análise revelou que o cliente não verificava de forma adequada a integridade ou autenticidade do pacote antes da execução.

Com isso, os atacantes conseguiram se passar por atualizações legítimas, inserindo arquivos maliciosos que eram baixados e executados com total confiança pelo sistema. Com base em padrões de vítimas, ferramentas e infraestrutura, há indícios moderados de envolvimento de um ator ligado à China.

Nos ataques observados, o grupo comprometeu um servidor central do TrueConf operado por uma organização governamental de TI, substituiu uma atualização legítima por um instalador adulterado e distribuiu automaticamente o pacote para todos os dispositivos conectados em diferentes agências públicas.

Para evitar detecção, o instalador realizava uma atualização aparentemente válida enquanto, de forma oculta, implantava componentes adicionais que exploravam técnicas como carregamento lateral de DLL para executar códigos maliciosos. Isso permitiu reconhecimento do ambiente, persistência, elevação de privilégios e comunicação com servidores de comando e controle.

Todos os sistemas que confiavam no servidor comprometido foram expostos, transformando a gestão centralizada de TI em um multiplicador de escala para o ataque.

Do ponto de vista da defesa, o ataque foi difícil de identificar. Não houve envio de e-mails maliciosos nem uso de links suspeitos. Nenhum sistema exposto à internet foi explorado. A execução do malware ocorreu dentro de um fluxo legítimo e autorizado pelo usuário, dificultando a atuação de controles tradicionais de segurança.

A análise indica que a campanha tem alinhamento com objetivos de espionagem cibernética, e não com crimes financeiros. Os alvos foram organizações governamentais e ligadas ao governo, com foco em acesso prolongado, vigilância e coleta de informações, em vez de interrupção ou extorsão.

A Operation TrueChaos evidencia uma mudança crítica no cenário de ameaças. Ferramentas internas confiáveis passaram a ser exploradas em larga escala. Ambientes isolados ou locais não são automaticamente seguros. Mecanismos de atualização de software se tornaram alvos prioritários. Vulnerabilidades de dia zero estão viabilizando ataques no estilo cadeia de suprimentos sem necessidade de comprometer terceiros.

Segundo Sergey Shykevich, gerente do grupo de inteligência de ameaças da Check Point Research, a confiança se tornou uma superfície de ataque. “Nesse caso, os atacantes não precisaram forçar a entrada e acabaram autorizados por meio de um mecanismo legítimo de atualização. Para governos e empresas, a orientação é que os princípios de confiança zero ultrapassem o perímetro e sejam aplicados também aos sistemas e softwares mais críticos.”

Como reduzir riscos de dia zero e cadeia de suprimentos

Embora vulnerabilidades de dia zero nem sempre possam ser evitadas, o impacto pode ser reduzido com medidas imediatas, especialmente em órgãos públicos e operadores de infraestrutura crítica:

Atualização e correção

Garantir que os clientes Windows do TrueConf estejam atualizados para a versão 8.5.3 ou superior, que corrige a falha CVE 2026 3502.

Monitoramento de atualizações internas

Acompanhar a presença de executáveis inesperados, arquivos não assinados ou comportamentos anômalos em processos de atualização.

Proteção de infraestrutura crítica

Restringir o acesso administrativo a servidores centrais responsáveis por distribuir software e configurações. Aplicar o princípio do menor privilégio e autenticação multifator sempre que possível.

Detecção de abuso de confiança interna

Monitorar atividades incomuns em endpoints originadas de aplicações legítimas. Identificar cadeias de processos suspeitas, carregamento lateral de DLL e arquivos de atualização sem assinatura.

Adoção de abordagem de violação presumida

Aplicar princípios de confiança zero dentro da rede, não apenas no perímetro. Validar, verificar e monitorar continuamente todos os sistemas, inclusive aqueles projetados para operar offline.

A Operation TrueChaos vai além da descoberta de uma única falha de dia zero e funciona como um alerta direto ao mercado. À medida que os ataques evoluem, a própria confiança passa a ser explorada como vetor de risco, colocando ferramentas de colaboração, servidores de gestão e mecanismos de atualização no centro da mira de grupos avançados.

Clique e fale com representante oficial segura

Clique e fale com representante oficial segura

Veja também:

- Trojan de acesso remoto BTMOB avança no Brasil

- Golpe do “link de viagem”

- O risco silencioso dos arquivos esquecidos

- CERT.br lança novos fascículos da Cartilha de Segurança

- Apenas 5% das organizações confiam totalmente em fornecedores de cibersegurança

- Mentiras mais contadas por cibercriminosos em ligações telefônicas

- O código-fonte de Claude Code parece ter vazado

- Falha expõe limites da segurança padrão do ChatGPT, mesmo após correção

- Ataques com IA estão transformando a estratégia de backup nas empresas

- 7 passos para tornar sistemas cloud-native mais seguros em 2026

- Impacto das regulamentações de Cibersegurança do BACEN e da IN 09/2026

- Hiperpersonalização dos ataques digitais

Be the first to comment