3,2 bilhões de senhas vazadas contêm 1,5 milhão de registros com e-mails governamentais. Um número impressionante de 3,28 bilhões de senhas vinculadas a 2,18 bilhões de endereços de e-mail exclusivos foram expostos em um dos maiores depósitos de dados de nomes de usuário e senhas violados.

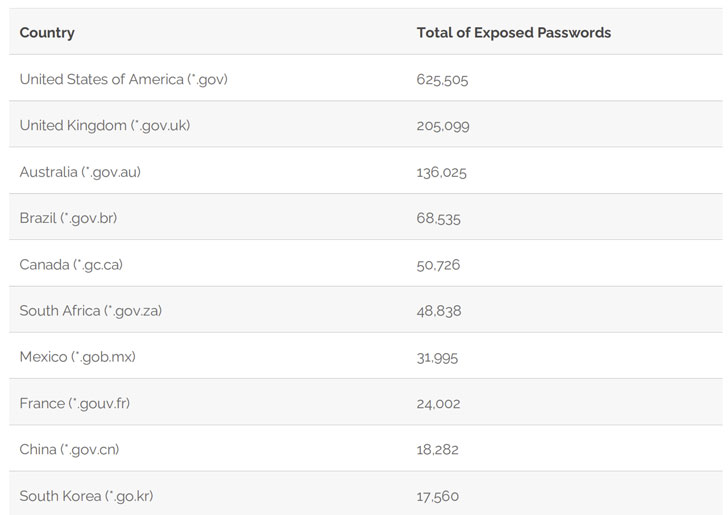

Além disso, o vazamento inclui 1.502.909 senhas associadas a endereços de e-mail de domínios governamentais em todo o mundo, com o governo dos EUA sozinho assumindo 625.505 das senhas expostas, seguido pelo Reino Unido (205.099), Austrália (136.025), Brasil (68.535), e Canadá (50.726).

As descobertas vêm de uma análise de um enorme conjunto de dados de 100 GB chamado “COMB21” – também conhecido como Compilação de Muitas Violações – que foi publicado gratuitamente em um fórum de cibercrime online no início de fevereiro, reunindo dados de vários vazamentos em diferentes empresas e organizações que ocorreram ao longo dos anos.

Segundo o site Shyhunt eles concluíram que não apenas o vazamento expõe as senhas atuais e passadas, mas também fornece informações sobre os principais elementos e padrões de senha, além de reutilizar e alterar hábitos de indivíduos e organizações de todo o mundo de uma forma perigosa e sem precedentes: em muitos casos, entre 3 a 30 senhas vinculadas a um único e-mail foram expostas, o que dá uma visão sobre os hábitos de alteração de senha de uma pessoa . E quando uma senha se repete com um nome de usuário idêntico em vários domínios, alguém com o hábito de reutilização de senha é exposto.

Esta compilação de vazamentos contém o dobro de pares exclusivos de e-mail e senha do que a Compilação de violação de 2017, que expôs 1,4 bilhão de credenciais. Inclui o script denominado count_total.sh , assim como a compilação de 2017, e adiciona dois novos scripts: query.sh , para consultar e-mails, e sorter.sh , para classificar os dados de vazamento de senha.

O The Hackers News menciona que é importante notar que um vazamento não significa uma violação dos sistemas da administração pública. Diz-se que as senhas foram obtidas por meio de técnicas como quebra de hash de senha após serem roubadas ou por meio de ataques de phishing e espionagem em conexões não seguras de texto simples.

Os 10 principais domínios do governo dos EUA afetados pelo vazamento são os seguintes:

- Departamento de Estado – state.gov (29.144)

- Departamento de Assuntos de Veteranos – va.gov (28.937)

- Departamento de Segurança Interna – dhs.gov (21.575)

- Administração Nacional de Aeronáutica e Espaço – nasa.gov (15.665)

- Receita Federal – irs.gov (10.480)

- Centro para Controle e Prevenção de Doenças – cdc.gov (8.904)

- Departamento de Justiça – usdoj.gov (8.857)

- Administração da Previdência Social – ssa.gov (8.747)

- Serviço Postal dos EUA – usps.gov (8.205), e

- Agência de Proteção Ambiental – epa.gov (7.986)

Curiosamente, esse vazamento também inclui 13 credenciais vinculadas a e-mails da usina de água Oldsmar na Flórida, conforme relatado anteriormente pela CyberNews . No entanto, não há evidências de que as senhas violadas tenham sido usadas para realizar o ataque cibernético em fevereiro . Em contraste, apenas 18.282 senhas relacionadas a domínios do governo chinês e 1.964 senhas relacionadas à Rússia foram reveladas.

“É uma indicação de que as senhas nesses países, compostas de alfabetos locais, são menos visadas por hackers. É uma camada de proteção inesperada em relação ao alfabeto romano“, disse o fundador e diretor visionário (CVO) da Syhunt, Felipe Daragon .

O estudo também traz os principais domínio brasileiro expostos nos hacking analisados. Os 20 principais domínios Gov.br expostos são:

1. caixa: 2,197 | 11: etec.sp: 796 |

um dos lugares que você pode consultar se seu email foi comprometido em algum momento é no site Have I Been Pwned, portanto os usuários que tiveram suas informações expostas são fortemente aconselhados a alterar suas senhas existentes.

Fonte: Shyhunt & The Hackers News

Veja também:

- Custo de recuperação de ransomware pode chegar a US$2 Milhões

- Conteúdo Segurança Cibernética online gratuito e de baixo custo

- Microsoft alerta sobre 25 vulnerabilidades críticas em IoT

- Falha no F5 Big-IP permite acesso ao Access Policy Manager

- Hackers estão explorando links Discord e Slack para distribuir malware

- TJRS é atacado com Ransomware REvil com resgate de US$ 5 Milhões

- Reconhecimento Facial é polêmica e contrária à Privacidade

- Backdoor RotaJakiro no Linux passou despercebido

- Bug no kernel do Linux abre portas para ataques cibernéticos mais amplos

- Cibersegurança e o caminho para uma vida equilibrada

- CVE-2021-28310 Vulnerabilidade Zero Day Desktop Window Manager

- Sophos lança firewall da série XGS com inspeção de TLS

5 Trackbacks / Pingbacks