Descoberto o primeiro aplicativo falso para drenagem de criptomoedas em dispositivos móveis

Especialistas da Check Point Software explicam como o aplicativo malicioso, já excluído do Google Play, roubou cerca de US$ 70 mil em criptomoedas de pelo menos 150 vítimas

A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point Software, descobriu um novo aplicativo malicioso de drenagem de criptomoedas na loja do Google Play, projetado para roubar criptomoedas. Foi a primeira vez que um dreno desse tipo tem como alvo exclusivamente os usuários de dispositivos móveis. O aplicativo falso utilizou técnicas modernas de evasão para evitar a detecção e permaneceu disponível por quase cinco meses antes de ser removido da loja.

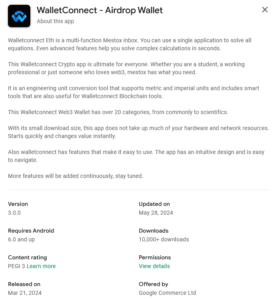

Os pesquisadores da CPR explicam que houve o uso de engenharia social avançada nesse aplicativo fazendo-o passar por uma ferramenta legítima para aplicativos Web3. Os atacantes exploraram o nome confiável do protocolo WalletConnect, que conecta carteiras de criptomoedas a aplicativos descentralizados, o que levou ao roubo de cerca de US$ 70 mil em criptomoedas das vítimas. As avaliações falsas positivas e o uso de um kit de ferramentas de drenagem de criptomoedas de última geração ajudaram o aplicativo a alcançar mais de 10 mil downloads.

“Este incidente é um grande alerta a toda a comunidade de ativos digitais, pois o surgimento do primeiro aplicativo de drenagem de criptomoedas para dispositivos móveis no Google Play marca uma escalada significativa nas táticas usadas por criminosos cibernéticos e o cenário em rápida evolução de ameaças cibernéticas em finanças descentralizadas. Nossa análise destaca a necessidade crítica de soluções de segurança avançadas e orientadas por IA que possam detectar e prevenir tais ameaças sofisticadas. É essencial que usuários e desenvolvedores permaneçam informados e tomem medidas proativas para proteger seus ativos digitais”, orienta Alexander Chailytko, gerente de segurança cibernética, pesquisa e inovação da Check Point Software.

Crescem os riscos aos ativos digitais

Apesar das melhorias na segurança de carteiras de criptomoedas e da crescente conscientização dos usuários sobre os perigos cibernéticos, os cibercriminosos continuam encontrando maneiras cada vez mais sofisticadas de enganar as pessoas e contornar as medidas de segurança.

Os drenadores de criptomoedas, que são malwares projetados para roubar esses ativos digitais, tornaram-se um método popular para os atacantes. Eles usam sites de phishing e aplicativos que imitam plataformas legítimas de criptomoedas, e os atacantes enganam os usuários para que autorizem uma transação ilegítima, permitindo que o drenador execute a transferência dos ativos digitais para os criminosos.

Pela primeira vez, essas táticas maliciosas também se estenderam a dispositivos móveis. Assim, a equipe da CPR identificou um aplicativo chamado WalletConnect no Google Play, que utilizava um drenador de criptomoedas para roubar ativos dos usuários. Imitando o protocolo legítimo de código aberto Web3 WalletConnect, o aplicativo malicioso, utilizando técnicas avançadas de engenharia social e manipulação técnica, enganava os usuários, fazendo-os acreditar que era uma maneira segura de transferir criptomoedas. O aplicativo foi enviado para o Google Play em março de 2024 e permaneceu sem ser detectado por mais de cinco meses.

Tática de engenharia social em aplicativos

O WalletConnect é um protocolo de código aberto que conecta de forma segura aplicativos descentralizados (dApps) e carteiras de criptomoedas. Ele foi criado para melhorar a experiência do usuário ao conectar dApps com carteiras de criptomoedas.

No entanto, a conexão com o WalletConnect muitas vezes é difícil por várias razões. Nem todas as carteiras suportam o WalletConnect, e os usuários frequentemente não possuem a versão mais recente. De forma astuta, os atacantes exploraram a complexidade do WalletConnect e enganaram os usuários, fazendo-os acreditar que havia uma solução fácil: o falso aplicativo WalletConnect no Google Play.

Falso aplicativo WalletConnect no Google Play

Depois que os usuários baixaram e iniciaram o aplicativo malicioso WalletConnect, eles foram solicitados a conectar suas carteiras, presumindo que elas atuariam como um proxy para aplicativos Web3 que suportam o protocolo WalletConnect.

Conectando uma carteira a um aplicativo Web3

Quando o usuário seleciona o botão da carteira, o aplicativo malicioso ativa a carteira escolhida e a direciona para um site malicioso. Os usuários, então, precisam verificar a carteira selecionada e são solicitados a autorizar várias transações.

Cada ação do usuário envia mensagens criptografadas para o servidor de Comando e Controle (C&C) e recupera detalhes sobre a carteira do usuário, redes blockchain e endereços. Um aplicativo sofisticado retirava primeiro os tokens mais caros, antes de direcionar-se para os de menor valor, repetindo o processo em todas as redes para retirar os ativos mais valiosos da vítima inicialmente.

Vítimas desavisadas de ataques

A Check Point Research analisou o endereço de configuração do aplicativo WalletConnect de onde os fundos foram roubados. Transações de tokens de mais de 150 endereços foram identificadas, indicando pelo menos 150 vítimas.

Houve poucas transações saindo das carteiras dos atacantes, com a maioria dos fundos roubados permanecendo em suas contas em várias redes. De acordo com dados de exploradores de blockchain, o valor total dos ativos nas carteiras dos atacantes é estimado em mais de US$ 70 mil.

Apenas 20 usuários que tiveram seu dinheiro roubado deixaram avaliações negativas no Google Play, sugerindo que ainda existem muitas vítimas que talvez não saibam o que aconteceu com seu dinheiro.

Quando o aplicativo recebeu essas críticas negativas, os desenvolvedores do malware astutamente inundaram a página com avaliações falsas positivas para mascarar as negativas, fazendo o aplicativo parecer legítimo e enganando outras potenciais vítimas. Desde então, o Google Play removeu o aplicativo.

Evasão de detecção

Em resumo, os atacantes executaram uma operação sofisticada de drenagem de criptomoedas, combinando engenharia social com manipulação técnica. Eles exploraram o nome confiável “WalletConnect” e tiraram proveito da confusão dos usuários em relação à conexão de aplicativos Web3 com carteiras de criptomoedas, acumulando uma quantidade significativa de criptomoedas sem levantar suspeitas imediatas.

Este incidente destaca a crescente sofisticação das táticas dos cibercriminosos, especialmente nas finanças descentralizadas, onde os usuários frequentemente dependem de ferramentas e protocolos de terceiros para gerenciar seus ativos digitais.

A eficácia do aplicativo malicioso foi ainda mais potencializada pela sua capacidade de evitar detecção através de redirecionamentos e técnicas de verificação de agentes de usuário. Ferramentas convencionais como Google Search, Shodan e verificações automatizadas muitas vezes falham em identificar essas ameaças, pois dependem de dados visíveis e acessíveis que esses aplicativos intencionalmente ocultam, tornando quase impossível para sistemas automatizados e buscas manuais detectá-los.

Veja também:

- Organizações Educacionais pagaram resgate mais alto que o exigido

- Maioria das organizações enfrentam incidentes de segurança na nuvem

- Ucrânia proíbe uso Telegram no governo

- Microsoft encerra desenvolvimento do Windows Server Update Services (WSUS)

- Como gerenciar o Shadow TI e reduzir sua superfície de ataque

- Hackers usam malware Supershell para atacar servidores Linux

- Phishing e tensões geopolíticas ameaçam setor financeiros

- Risco de vazamento do ServiceNow expõe milhares de empresas

- Intel alerta sobre 20+ vulnerabilidades

- Governo Federal registra recorde de vazamentos de dados em 2024

- Phishing explora scripts de aplicativos do Google

- AWS WAF vs. Cloudflare

Be the first to comment