Milhões de dados comprometidos por Startup de Inteligência incluem dados do Salesforce e Linkedin. A empresa de inteligência de vendas Apollo enviou uma notificação a seus clientes na semana passada, divulgando uma violação de dados sofrida durante o verão.

“Na descoberta, tomamos medidas imediatas para remediar nossos sistemas e confirmamos que o problema não poderia levar a qualquer futuro acesso não autorizado“, escreveu o co-fundador e CEO Tim Zheng relata a publicação da Wired. “Podemos apreciar que esta situação pode causar preocupação e frustração.” Na verdade, a escala e o escopo da violação deixou muita gente preocupada.

A Apollo é um agregador de dados e serviço de análise destinado a ajudar as equipes de vendas a saber com quem entrar em contato, quando e com qual mensagem pode fazer mais negócios. “Ninguém nunca se afogou em receita“, diz a empresa em seu site.

A Apollo também afirma em seus materiais de marketing ter 200 milhões de contatos e informações de mais de 10 milhões de empresas em seu vasto reservatório de dados. O fundador do Night Lion Security, Vinny Troia, que rotineiramente vasculha a Internet em busca de bancos de dados desprotegidos e de acesso livre, descobriu o acervo da Apollo contendo 212 milhões de listagens de contatos, além de nove bilhões de pontos de dados relacionados a empresas e organizações. Tudo o que estava prontamente disponível on-line, para qualquer pessoa acessar. Troia divulgou a exposição à empresa em meados de agosto.

Como a Apollo observou em sua carta aos clientes, ela extrai muitas de suas informações de fontes públicas na Web, incluindo nomes, endereços de e-mail e informações de contato da empresa. Mas também busca informações no Twitter e no LinkedIn. Na verdade, as informações dos perfis compilados pelo Apollo são tão detalhadas que Troia originalmente as confundiu com uma pesquisa do LinkedIn.

Alguns dos métodos de Troia para investigar a violação da Apollo foram questionados, particularmente, que ele postou uma listagem dos dados expostos do LinkedIn em um mercado da Dark Web. Troia afirma que ele nunca planejou vender os dados, e que ele fez o post como um artifício para ajudar outras pesquisas em andamento.

“Combinar dados públicos em local de fácil acesso cria riscos inerentes”

Por sua parte, o LinkedIn emitiu uma firme repreensão. “Nossa investigação sobre essa alegação descobriu que uma empresa terceirizada de inteligência de vendas que não está associada ao LinkedIn foi comprometida e expôs um grande conjunto de dados agregados de várias redes sociais, sites e clientes da empresa“, disse a empresa. em um comunicado.

Combinar todos esses dados públicos em um local de fácil acesso cria riscos inerentes; Se vazar, como os dados da Apollo, ele permite que golpistas, fraudadores e phishers criem ataques direcionados contra um grande número de pessoas. Mas a violação da Apollo tem uma camada adicionalmente problemática: “Alguns dados importados pelo cliente também foram acessados sem autorização“, escreveu Zheng na divulgação aos clientes na semana passada.

Os clientes acessam os dados e recursos preditivos da Apollo por meio de um painel principal. Eles também têm a opção de conectar outras ferramentas de dados que podem usar, por exemplo, autorizando suas contas do Salesforce a transferir dados para a Apollo. Troia descobriu que mais de sete milhões de dados internos de “oportunidades”, informações sobre vendas iminentes normalmente associadas ao Salesforce, foram expostos na violação. Apenas um cliente da Apollo tinha quase um milhão de registros expostos.

“Sempre há um alto risco de fraude, spam ou outras ações prejudiciais quando esses tipos de conjuntos de dados vazam“, diz Troia. “As pessoas já recebem mensagens de phishing e voz-phishing todos os dias. Agora você está falando sobre expor potencialmente centenas de milhões de pessoas a mais caminhos para phishing e fraude. Enquanto isso, a Apollo parece ter cerca de 530 clientes cada um com diferentes oportunidades valiosas dados apanhados neste vazamento “.

O co-fundador e CTO da Apollo, Ray Li, disse à WIRED que a empresa está investigando a violação e reportou à polícia. Os dados não incluem dados financeiros, números da Previdência Social ou credenciais da conta. A Apollo disse em sua carta inicial aos clientes que “um terceiro não identificado acessou nossos sistemas sem autorização antes de nossos esforços de remediação“, o que poderia significar que os dados já estão nas mãos de golpistas.

Troia também forneceu os dados de contato incluídos na violação do pesquisador de segurança Troy Hunt, que administra o serviço de rastreamento de violação de dados HaveIBeenPwned. Hunt adicionou os dados do Apollo ao repositório e notificou a rede do HaveIBeenPwned sobre o incidente. “É apenas uma quantidade impressionante de dados. Havia 125.929.660 endereços de e-mail exclusivos no total. Essa provavelmente será a maior parte das notificações por e-mail que o HaveIBeenPwned já enviou para uma violação“, diz Hunt. “Claramente, trata-se de ‘enriquecimento de dados’, criando perfis abrangentes de indivíduos que podem ser usados para fins comerciais. Assim, quanto mais dados uma organização como a Apollo puder coletar, mais valioso será o seu serviço.”

O principal produto da Apollo não apenas coleta informações disponíveis publicamente, mas também cria uma rede de conexões de negócios e funcionários. Além dos nomes, informações de contato e cargos dos funcionários, os dados também incluem dados como as datas em que as empresas foram fundadas, números de receita, palavras-chave associadas às empresas de trabalho, número de funcionários e classificação do site pela análise de propriedade da Alexa de propriedade da Amazon. O serviço usa todas essas informações para tentar estabelecer conexões entre as empresas e identificar possíveis oportunidades de vendas.

“Conectar o Salesforce ao Apollo pode dar acesso total à Apollo para extrair dados do Saleforce, não existem filtros”

Os dados do Salesforce inseridos na violação da Apollo aumentam as apostas, uma vez que essas informações nunca foram destinadas a ser públicas, e muitos clientes confiam no Salesforce como uma ferramenta interna para o desenvolvimento de negócios. Durante sua pesquisa, Troia ficou ainda mais preocupado quando percebeu que, quando um usuário autoriza o Salesforce a se conectar com a Apollo, aparentemente ele não pode autorizar a Apollo a extrair apenas tipos específicos de dados. A escolha de conectar os dois serviços parece iniciar o acesso total.

Isso não significa que a Apollo tenha coletado todos os dados do Salesforce de uma determinada empresa, mas Troia observa que a Apollo pode ter obtido mais dados de oportunidades particulares do que alguns clientes perceberam. A Salesforce se recusou a comentar essa história sobre a violação ou como as autorizações de terceiros funcionam.

A Apollo está longe de ser o primeiro agregador de dados a ter uma violação e, como todos os incidentes são compostos, a ameaça de ter toda essa informação agregada tão facilmente acessível se torna ainda mais premente.

“O que me preocupa mais [do que a exposição a dados brutos] é o mapeamento de identidades sociais para endereços de e-mail e outros dados pessoais, porque agora há muito mais que você pode atrair de uma pessoa“, diz Hunt. “Estamos continuamente vendo violações maciças de agregadores de dados que contêm informações sobre pessoas que não têm ideia de suas informações pessoais. Eu entendo que são os clientes da Apollo que forneceram acesso a seus clientes, mas o fato é que existem ao norte de 100 milhões de pessoas por aí que não têm ideia de quem é a Apollo nem que suas informações foram expostas. ”

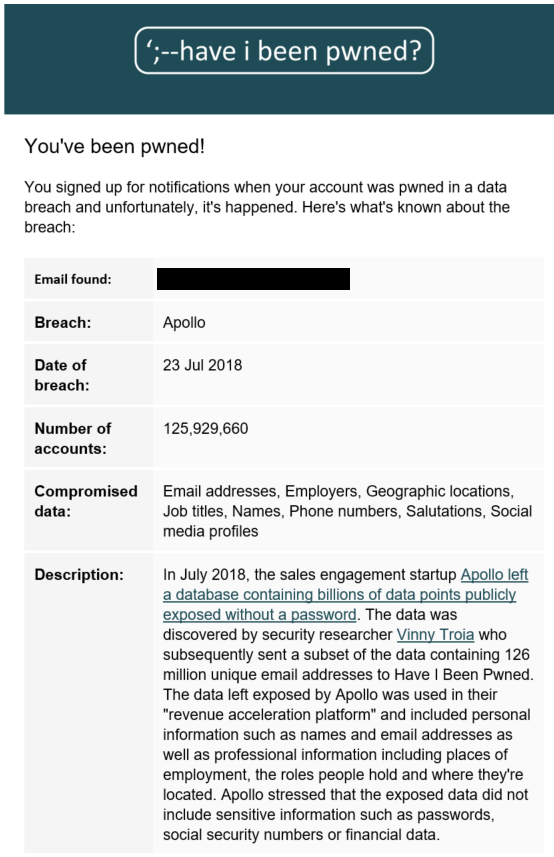

Comunicado HaveIBeenPawned

O HaveIBeenPwned. enviou dia 05 de outubro a notificação. E este que vos escreve aqui no blog Minuto da Segurança recebeu, ou seja, um de meus emails pessoais estava na lista de violações, embora nunca tivesse tido o menor contato com a Apollo. O comunicado da HaveIBeenPawned diz o seguinte:

Como pode ser comprovado pelo aviso recebido, a brecha teria acontecido em 23 de Julho de 2018 e comprometido 126milhões de endereços únicos de email, porém nem todos devem estar sendo monitorados pela HaveIBeenPawned para terem sido comunicados desta mesma maneira. No entanto como escreve que vos escreve possui subscrição no sistema da HaveIBeenPawned, qualquer brecha que ocorra com um dos meus emails monitorados estarei recebendo os avisos.

Subscrever-se ao serviço de alerta da HaveIBeenPawned é gratuito e muito simples, siga os passos abaixo:

1) Acesse o site haveibeenpwned.com e clique em NOTIFY ME ressaltado em amarelo na imagem abaixo

2) Após clicar aparecerá uma caixa de dialogo para você informar o email que deseja monitorar e deve clicar no quadrado para mostrar que você não é um robô e preenchimento automático

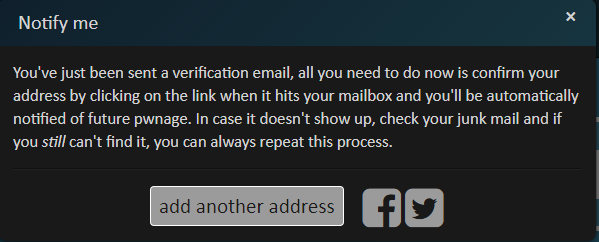

3) Após preencher o campo de email e clicar para confirmar que não é um robô, clique em “Notify me of pwnage” . neste momento o HaveIBeenPawned apresentará a janela abaixo e enviará um email de conformação para o endereço que informou.

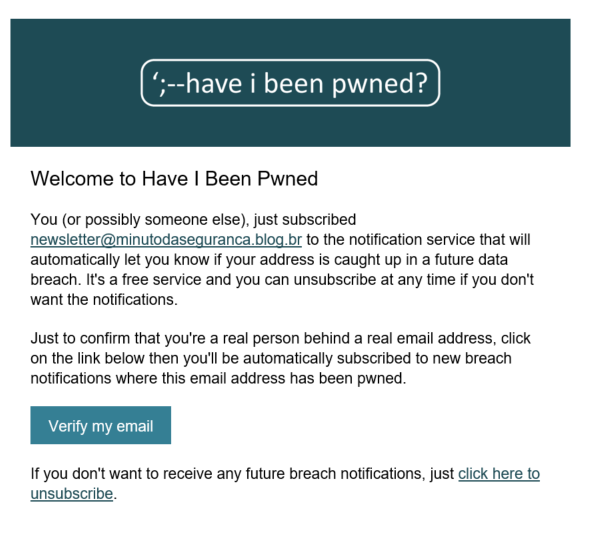

4) Verique seu email, você deve ter recebido a mensagem abaixo, onde você deve clicar em “Verify my email”

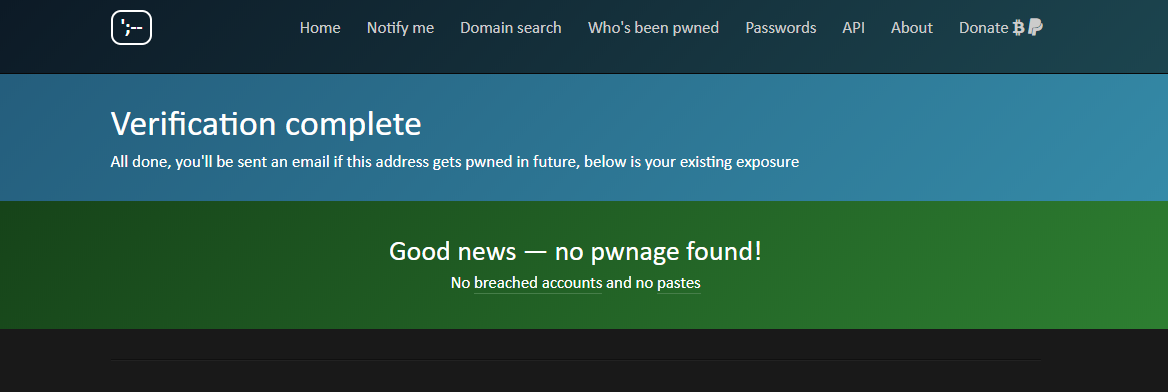

5) Neste momento você será direcionado novamente ao browser e o HaveIBeenPawned fará uma verificação imediata se o email informado já foi comprometido em algum vazamento anterior, se tiver sorte, você receberá a seguinte mensagem dizendo que o seu email não foi encontrado na base de violações.

Caso contrário o HaveIBeenPawned informará que seu email já apareceu em violações anteriores.

Este processo pode ser repetido tantas vezes quanto você queira, para diferentes emails, assim você poderá cadastrar todos os email que utiliza e receber noticaficações quando algum deles estiver contido em algum novo vazamento, como no caso da Apollo .

por Kleber Melo Fonte: Wired & HaveIBeenPwned.

Veja também:

- Pwned Password V2 aumenta sua base de senhas de 320 milhões para 501 milhões

- China implantou chip em motherboards que deixam dados vulneráveis

- CISCO divulga patches para 39 vulnerabilidades – 3 Críticas e 10 Altas

- Bypass da Senha do iOS12 dá acesso a Fotos e Contatos

- FBI e DHS alertam sobre o crescente número de ataques RDP

- Falha no Facebook expõe acesso de 50 Milhões de usuários

- Tendências de Malwares segundo a Fortinet

- LGPD: as demais hipóteses de tratamento de dados pessoais

- Qual tecnologia de 2FA é a melhor ?

Be the first to comment