Microsoft Defender assusta administradores com falsos positivos da Emotet. Isso passou a acontecer após atualização das definições da plataforma de segurança de endpoint corporativo da Microsoft para a versão 1.353.1874.0.

O Microsoft Defender for Endpoint está atualmente bloqueando a abertura de documentos do Office e a inicialização de alguns executáveis devido a um falso positivo marcando os arquivos como potencialmente agregando uma carga útil de malware Emotet.

Os administradores do sistema Windows estão relatando que isso está acontecendo desde a atualização das definições da plataforma de segurança de endpoint corporativo da Microsoft (anteriormente conhecido como Microsoft Defender ATP) para a versão 1.353.1874.0.

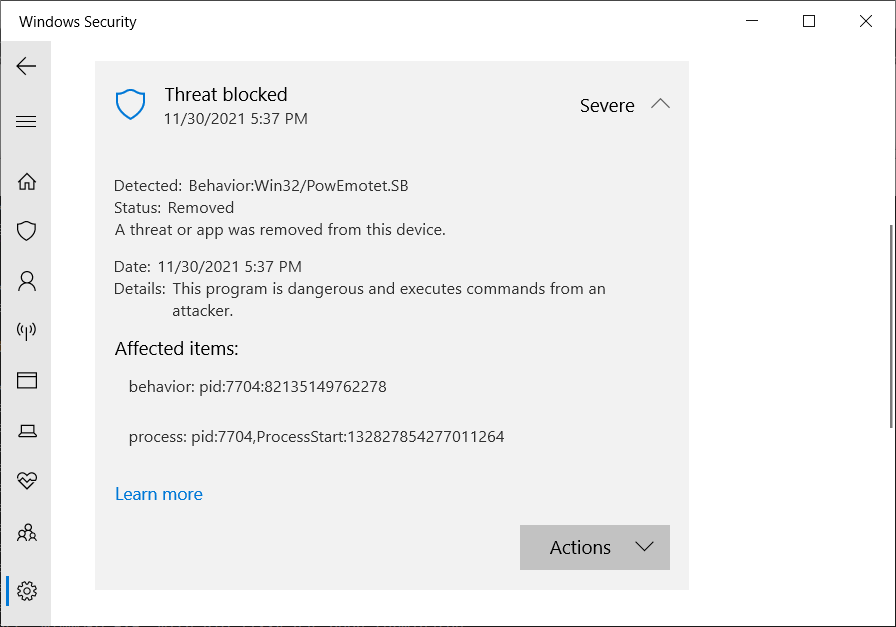

Quando acionado, o Defender for Endpoint bloqueia a abertura do arquivo e lança um erro mencionando a atividade suspeita vinculada ao Win32 / PowEmotet.SB ou Win32 / PowEmotet.SC .

“Nós estamos vendo problemas com atualização de definição 1.353.1874.0 detectar a impressão como Win32 / PowEmotet.SB esta tarde,” disse um administrador

“Estamos vendo isso detectado no Excel, qualquer aplicativo do Office usando MSIP.ExecutionHost.exe (AIP Sensitivity Client) e splwow64.exe“, acrescentou outro .

Um terceiro confirmou os problemas com as atualizações de definição de hoje: “Estamos vendo o mesmo comportamento especificamente com a v.1.353.1874.0 das definições, que foi lançada hoje e incluiu uma definição para comportamento: Win32 / PowEmotet.SB e comportamento: Win32 / PowEmotet.SC. “

O BleepingComputer conseguiu acionar o falso positivo em uma máquina virtual do Windows 10 com as assinaturas mais recentes do Microsoft Defender, conforme mostrado abaixo.

Embora a Microsoft ainda não tenha compartilhado nenhuma informação sobre o que causa isso, o motivo mais provável é que a empresa aumentou a sensibilidade para detectar comportamento semelhante ao Emotet em atualizações lançadas, o que torna o mecanismo de detecção comportamental genérico do Defender muito sensível e sujeito a falsos positivos .

A mudança foi provavelmente provocada pelo recente renascimento do botnet Emotet de duas semanas atrás, depois que o grupo de pesquisa Emotet Cryptolaemus , GData e Advanced Intel começou a ver o TrickBot derrubando carregadores Emotet em dispositivos infectados.

Mesmo que quase certamente não seja a coisa real, o momento é definitivamente lamentável, com o Emotet voltando e a maioria dos administradores do Windows já alerta.

Como alguns deles relataram, eles quase colocaram seus data centers offline para impedir uma possível infecção de Emotet de se espalhar antes de perceber que o que estavam vendo eram provavelmente falsos positivos.

Desde outubro de 2020, os administradores do Windows tiveram que lidar com outro Defender for Endpoint, incluindo um que mostrava dispositivos de rede infectados com Cobalt Strike e outro que marcava as atualizações do Chrome como backdoors de PHP .

O BleepingComputer entrou em contato com a Microsoft para obter mais informações e para confirmar que esse problema de detecção comportamental dispara um falso positivo, mas não obteve resposta.

Fonte: BleepingComputer

- RH está preparado para a Lei de Proteção de Dados?

- O que é um firewall virtual e quando usar?

- FortiGuard Labs prevê ataques cibernéticos que visam desde carteiras digitais até Internet via satélite

- Enfrente ameaças cibernéticas no início da cadeia de ataque com prevenção e detecção

- Ataques de Ransomware até setembro supera todo o ano de 2020

- GoDaddy – vazamento afeta 1,2Milhões de dados de clientes

- Unicred sofre ataque cibernético e fica fora do ar nesta segunda.

- Guardicore aprimora solução anti-ransomware

- Como proteger arquivos em uma nuvem pública

- Hardening: porquê, como planejar e qual o padrão recomendado!

- Emotet está de volta, malware já foi o mais perigoso do mundo

- Skimmer de cartão de crédito foge da detecção de máquinas virtuais

1 Trackback / Pingback