DefectDojo: plataforma DevSecOps de código aberto

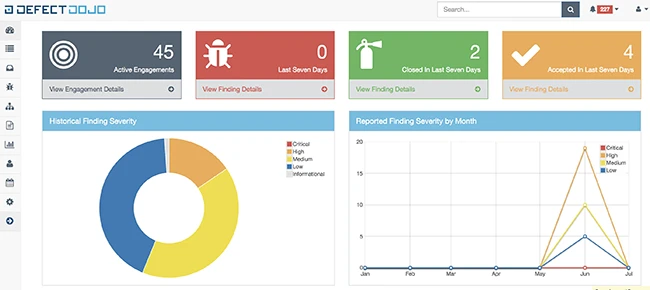

DefectDojo é uma ferramenta de código aberto para DevSecOps, gerenciamento de postura de segurança de aplicativos (ASPM) e gerenciamento de vulnerabilidades. Ele ajuda as equipes a gerenciar testes de segurança, rastrear e remover descobertas duplicadas, lidar com remediação e gerar relatórios.

Quer você seja um profissional de segurança solo ou um CISO gerenciando várias equipes, o DefectDojo ajuda você a organizar seu trabalho de segurança e relatar a postura de segurança de sua organização. Em sua essência, ele funciona como um rastreador de bugs para vulnerabilidades de segurança. Ele foi projetado para coletar, organizar e padronizar dados de muitas ferramentas de segurança diferentes.

Você pode usar DefectDojo para:

- Acompanhar e relatar vulnerabilidades e resultados de testes em repositórios e filiais com integração CI/CD

- Importar relatórios de teste de caneta e capture instantâneos pontuais de sua postura de segurança

- Criar e monitorar aceitações de risco para vulnerabilidades

- Definir e aplicar SLAs que correspondam às políticas de remediação da sua organização

- Remover dados redundantes com o algoritmo de desduplicação do DefectDojo

A plataforma integra-se ao JIRA, oferece suporte ao gerenciamento de testes de caneta e fornece métricas e relatórios úteis para monitorar o progresso ao longo do tempo.

DefectDojo na Gestão de Vulnerabilidades

DefectDojo é um plataforma de gerenciamento de vulnerabilidades de código aberto amplamente utilizado para ajudar organizações a gerenciar o ciclo de vida de vulnerabilidades de segurança. Sua principal função é centralizar e organizar informações sobre vulnerabilidades encontradas em sistemas, redes e aplicações, facilitando a detecção, priorização, remediação e monitoramento contínuo de riscos de segurança.

Processo de gerenciamento de vulnerabilidades do DefectDojo

Importação de Vulnerabilidades

O DefectDojo desempenha um papel fundamental na fase de descoberta, integrando-se com uma ampla gama de ferramentas de verificação de segurança como Nessus, Suíte Burp, OWASP ZAP, Qualidades, etc. Essas integrações permitem que o sistema importe automaticamente dados de vulnerabilidade de varreduras externas e internas, consolidando-os em uma plataforma única e unificada. Esta etapa é fundamental para os desenvolvedores que precisam de uma visão abrangente e em tempo real das fraquezas de segurança da organização.

Nesta fase, o auditor de segurança/testador de penetração pode realizar varreduras manuais ou direcionadas, mas a integração com ferramentas automatizadas garante uma visão abrangente das vulnerabilidades em toda a infraestrutura de TI, incluindo dispositivos de rede, aplicativos da web, bancos de dados e ambientes de nuvem. Ao utilizar os recursos de automação do DefectDojo, as vulnerabilidades podem ser descobertas de forma eficiente, sem a necessidade de duplicar esforços manuais.

Avaliação e Priorização

Uma vez descobertas as vulnerabilidades, o DefectDojo as avalia e prioriza automaticamente usando estruturas bem estabelecidas, como o Sistema Comum de Pontuação de Vulnerabilidade (CVSS), Top 10 da OWASP [3], e classificações de risco personalizadas. Esta priorização é vital para o desenvolvedores tomar decisões informadas sobre quais vulnerabilidades precisam de atenção urgente e quais podem ser abordadas posteriormente.

Auditor de segurança/testadores de penetração, esta fase fornece a base para uma eficácia mitigação de riscos estratégias, permitindo-lhes fornecer recomendações claras e acionáveis às partes interessadas.

Nota lateral: Balwurk também oferece serviços abrangentes serviços de gestão de riscos, auxiliando organizações a avaliar, priorizar e mitigar riscos de segurança de forma eficaz.

Remediação e Mitigação

Uma vez que as vulnerabilidades são priorizadas, o DefectDojo auxilia o desenvolvedores no acompanhamento do progresso de cada vulnerabilidade ao longo do ciclo de remediação. Integração perfeita do DefectDojo com Jira, e outros sistemas de emissão de bilhetes garantem que as vulnerabilidades sejam atribuídas às equipes apropriadas e que as tarefas de remediação sejam claramente definidas e acompanhadas.

Para auditor de segurança/testador de penetração, [JT3] colaboração com desenvolvedores e os administradores de sistema tornam-se cruciais. Eles ajudam a garantir que as vulnerabilidades sejam efetivamente mitigadas pela implementação de patches, configurações de segurança e correções de código. Nesta fase, a responsabilização é fundamental, pois o gerenciador de vulnerabilidades rastreia cada vulnerabilidade para garantir que todas as etapas de remediação sejam documentadas e concluídas no prazo.

A plataforma também ajuda a medir a eficácia dos esforços de mitigação, rastreando vulnerabilidades e padrões recorrentes, dando às organizações insights sobre sua maturidade de remediação.

Verificação e Monitoramento

Após as ações de remediação serem tomadas, o DefectDojo auxilia na verificação de que as vulnerabilidades foram efetivamente mitigadas. Isso é feito por meio de exames de acompanhamento e testes manuais realizados por profissionais de segurança. A integração de ferramentas de varredura contínua permite a detecção automática de novas vulnerabilidades ou problemas de regressão, garantindo segurança a longo prazo e reduzindo o risco de reexploração.

Para o desenvolvedores, esta fase é fundamental para garantir que a postura de segurança da organização seja mantida e que nenhuma vulnerabilidade seja negligenciada. Ao automatizar a verificação e criar um ciclo de feedback, o DefectDojo ajuda as organizações a permanecerem ágeis em seus esforços de gerenciamento de vulnerabilidades. Testes regulares por auditor de segurança/testadores de penetração pode ajudar a identificar novas vulnerabilidades que podem surgir devido a mudanças no ambiente, como atualizações de software ou alterações de configuração.

Relatórios

O componente final do processo DefectDojo é o relatório, que é particularmente importante para o gerente e outras partes interessadas. O DefectDojo gera relatórios personalizados e detalhados que resumem a descoberta de vulnerabilidades, o status de correção e as tendências ao longo do tempo. Esses relatórios são essenciais para monitorar métricas de desempenho, garantir a conformidade com regulamentações internas e externas e demonstrar a eficácia da postura de segurança da organização para auditores externos ou membros do conselho.

Os relatórios gerados pelo DefectDojo permitem desenvolvedores para comunicar o progresso, identificar áreas que precisam de melhorias e fornecer evidências de conformidade com os padrões da indústria (por exemplo RGPD). Para os gerentes, esses relatórios oferecem uma visão geral de alto nível dos esforços de segurança, permitindo a tomada de decisões informadas relacionadas a orçamentos, recursos e estratégias de segurança.

A capacidade de personalizar relatórios com base nas necessidades de diferentes partes interessadas garante que os relatórios sejam relevantes, acionáveis e possam servir como uma ponte de comunicação entre equipes técnicas e líderes empresariais.

Conclusão

DefectDojo é uma ferramenta de código aberto para DevSecOps, gerenciamento de postura de segurança de aplicativos (ASPM) e uma ferramenta essencial para a modernidade gerenciamento de vulnerabilidades, fornecendo uma plataforma centralizada para rastrear e abordar deficiências de segurança na infraestrutura de TI de uma organização. Ao simplificar o processo de gerenciamento de vulnerabilidades, ele reduz significativamente a complexidade e aumenta a eficiência das equipes de segurança, permitindo detecção, priorização e correção mais rápidas de vulnerabilidades. Para aproveitar totalmente os recursos do DefectDojo, é crucial integrá-lo perfeitamente ao fluxo de trabalho de segurança da organização. Além disso, o investimento contínuo na gestão de vulnerabilidades deve ser priorizado como um processo central para a segurança organizacional, garantindo que as vulnerabilidades sejam abordadas de forma proativa e que a equipa de segurança esteja equipada para lidar eficazmente com ameaças emergentes.

DefectDojo está disponível gratuitamente em GitHub e no site docs.deftdojo.com pode ser encontrado mais documentação sobre a solução

Fonte: HelpNetSecurity & DefectDojo & Balwurk

Veja também:

- Diploma não garante resultado

- Pesquisa da Tenable mostra desafios da Segurança na nuvem e IA

- Muitos firewalls Cisco ASA ainda não são seguros

- Vulnerabilidades do Google Gemini permite roubo de dados

- Hackers abusam de certificados EV para assinar malware

- Vulnerabilidade no Zabbix Agent permite escalada de privilégios

- Novo Trojan bancário Android usa VNC oculto

- Ingressos falsos: Hackers já exploram tema da Copa FIFA 2026

- Google Drive contra ransomware

- Os grupos de ransomware estão se multiplicando

- Ataques no setor da saúde causa prejuízos

- O custo oculto da complexidade em nuvem

Be the first to comment