Novo ransomware usa ferramenta de segurança da Microsoft para encriptar dados corporativos

Kaspersky identifica ataques em empresas do setor industrial, fabricação de vacinas e entidades governamentais

A Kaspersky identificou novos ataques de ransomware que utilizam o BitLocker, ferramenta legítima da Microsoft, para tentar encriptar arquivos corporativos. Os golpistas removem as opções de recuperação, impedindo que os arquivos sejam restaurados, e utilizam um script malicioso com uma nova funcionalidade: se adaptar às diferentes versões do Windows. Os cibercriminosos visaram empresas do setor industrial, fabricação de vacinas e entidades governamentais. Os ataques do “ShrinkLocker” foram detectados no México, Indonésia e Jordânia.

O BitLocker é uma ferramenta de segurança da Microsoft presente no sistema operacional Windows. Sua função principal é proteger os dados armazenados no disco rígido do computador, impedindo que pessoas não autorizadas tenham contato com essas informações. Ao encriptar os arquivos, o criminoso transforma os dados armazenados em um código secreto, que impossibilita o usuário de acessá-las.

Como o ataque ocorre?

Os cibercriminosos utilizam o VBScript – uma linguagem de programação usada na automatização de tarefas em computadores Windows – para criar um script malicioso. A novidade sobre estes ataques é que eles verificam a versão atual instalada do sistema e ativam as funcionalidades do BitLocker de acordo com ela. Desta forma, acredita-se que o código é capaz de infectar sistemas novos e mais antigos, incluindo as versões até o Windows Server 2008.

Caso a versão do sistema seja adequada para o ataque, o script altera as suas definições com o objetivo de bloquear o acesso da vítima. Os golpistas também apagam as proteções utilizadas para auxiliar o BitLocker, garantindo assim que a pessoa não possa recuperar os arquivos.

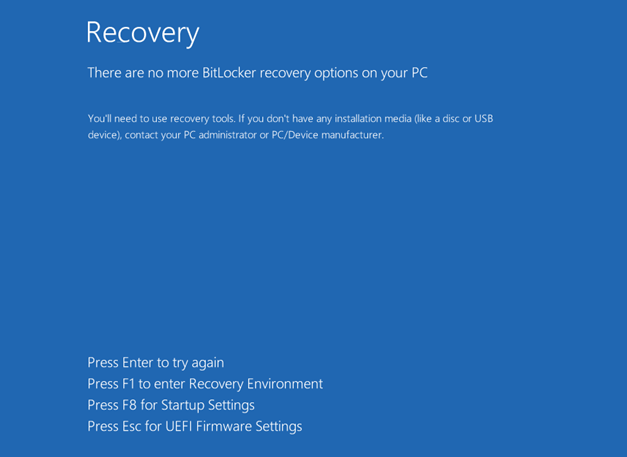

O passo final deste malware leva ao encerramento forçado do sistema, deixando a seguinte mensagem na tela: “Não existem mais opções de recuperação do BitLocker em seu computador”.

A mensagem exibida ao usuário após o encerramento forçado do sistema

“O que é particularmente preocupante neste caso é o fato de o BitLocker, originalmente concebido para mitigar os riscos de roubo ou exposição de dados, ter sido reutilizado por criminosos para fins maliciosos. É uma ironia cruel que uma medida de segurança tenha sido transformada numa arma desta forma. Para as empresas que utilizam a ferramenta, é crucial garantir senhas fortes e um armazenamento seguro das chaves de recuperação. Backups regulares, mantidos offline e testados, também são essenciais“, explica Cristian Souza, Especialista em Resposta a Incidentes do Global Emergency Response Team (GERT) da Kaspersky.

A análise técnica detalhada destes incidentes está disponível no Securelist. Os especialistas da Kaspersky recomendam as seguintes medidas:

- Utilize um software de segurança robusto e corretamente configurado para detectar ameaças que tentem utilizar o BitLocker. Use uma solução que possa buscar ameaças proativamente.

- Limite os privilégios de quem utiliza a rede e evite a ativação não autorizada de funcionalidades de encriptação ou a modificação de chaves de registo.

- Habilite o registo e o monitoramento do tráfego de rede, uma vez que os sistemas infectados podem transmitir senhas ou chaves para domínios de golpistas.

- Monitore eventos de execução de VBScript e PowerShell, guardando os scripts e os comandos registados num repositório externo para retenção de atividades suspeitas.

Veja também:

- Qual é a diferença entre monitoramento e observabilidade?

- Riscos de ataques cibernéticos podem diminuir

- Febraban oferece curso gratuito em tecnologia e cibersegurança

- Crescem ferramentas maliciosas baseadas em IA

- Precisamos falar sobre a tecnologia obsoleta em cibersegurança

- Pedido de resgate de dados atinge grandes corporações

- I.A. e os desafios dos Sistemas Liveness

- Segundo país mais visado por Cibercriminosos

- Líderes de TI afirmam que a gravidade dos ataques aumentaram

- O que o jurídicos precisam saber sobre ataques de ransomware

- Data Threat Report 2024: Cenário de Segurança de Dados

- Espiões, e não simples criminosos, por trás do zero-day

1 Trackback / Pingback