Plataformas legítimas disseminam malware. Cibercriminosos usam plataformas legítimas para disseminar malware e evitar serem detectados

O AsyncRAT surge como uma ameaça crescente enquanto os cibercriminosos continuam a explorar plataformas legítimas para evitar a detecção e estabelecer persistência; e o AgentTesla torna-se fenômeno no Brasil como malware consecutivamente na liderança da lista top malware

A Check Point Software publicou o Índice Global de Ameaças referente a fevereiro de 2025, destacando a ascensão do AsyncRAT, um Trojan de acesso remoto (RAT) que continua a evoluir como uma séria ameaça no cenário cibernético global. Enquanto no Brasil este malware ocupa o sexto lugar no índice nacional, o AgentTesla, por sua vez, está constantemente na liderança, com poucos períodos de alternância de posição com outros malwares, apresentando elevado índice de impacto (quase 31%). O AgentTesla é um malware que pode roubar informações confidenciais por meio dos computadores via, entre outros softwares, Google Chrome, Mozilla Firefox e cliente de e-mail Microsoft Outlook.

Pesquisadores observaram que o AsyncRAT está sendo utilizado em campanhas cada vez mais sofisticadas mundo afora, alavancando plataformas como TryCloudflare e Dropbox para distribuir malware. Isso reflete a tendência crescente de explorar plataformas legítimas para contornar defesas de segurança e garantir persistência em redes alvo. Os ataques geralmente começam com e-mails de phishing contendo URLs do Dropbox, levando a um processo de infecção de várias etapas envolvendo arquivos LNK, JavaScript e BAT.

“Os cibercriminosos estão alavancando plataformas legítimas para implantar malware e evitar a detecção. As organizações devem permanecer vigilantes e implementar medidas de segurança proativas para mitigar os riscos de tais ameaças em evolução”, afirma Maya Horowitz, vice-presidente de pesquisa da Check Point Software.

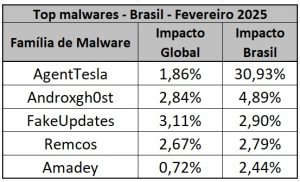

Principais Famílias de Malware

As setas indicam a mudança na classificação em relação ao mês anterior

FakeUpdates foi o malware mais prevalente em fevereiro no ranking global, seguido de perto por Androxgh0st e Remcos, todos impactando 3% das organizações em todo o mundo.

↔ FakeUpdates – FakeUpdates (também conhecido como SocGholish) é um malware downloader descoberto inicialmente em 2018. Ele se espalha por meio de downloads ocultos em sites comprometidos ou maliciosos, induzindo os usuários a instalar uma falsa atualização de navegador. O FakeUpdates está associado ao grupo de hackers russo Evil Corp e é utilizado para entregar cargas secundárias após a infecção inicial.

↑ Androxgh0st – Androxgh0st é um botnet direcionado às plataformas Windows, Mac e Linux. Para a infecção inicial, o Androxgh0st explora múltiplas vulnerabilidades, visando especificamente o PHPUnit, o Laravel Framework e o Apache Web Server. O malware rouba informações confidenciais, como dados da conta Twilio, credenciais SMTP, chave AWS, entre outros. Ele usa arquivos Laravel para coletar as informações necessárias. Possui diferentes variantes que procuram informações diferentes.

↔ Remcos – Remcos é um Trojan de Acesso Remoto (RAT) observado pela primeira vez em 2016. Ele costuma ser distribuído por meio de documentos maliciosos em campanhas de phishing. O Remcos contorna mecanismos de segurança do Windows, como o Controle de Conta de Usuário (UAC), e executa malware com privilégios elevados, tornando-se uma ferramenta versátil para agentes de ameaças.

Principais malwares de fevereiro no país – Top 5 Malwares Brasil

Em fevereiro, o malware AgentTesla consolidou-se como líder do ranking nacional de ameaças com impacto de 30,93%. O segundo malware que mais impactou no Brasil no mês passado foi o Androxgh0st com impacto de 4,89% às organizações no país, e o FakeUpdates ocupou o terceiro lugar cujo impacto foi de 2,90%.

O AgentTesla é um malware que pode roubar informações confidenciais dos computadores, e também pode gravar capturas de tela e exfiltrar credenciais inseridas para uma variedade de softwares instalados na máquina da vítima (incluindo Google Chrome, Mozilla Firefox e cliente de e-mail Microsoft Outlook). O AgentTesla é vendido abertamente como um trojan de acesso remoto (RAT) legítimo com clientes pagando de US$ 15 a US$ 69 por licenças de usuário.

Principais malwares para dispositivos móveis no mundo em fevereiro de 2025

↔ Anubis – Anubis é um trojan bancário versátil que se originou em dispositivos Android. Ele possui capacidades como contornar a autenticação de múltiplos fatores (MFA), registrar teclas digitadas (keylogging), gravar áudio e executar funções de ransomware.

↓ Necro – Necro é um downloader malicioso para Android que recupera e executa componentes prejudiciais com base em comandos enviados pelos seus criadores.

↑ AhMyth – AhMyth é um trojan de acesso remoto (RAT) que ataca dispositivos Android, disfarçado como aplicativos legítimos. Ele obtém permissões extensivas para exfiltrar informações sensíveis, como credenciais bancárias e códigos MFA.

Principais setores atacados no mundo e no Brasil

Em fevereiro de 2025, a Educação também se consolidou como o setor mais atacado a nível mundial, seguido pelo Telecomunicações Governo.

1.Educação

2.Telecomunicações

3.Governo

No Brasil, os três setores no ranking nacional mais visados por ciberataques durante o mês de fevereiro foram:

1.Telecomunicações

2.Governo

3.Educação

Principais grupos de ransomware

Com base em dados de “shame sites” de ransomware, o Clop é o grupo mais prevalente, responsável por 35% dos ataques publicados, seguido pelo RansomHub .

1.Clop – O Clop é uma variante de ransomware ativa desde 2019, que ataca indústrias em todo o mundo. Ele emprega a técnica de “dupla extorsão”, ameaçando vazar dados roubados caso o resgate não seja pago.

2.RansomHub – RansomHub é uma operação de Ransomware-as-a-Service (RaaS) que surgiu como uma versão reformulada do ransomware Knight. Ganhou notoriedade por atacar ambientes Windows, macOS, Linux e VMware ESXi.

3.Akira – Akira, um grupo de ransomware mais novo, foca em sistemas Windows e Linux. O grupo foi vinculado a campanhas de phishing e exploits em endpoints VPN, tornando-se uma séria ameaça para organizações.

Proteção contra ameaças cibernéticas

Os ataques cibernéticos estão cada vez mais sofisticados e utilizam técnicas avançadas para comprometer sistemas e roubar informações sensíveis. Entre as ameaças recentes, estão trojans de acesso remoto (RATs) e ransomware, que podem causar prejuízos significativos para indivíduos e organizações.

Por isso, a melhores práticas de segurança são:

. Evite clicar em links suspeitos ou baixar anexos de remetentes desconhecidos.

. Ative a autenticação em dois fatores (2FA) sempre que possível.

. Não reutilize senhas entre diferentes serviços e utilize gerenciadores de senhas.

. Manter sistemas e softwares atualizados, aplicando regularmente atualizações de segurança para sistemas operacionais, navegadores e aplicações.

. Desative serviços e portas não utilizados para reduzir a superfície de ataque.

. Utilize soluções de segurança com detecção em tempo real para identificar ameaças emergentes.

. Configure filtros de e-mail para bloquear anexos maliciosos e mensagens de phishing.

. Monitore atividades suspeitas e análise logs regularmente.

. Realize treinamentos frequentes para colaboradores sobre identificação de golpes e boas práticas de segurança.

. Simule ataques de phishing para educar e testar a resposta dos funcionários.

. Mantenha cópias de backup dos dados críticos em locais seguros e offline.

. Desenvolva um plano de resposta a incidentes para mitigar rapidamente ataques e minimizar impactos.

A segurança cibernética é um processo contínuo que requer vigilância constante e adoção de boas práticas. Com medidas preventivas eficazes e conscientização, é possível reduzir significativamente os riscos de malware e outras ameaças digitais

Veja também:

- Pentesters: A IA está vindo para fazer o seu papel?

- Justa causa por envio de dados sigilosos para e-mail pessoal

- Apple corrige WebKit de dia zero explorado em ataques ‘extremamente sofisticados’

- Falhas de segurança do cliente Zoom podem levar a violações de dados

- A pessoa que está olhando na Meeting é um deepfake de IA

- iOS 18.3.2 corrige vulnerabilidade do WebKit explorada ativamente

- O dia depois do ataque hacker: saiba o que priorizar na empresa

- Blind Eagle volta a atacar organizações públicas e privadas

- CyberGate anuncia Alexis Aguirre como líder na América Latina

- Ciberataque à plataforma X

- É hora de repensar a estratégia da IA generativa?

- Troca de rosto e identidade sintética são usados para cometer fraudes

Be the first to comment