Microsoft segue líder entre as marcas mais imitadas em ataques de phishing, aponta Check Point Research

Plataformas de tecnologia e consumo impulsionam as tendências globais de phishing, evidenciando a crescente necessidade de uma abordagem de prevenção em primeiro lugar e com segurança orientada por inteligência artificial

A Check Point Research (CPR), a divisão de Inteligência de Ameaças da Check Point Software, divulgou seu Ranking de Phishing de Marcas referente ao período do quarto trimestre de 2025. As conclusões mais recentes mostram que a Microsoft voltou a ocupar a primeira posição como a marca mais falsificada, aparecendo em 22% de todas as tentativas de phishing durante o trimestre passado. Isso dá continuidade a uma tendência de vários trimestres, na qual atacantes abusam sistematicamente de plataformas corporativas e de consumo amplamente utilizadas para roubar credenciais e obter acesso inicial.

O Google (13%) e a Amazon (9%) ficaram em segundo e terceiro lugares, respectivamente, com o crescimento da Amazon impulsionado principalmente pelas atividades da Black Friday e da temporada de festas de final de ano. Após vários trimestres de ausência, o Facebook (Meta) retornou ao Top 10 global, alcançando a quinta posição, sinalizando um aumento do interesse dos atacantes em invasões de contas de redes sociais e roubo de identidade.

“As campanhas de phishing estão se tornando cada vez mais sofisticadas, utilizando visuais bem elaborados, conteúdo gerado por IA e domínios falsos extremamente convincentes. O fato de Microsoft e Google continuarem sendo os principais alvos demonstra o quanto o acesso baseado em identidade se tornou valioso para os atacantes. Enquanto isso, o retorno de marcas como Facebook e PayPal ressalta como os cibercriminosos se adaptam rapidamente, migrando para plataformas nas quais confiança e senso de urgência podem ser explorados. Para combater essas táticas em evolução, as organizações precisam adotar uma abordagem de prevenção em primeiro lugar, que combine detecção orientada por IA, autenticação robusta e conscientização contínua dos usuários”, explica Omer Dembinsky, gerente de pesquisa de dados da Check Point Research.

Top 10 marcas mais imitadas no quarto trimestre de 2025

- Microsoft – 22%

- Google – 13%

- Amazon – 9%

- Apple – 8%

- Facebook (Meta) – 3%

- PayPal – 2%

- Adobe – 2%

- Booking – 2%

- DHL – 1%

- LinkedIn – 1%

A predominância persistente da Microsoft e do Google reflete seu papel essencial em identidade, produtividade e serviços em nuvem, tornando as credenciais associadas particularmente valiosas para os cibercriminosos.

Campanhas de phishing observadas no quarto trimestre de 2025

Roblox: phishing direcionado a crianças e gamers

No trimestre passado, a equipe da CPR identificou uma campanha de phishing com o tema do Roblox observada por meio da atividade de navegação dos usuários. O site malicioso estava hospedado em um domínio semelhante, robiox[.]com[.]af, que se diferenciava do legítimo roblox[.]com por uma sutil substituição de letras.

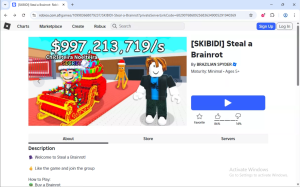

Página fraudulenta de jogo do Roblox

A página de destino apresentava um jogo falso do Roblox intitulado “SKIBIDI Steal a Brainrot”, com visuais realistas, avaliações e um botão “Play” em destaque. O conteúdo imitava de perto um dos jogos mais populares atualmente na plataforma Roblox e foi claramente projetado para atrair crianças, um segmento central da base de usuários da plataforma.

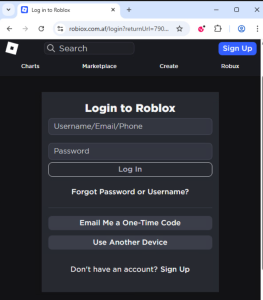

Página fraudulenta de login do Roblox

Quando os usuários tentavam acessar o jogo, eram redirecionados para uma página de phishing em segundo estágio que replicava a interface oficial de login do Roblox. As credenciais inseridas eram capturadas de forma silenciosa, enquanto o usuário permanecia na mesma tela, sem qualquer indicação visível de comprometimento.

Netflix: recuperação de conta como isca

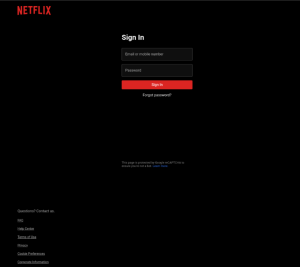

Página fraudulenta da Netflix

A CPR também identificou um site de phishing que se passava pela Netflix, hospedado em netflix-account-recovery[.]com (atualmente inativo). O domínio foi registrado em 2025, em contraste com o legítimo Netflix[.]com, que existe desde 1997.

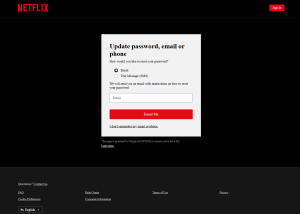

Página legítima da Netflix (Netflix[.]com/LoginHelp)

A página de phishing reproduzia fielmente a interface oficial de login e recuperação de conta da Netflix, solicitando que os usuários inserissem seu endereço de e-mail ou número de celular e senha. O objetivo era direto: capturar credenciais para sequestro de contas, possibilitando revenda ou outras fraudes.

Facebook (Meta): roubo de credenciais localizado

Página fraudulenta do Facebook (Meta)

Em outra campanha observada durante o quarto trimestre de 2025, a CPR detectou uma página de phishing com tema do Facebook distribuída por e-mail e hospedada em facebook-cm[.]github[.]io. A página imitava o portal de login do Facebook e era apresentada inteiramente em espanhol, utilizando identidade visual, layout e solicitações de autenticação familiares. Os usuários eram instruídos a inserir seu endereço de e-mail, número de telefone e senha, que posteriormente eram coletados pelos atacantes para permitir acesso não autorizado às contas e possíveis abusos subsequentes.

Por que o phishing de marca continua funcionando?

O phishing de marca permanece eficaz porque explora a confiança dos usuários em serviços digitais amplamente conhecidos. Os atacantes dependem cada vez mais de:

- Domínios semelhantes, com alterações sutis de caracteres.

- Páginas projetadas profissionalmente que imitam fluxos reais de login.

- Fluxos falsos em múltiplas etapas que simulam processos legítimos.

- Gatilhos emocionais, como urgência, recompensa ou familiaridade com a marca.

À medida que a identidade se torna a principal superfície de ataque nos ambientes atuais orientados pela nuvem, o phishing continua a servir como um vetor-chave de acesso inicial tanto para fraudes ao consumidor quanto para violações em ambientes corporativos.

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd é líder na proteção da confiança digital (digital trust), utilizando soluções de segurança cibernética com tecnologia de IA para proteger mais de 100.000 organizações em todo o mundo. Por meio de sua Plataforma Infinity e de um ecossistema aberto, a abordagem de prevenção em primeiro lugar da Check Point Software oferece eficácia de segurança líder do setor, reduzindo riscos. Empregando uma arquitetura de rede de malha (mesh) híbrida com SASE como núcleo, a Plataforma Infinity unifica o gerenciamento de ambientes locais, na nuvem e em ambientes de trabalho, oferecendo flexibilidade, simplicidade e escala para empresas e provedores de serviços.

©2026 Check Point Software Technologies Ltd. Todos os direitos reservados.

Aviso legal relativo a declarações prospectivas

Este comunicado de imprensa contém declarações prospectivas. Declarações prospectivas geralmente se referem a eventos futuros ou ao nosso desempenho financeiro ou operacional futuro. As declarações prospectivas neste comunicado incluem, mas não se limitam a, declarações relacionadas às nossas expectativas quanto ao crescimento futuro, à ampliação da liderança da Check Point no setor, à valorização para os acionistas e à entrega de uma plataforma de cibersegurança líder do setor para clientes em todo o mundo. Nossas expectativas e crenças em relação a esses assuntos podem não se concretizar, e os resultados reais ou eventos futuros estão sujeitos a riscos e incertezas que podem fazer com que os resultados ou eventos reais sejam significativamente diferentes dos projetados. As declarações prospectivas contidas neste comunicado também estão sujeitas a outros riscos e incertezas, incluindo aqueles descritos de forma mais completa em nossos arquivos junto à Securities and Exchange Commission (SEC), incluindo nosso Relatório Anual no Formulário 20-F arquivado na SEC em 2 de abril de 2024. As declarações prospectivas contidas neste comunicado são baseadas nas informações disponíveis para a Check Point na data deste documento, e a Check Point se isenta de qualquer obrigação de atualizar qualquer declaração prospectiva, exceto quando exigido por lei.

Clique e fale com representante oficial segura

Clique e fale com representante oficial segura

Veja também

- Fotos de Cristiano Ronaldo, animais e até múmia estão entre fraudes mais bizarras

- Orçamentos de cybersecurity em 2026: perspectivas para o Brasil

- Ataques cibernéticos globais disparam em dezembro

- Check Point Software aposta em automação aberta

- PREVISÕES DA SOPHOS 2026

- Golpes com criptomoedas podem ter causado perdas de até US$ 17 bilhões em 2025

- Prefeitura de SP abre inscrições para curso gratuito de desenvolvimento de games

- IA generativa dobrou violações de dados

- Ransomware Everest reivindica invasão à ASUS e roubo de 1 TB de dados.

- Malware nativo de nuvem mira infraestrutura Linux

- Ciberataques crescem e 2026 exigirá maturidade digital

- Do jaleco à dark web

Be the first to comment