Sistema operacional do Mac permite login de root com senha em branco e clicando várias vezes o enter.

Os amantes da Apple costumam dizer que os sistemas Apple são muito superiores ao Windows em relação à segurança e ameaças de vírus e falhas, no entanto não é o que tem parecido. Nos últimos vezes noticiamos aqui no blog Minuto da Segurança, diversas notícias relacionadas a falhas e vírus em equipamentos Apple, tanto iPhone como computadores Mac (veja abaixo o link de algumas notícias).

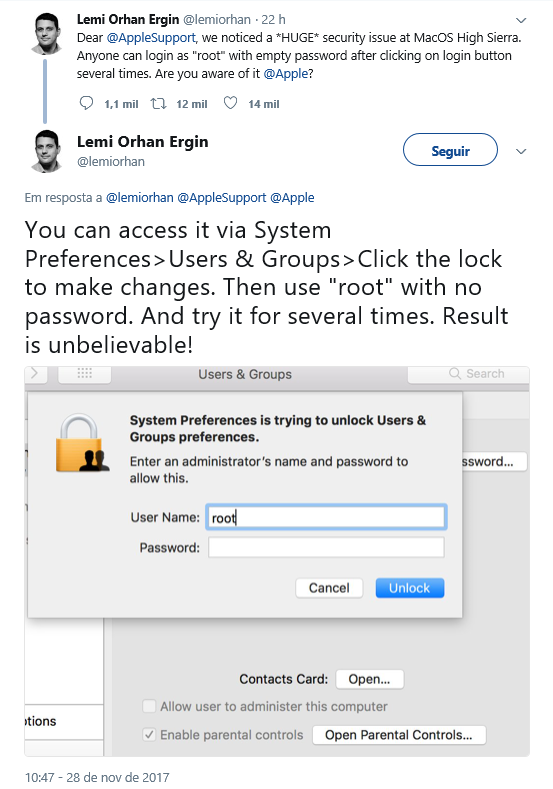

Ontem o desenvolvedor de software turco Lemi Orhan Ergin publicou em seu blog mais uma notícia de falha critica e de certa forma básica no sistema Mac: usuários não autorizados podem obter acesso de root às máquinas que executam o Mac High Sierra simplesmente iniciando sessão como “root” e não entrando uma senha.

O erro de segurança pode ser ativado através da caixa de diálogo de autenticação no sistema operacional da Apple, que solicita o nome de usuário e a senha de um administrador, quando você precisa fazer coisas como configurar configurações de privacidade e rede.

Se digitar “root” como o nome de usuário, deixar a caixa da senha em branco, clicar em “enter” e, em seguida, clicar em desbloquear algumas vezes seguidas, o prompt desaparecer e, com facilidade, agora você possui direitos de administrador. Você também pode fazer isso a partir da tela de login do usuário.

O truque pode aparentemente ser usado tanto em um Mac bloqueado e desbloqueado – se a senha de root ainda não foi definida (e não é por padrão).

O desenvolvedor afirma que no caso de uma máquina bloqueada, o invasor precisa escolher “Outro …” na tela de login, e digite “root” como usuário e uma senha vazia (ou qualquer senha) e pressione “Entrar” um par de vezes.

Em uma máquina desbloqueada, o invasor pode acessar a opção através de Preferências do Sistema> Usuários e Grupos e, em seguida, clique no bloqueio no canto inferior esquerdo para fazer as alterações e, em seguida, digite “raiz” no campo de nome de usuário, clique na caixa da senha, mas deixe em branco e pressione o botão Desbloquear.

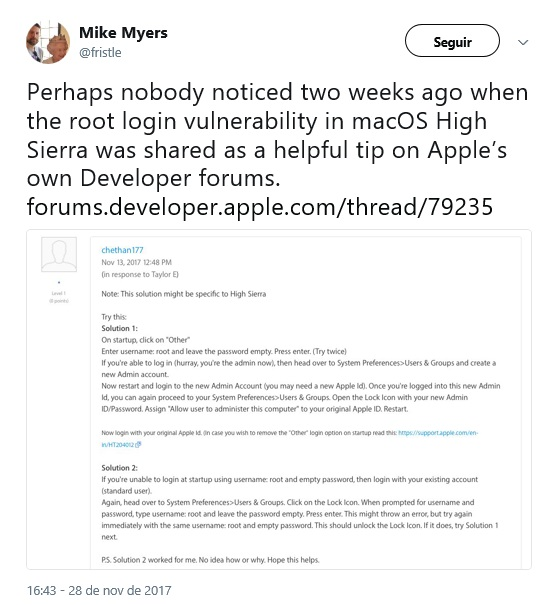

O problema foi notado a duas semanas, mas não se sabe se alguém alguém na Apple viu essa publicação em particular ou não, mas a empresa reagiu ao Ergin’s Tweet pedindo mais informações. Mais tarde, um porta-voz confirmou a existência do problema.

“Estamos trabalhando em uma atualização de software para resolver esse problema. Entretanto, definir uma senha de root impede o acesso não autorizado ao seu Mac “, explicou o porta-voz.

Pensou-se inicialmente que apenas um invasor com acesso físico à máquina de destino pode explorar esse bug, mas a vulnerabilidade pode ser explorada remotamente se o compartilhamento de tela estiver ativado.

Keith Hoodlet, engenheiro de segurança na Bugcrowd, aconselha cautela se estiver testando esta vulnerabilidade em seu próprio computador:

“Você acabará criando (ou modificando) uma conta de usuário root persistente em seu sistema. O perigo aqui é que, criando tal conta, afetará os serviços acessíveis remotamente, como o Remote Desktop. Você remove as salvaguardas existentes em torno do usuário root – permitindo o acesso de root sem senha ao seu sistema. Dado o nível de acesso que a conta root tem, existem muitos (e abrangentes) potenciais impactos de segurança, incluindo acesso remoto através de vários serviços. Confirmamos internamente que afeta negativamente o serviço de compartilhamento de tela “, afirma Keith.

Rod Soto, Diretor de Pesquisa da JASK, diz que a vulnerabilidade é alarmante porque torna transparente para alguém entrar em um sistema como root.

“Embora existam outros métodos que possam proporcionar aos atores recursos de acesso e redefinição de senha via acesso físico, estes requerem algum conhecimento técnico e tempo. A gravidade disso é como simples e rápido qualquer um pode executar o método e logar para redefinir e acessar informações do usuário, mesmo que suas senhas sejam complicadas “, observou.

“Com os controles concedidos, eles também podem instalar backdoors e desativar quaisquer outras proteções no dispositivo. No entanto, espera-se que cada departamento corporativo que emite esses tipos de dispositivos adicione senhas às contas raiz como um procedimento operacional padrão “.

No site da Apple pode-se verificar como alterar a senha root.

Até agora, a vulnerabilidade parece estar presente apenas no MacOS High Sierra 10.13.0, 10.13.1 e no MacOS High Sierra 10.13.2 beta.

Veja também:

Smartphone da Apple pode ser o seu maior pesadelo de privacidade!

Zero-Day no Gerenciador de Senhas da Apple

Milhares de Apple Mac Expostos a Vulnerabilidade em Firmware de Baixo Nível

Mas já ? Face ID do iPhone-X é Enganado por Mascará 3D

iPhone pode ser Hackeado através do Chip de Wifi

fonte: The Register & HelpNetSecurity por MindSec 30/11/2017

Be the first to comment