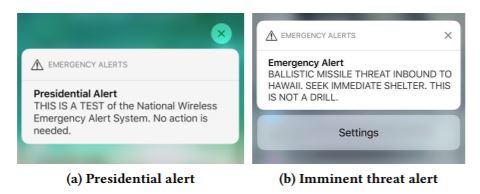

Sistema de “Alerta Presidencial” dos EUA via 4G pode ser falsificado. Em 3 de outubro de 2018, os telefones celulares dos Estados Unidos receberam uma mensagem de texto chamada “Alerta Presidencial”. A mensagem dizia: “ESTE É UM TESTE do Sistema Nacional de Alerta de Emergência Sem Fio. Nenhuma ação é necessária.”

Foi o primeiro teste realizado para um novo sistema de alerta nacional, desenvolvido por várias agências do governo dos EUA como uma forma de alertar o maior número possível de pessoas nos Estados Unidos se um desastre fosse iminente.

Agora, um novo estudo de pesquisadores da Universidade do Colorado em Boulder levanta uma bandeira vermelha em torno desses alertas, que são autorizados dos pelo presidente dos Estados Unidos e que podem, teoricamente, ser falsificados.

Highlights

Os usuários de telefones celulares não podem desativar os alertas presidenciais, mensagens de texto enviadas para telefones nos EUA em emergências.

Pesquisadores descobriram que o Sistema de “Alerta Presidencial” dos EUA via 4G pode ser falsificado por hackers que poderiam, teoricamente, falsificar tais alertas, lançando mensagens falsas em telefones em um espaço confinado como um estádio de esportes.

A equipe está atualmente trabalhando com operadoras de celular e agências do governo para desenvolver maneiras de impedir tais ataques.

A equipe, incluindo o corpo docente do Departamento de Ciência da Computação (CS), do Departamento de Engenharia Elétrica, Computação e Energia (ECEE) e do programa de Tecnologia, Segurança Cibernética e Políticas (TCP) descobriram uma backdoor através da qual os hackers poderiam imitar esses alertas, disparar mensagens falsas para pessoas em uma área confinada, como uma arena esportiva ou um denso quarteirão da cidade.

Os pesquisadores, que já relataram seus resultados aos funcionários do governo dos EUA, dizem que o objetivo do estudo é trabalhar com autoridades relevantes para evitar tal ataque no futuro.

“Achamos que isso é algo que o público deve conhecer para incentivar as operadoras de celular e os órgãos de padronização a corrigir esse problema”, disse Eric Wustrow, co-autor do estudo e professor assistente da ECEE. “Enquanto isso, as pessoas provavelmente ainda devem confiar nos alertas de emergência que vêem em seus telefones.“

Os pesquisadores relataram seus resultados na Conferência Internacional de 2019 sobre Sistemas Móveis, Aplicações e Serviços (MobiSys) em Seul, Coréia do Sul, onde seu estudo ganhou o prêmio de “melhor artigo”.

Resumo do Artigo Publicado

“Os telefones celulares modernos são obrigados a receber e exibir alertas por meio do programa Wireless Emergency Alert (WEA), sob o mandato da Lei de Alerta e Resposta de 2006 (Warning, Alert, and Response Act of 2006) dos EUA.

Esses alertas incluem alertas AMBER, alertas de tempo severo e (não bloqueáveis) Alertas Presidenciais, destinados a informar o público sobre ameaças iminentes.

Recentemente, um Alerta Presidencial de teste foi enviado para todos os telefones com habilitados nos Estados Unidos, gerando preocupações sobre como o protocolo subjacente da WEA poderia ser mal utilizado ou atacado.

No artigo publicado por pesquisadores da Universidade do Colorado em Boulder foi divulgado detalhes de com o sistema de “Alerta Presidencial” dos EUA via 4G pode ser falsificado e desenvolveram e demonstraram o primeiro ataque prático de spoofing em Alertas Presidenciais, usando tanto hardware disponível comercialmente quanto software de código aberto modificado.

Segundo os pesquisadores o ataque pode ser realizado usando um rádio definido por software comercialmente disponível e com algumas modificações para as bibliotecas de software de código aberto NextEPC e srsLTE.

Os pesquisadores descobriram que com apenas quatro estações base maliciosas de um único Watt de potência de transmissão cada, quase um estádio todo de 50.000 lugares pode ser atacado com uma taxa de sucesso de 90%.

O verdadeiro impacto de tal ataque dependeria, é claro, da densidade de telefones celulares ao alcance; alertas falsos em cidades ou estádios lotados poderiam resultar em cascatas de pânico.

A correção desse problema exigirá um grande esforço de colaboração entre as operadoras, os interessados do governo e os fabricantes de telefones celulares. Para promover este esforço, os pesquisadores discutiram no artigo várias defesas para lidar com essa ameaça tanto a curto como a longo prazo.“

O artigo pode ser baixado clicando no link a seguir sendo intitulado como: “This is Your President Speaking: Spoofing Alerts in 4G LTE Networks”

Fonte: University of Colorado Boulder

- CrowdStrike aterriza no Brasil com o melhor Next Generation AV do mercado!

- CrowdStrike expande presença internacional para atender à crescente demanda do cliente

- 14º Relatório anual de segurança da Netscout traz dados sobre o Brasil

- Novo malware do Mac explora bug no GateKeeper

- Vulnerabilidade crítica no Kernel do Linux afeta Milhões de serviços

- Ataque cibernético em operadoras de telefonia rouba informações durante sete anos

- Microsoft Outlook para Android vulnerável a ataques XSS

- Resgates de ransomwares movimentam o crime, quem não paga gasta milhões para recuperar

- Milhões de servidores de e-mail Linux em risco

- Milhões de PCs Dell Windows precisam de patches

- Oportunidade para Analista de SI PLENO – SP e Rio

- O que é a Web Invisível?

- Clientes do Banco Inter têm saldos zerados ou negativos

- Ladrões cibernéticos vendem Espionagem por até $1.000

Deixe sua opinião!